Foire aux questions

Si vous avez saisi des informations ou commencé à appliquer des paramètres dans votre application de démonstration, ces modifications resteront inchangées, même après l’activation du logiciel.

L'achat via notre boutique en ligne est parfaitement sûr. Toutes les informations transmises sont chiffrées via HTTPS, ce qui les protège contre toute menace potentielle.

- macOS 26 Tahoe

- macOS 15 Sequoia

- macOS 14 Sonoma

- macOS 13 Ventura

- macOS 12 Monterey

- macOS 11 Big Sur

- macOS 10.15 Catalina

- macOS 10.14 Mojave

- macOS 10.13 High Sierra

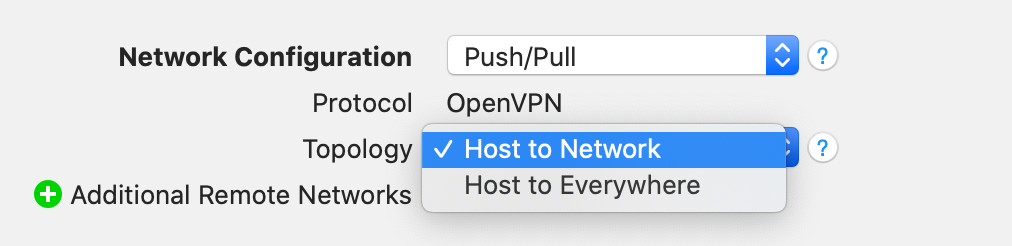

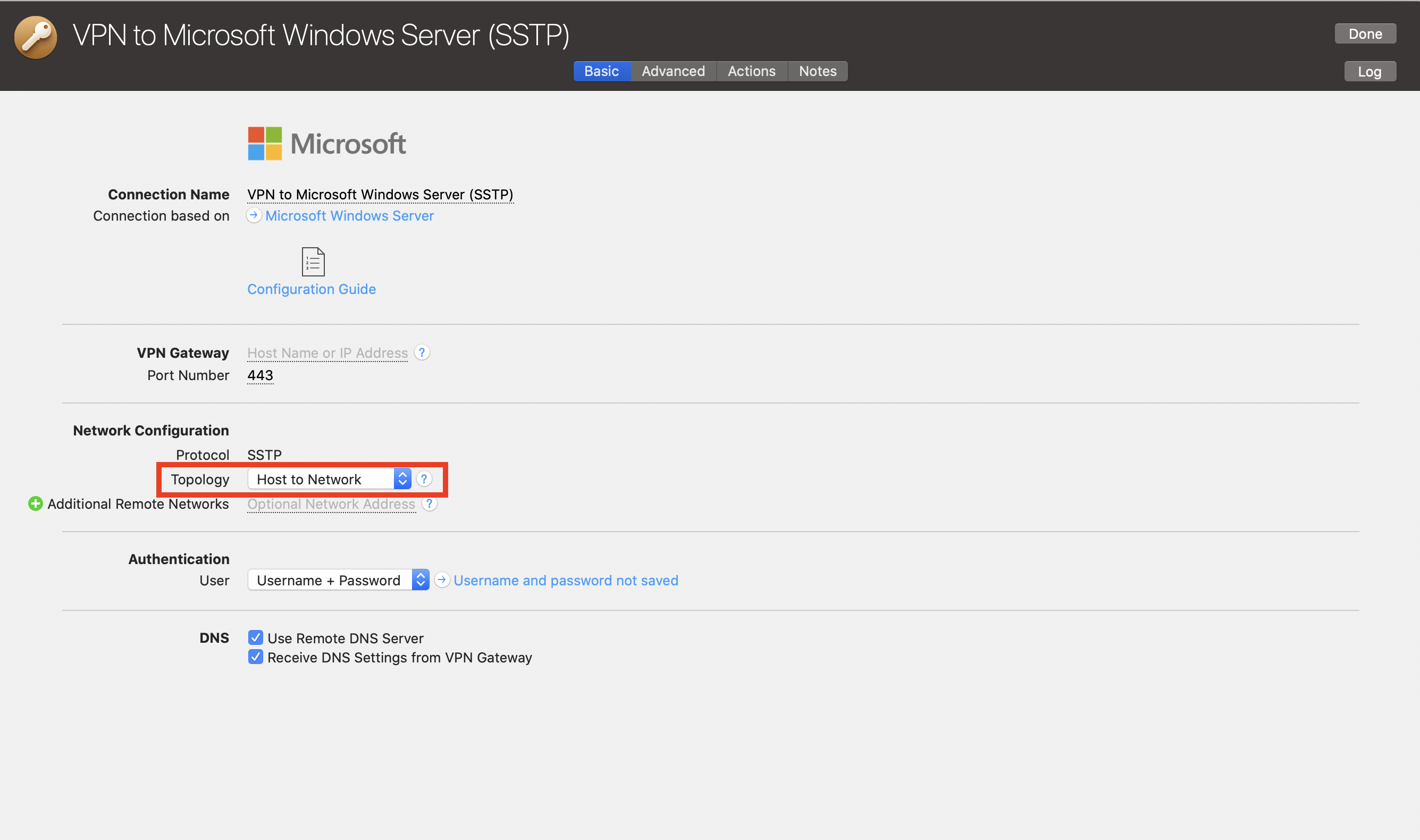

Cela dépend de vos paramètres. La configuration la plus courante est « Hôte vers réseau », auquel cas seul le trafic vers les réseaux distants spécifiés passera par le tunnel VPN.

Avec une configuration « Hôte vers tous les réseaux », tout le trafic – à l’exception du trafic vers les réseaux locaux – passe par le VPN. Une connexion Hôte vers tous les réseaux nécessite une configuration appropriée sur la passerelle VPN.

Oui, c'est possible. Si vous configurez un réseau partagé pour le système d'exploitation invité, il partage la connexion réseau de votre Mac et vous pouvez accéder à toutes les ressources réseau accessibles depuis OS X.

Notez que si vous utilisez un DNS distant pour votre connexion VPN, vous devrez entrer manuellement le serveur DNS dans votre système d'exploitation invité afin qu'il fonctionne – il n'y a aucun moyen pour VPN Tracker de « transmettre » ce paramètre au système d'exploitation invité.

Pour savoir comment configurer VPN Tracker avec Parallels, consultez notre VPN Tracker with Parallels Configuration Guide.

Oui, tant que votre passerelle VPN utilise l’authentification étendue (XAUTH) pour demander le code d’accès, vous pouvez utiliser n’importe quel jeton tiers avec VPN Tracker.

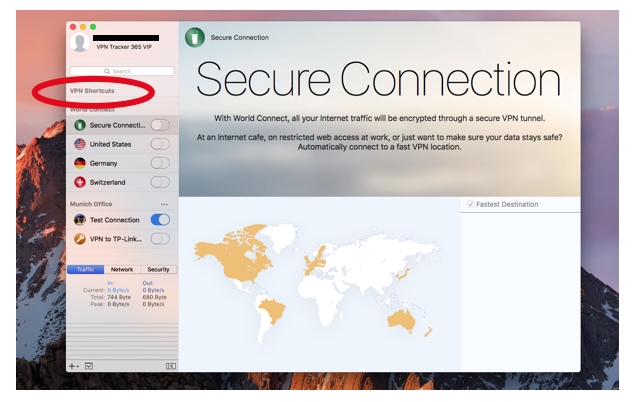

VPN Tracker Pro est un atout majeur si vous êtes consultant, administrateur système ou réseau, ou si vous travaillez avec plusieurs connexions VPN :

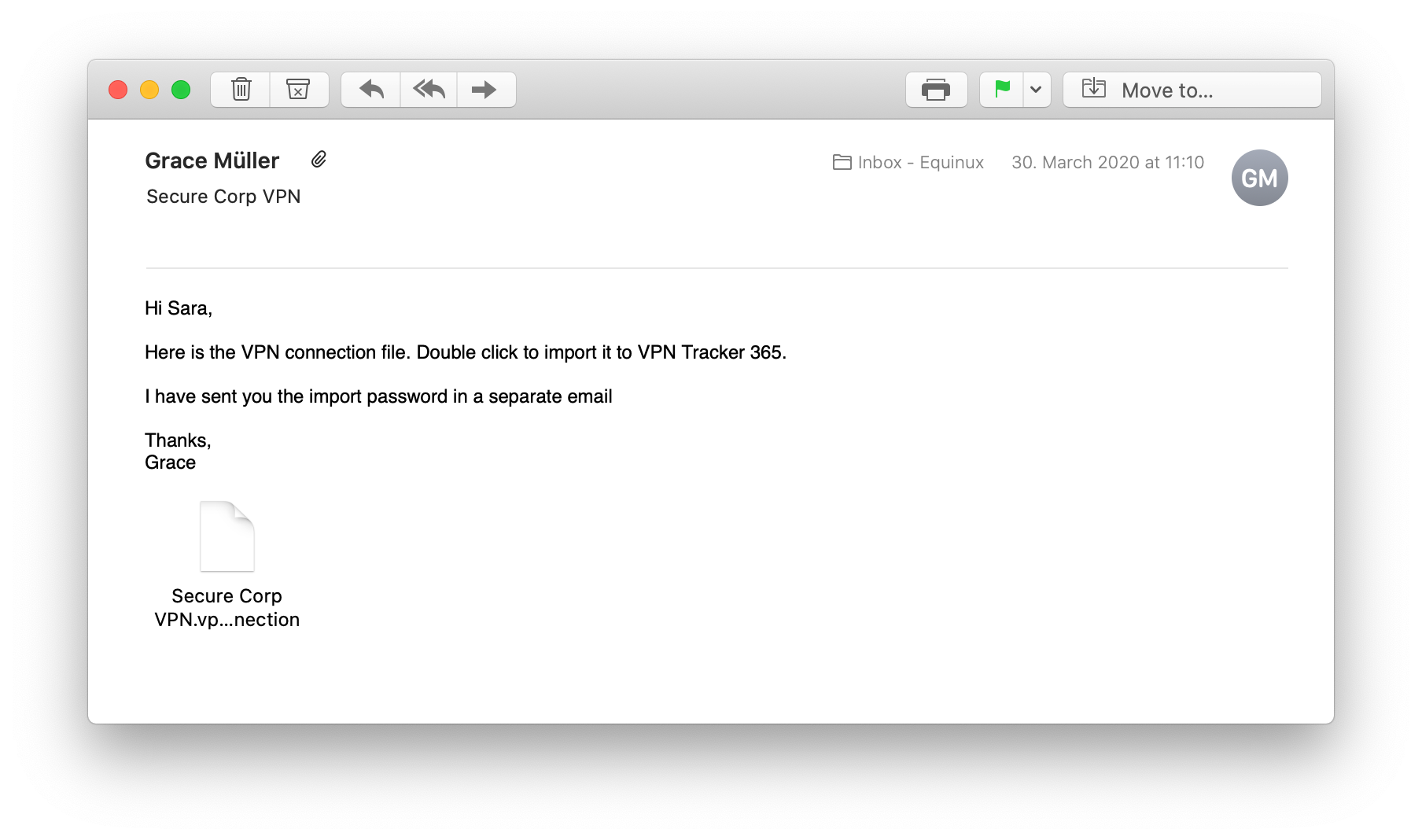

- Exportez les connexions VPN pour vous-même et d’autres utilisateurs.

- Analysez le réseau distant pour les services ou pour aider les utilisateurs.

- Connectez-vous à plusieurs VPN en même temps.

- Gérez un grand nombre de VPN à l’aide de la recherche, d’une mise en page condensée et de groupes de connexion.

- Configurez votre Mac comme routeur pour fournir un tunnel VPN à l’ensemble du réseau à l’aide de connexions réseau à réseau.

Le protocole IPsec ne prend pas en charge les noms d’utilisateur en soi. Si un administrateur réseau vous a fourni un nom d’utilisateur pour vous connecter à votre solution VPN d’entreprise, il existe généralement deux possibilités :

- Votre solution VPN d’entreprise utilise le terme « nom d’utilisateur » pour « identifiants ». Veuillez essayer d’utiliser votre nom d’utilisateur comme « Identifiant local » dans VPN Tracker.

- Votre solution VPN d’entreprise utilise l’authentification étendue (XAUTH). Vous pouvez activer XAUTH dans VPN Tracker. Le logiciel vous demandera alors votre nom d’utilisateur et votre mot de passe lors de l’établissement de la connexion.

Malheureusement, nous ne pouvons pas le garantir. La mise en réseau sécurisée est un sujet complexe. VPN Tracker est extrêmement fiable et est utilisé par des clients du monde entier. Mais il existe quelques scénarios rares dans lesquels les connexions VPN ne peuvent pas être établies (par exemple, lorsqu'un pare-feu est configuré pour bloquer activement les connexions VPN).

Nous vous recommandons d'utiliser la version d'essai gratuite pour tester VPN Tracker avec votre réseau et votre scénario d'utilisation spécifiques.

Si vous avez besoin d'aide pour configurer votre connexion VPN avec VPN Tracker, vous pouvez contacter l'assistance equinux à tout moment.

Oui, NAT-Traversal est pris en charge par VPN Tracker. VPN Tracker prend en charge la version actuelle de NAT-Traversal qui utilise des paquets UDP encapsulés sur le port 4500 (RFC 3947), ainsi que les versions préliminaires précédentes qui envoient des paquets UDP encapsulés sur le port 500. De plus, l’encapsulation UDP de Cisco est également prise en charge.

NAT-Traversal permet d’établir des VPN à partir de réseaux situés derrière des routeurs qui effectuent une traduction d’adresses réseau (NAT). Ces routeurs se trouvent dans de nombreux endroits : routeurs DSL domestiques, points d’accès sans fil, cybercafés, hôtels, aéroports, etc. De nombreux FAI mobiles (modems 3G) exigent également l’utilisation de NAT-Traversal.

VPN Tracker reconnaît automatiquement si NAT-Traversal est nécessaire et l’active ou le désactive en conséquence. Il peut même tester votre routeur local pour déterminer quelle méthode NAT-Traversal fonctionne le mieux avec celui-ci.

Wenn du entweder deine equinux ID oder deine E-Mail-Adresse kennst, kannst du deine vollständigen Login-Daten über diese Webseite anfordern - binnen weniger Sekunden erhältst du die nötigen Informationen per E-Mail zugeschickt.

Sollte dies nicht funktionieren, wende dich bitte an das Support-Team - bitte in jedem Fall die alte und neue Email Adresse angeben.

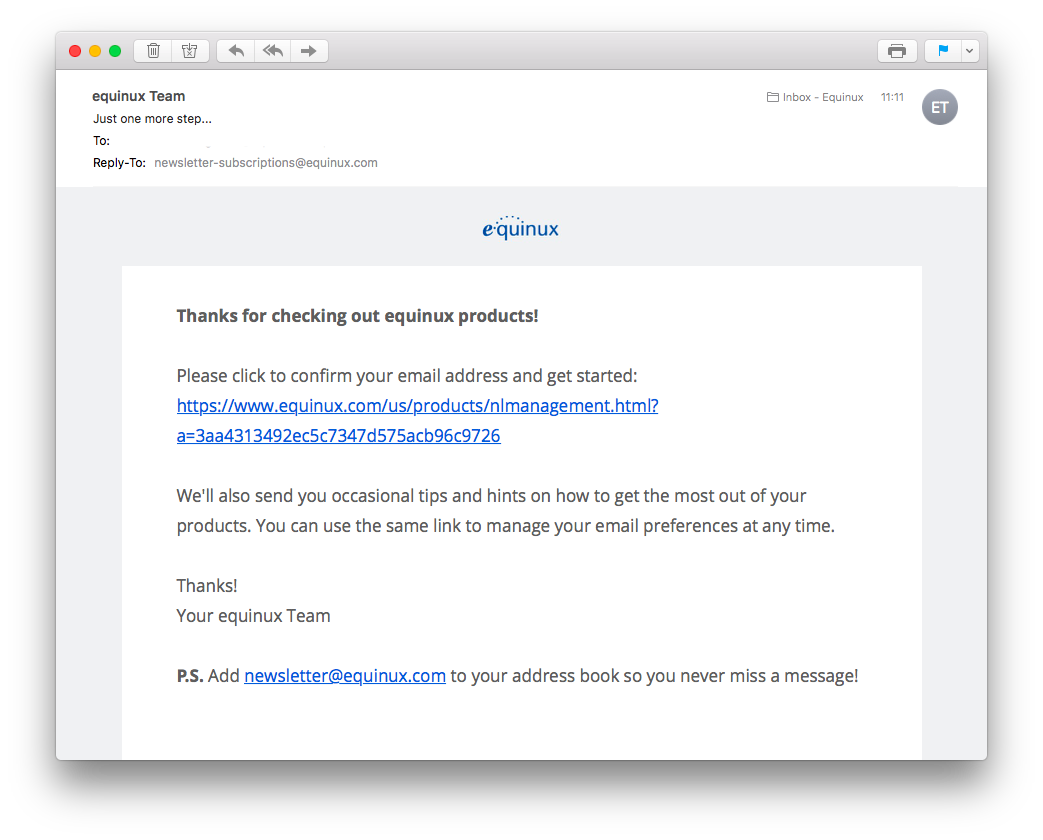

Nous demandons votre adresse e-mail afin de suivre le flux de nos téléchargements et, si vous le souhaitez, de vous envoyer des actualités et des mises à jour concernant le produit que vous avez téléchargé.

Toutes les informations collectées par equinux sont utilisées en interne et ne seront jamais partagées avec des tiers sans votre permission. Pour plus d'informations sur la position d'equinux en matière de confidentialité et de sécurité, veuillez consulter la Privacy Policy d'equinux.

Si vous ne souhaitez pas recevoir notre newsletter, désabonnez-vous simplement en utilisant le lien situé en bas de chaque newsletter que vous recevez.

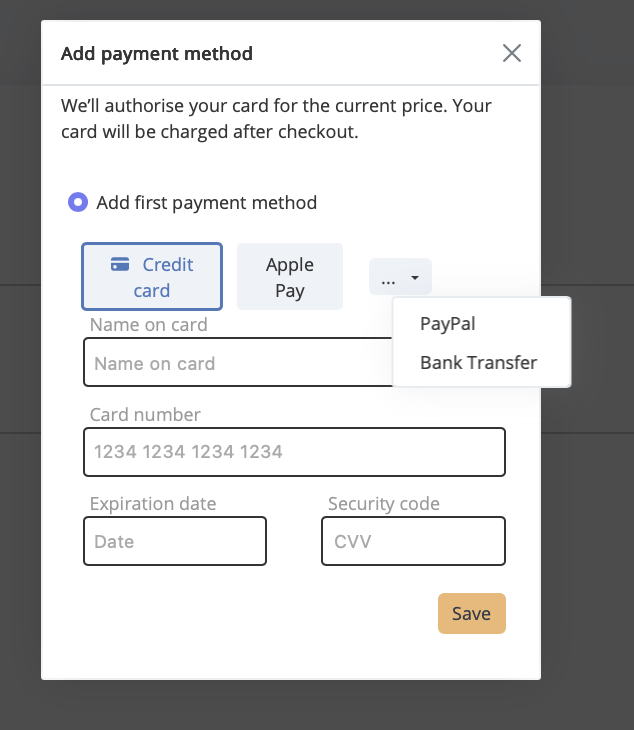

- Visa

- Mastercard

- American Express

- PayPal*

- Chèques personnels/d'entreprise* (commandes américaines uniquement)

- Virements bancaires* (Union européenne uniquement)

* La licence vous sera envoyée par e-mail une fois votre paiement validé.

Lorsque vous paierez par chèque ou virement bancaire, vous recevrez un e-mail contenant des informations de paiement supplémentaires une fois votre commande passée. Les commandes par virement bancaire et chèque ne sont actuellement pas disponibles pour les achats de Mail Designer

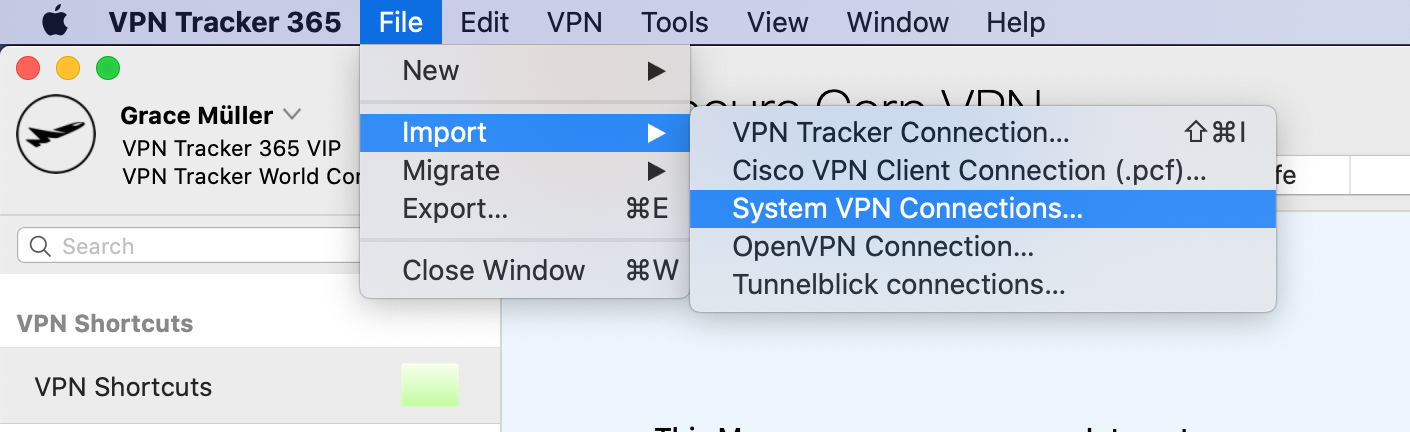

Si vous êtes un client VPN Tracker existant et souhaitez passer à VPN Tracker 365, vous pouvez simplement installer VPN Tracker 365 et vos connexions seront automatiquement importées:

Télécharger VPN Tracker 365

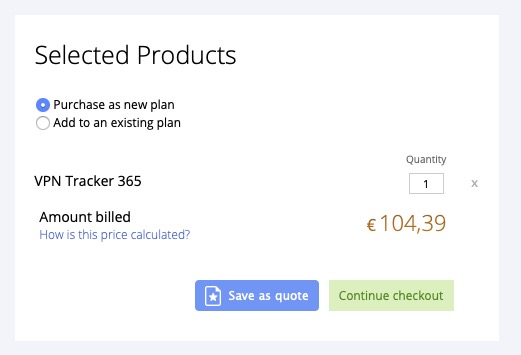

Une fois que vous avez VPN Tracker 365, vous pouvez acheter un abonnement VPN Tracker 365.

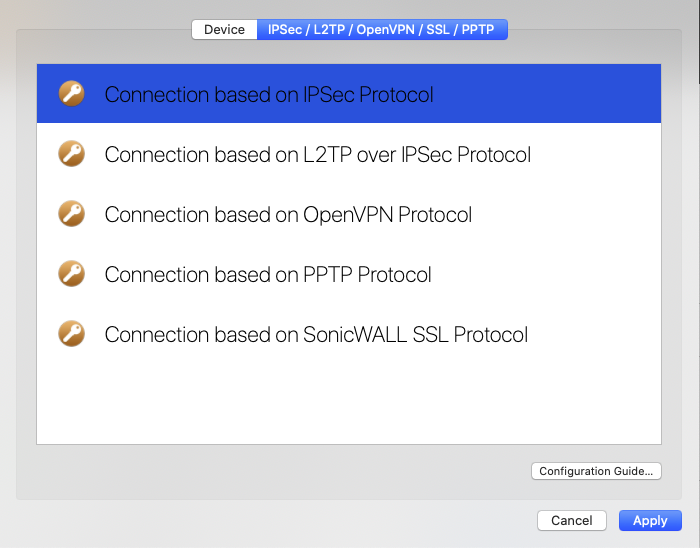

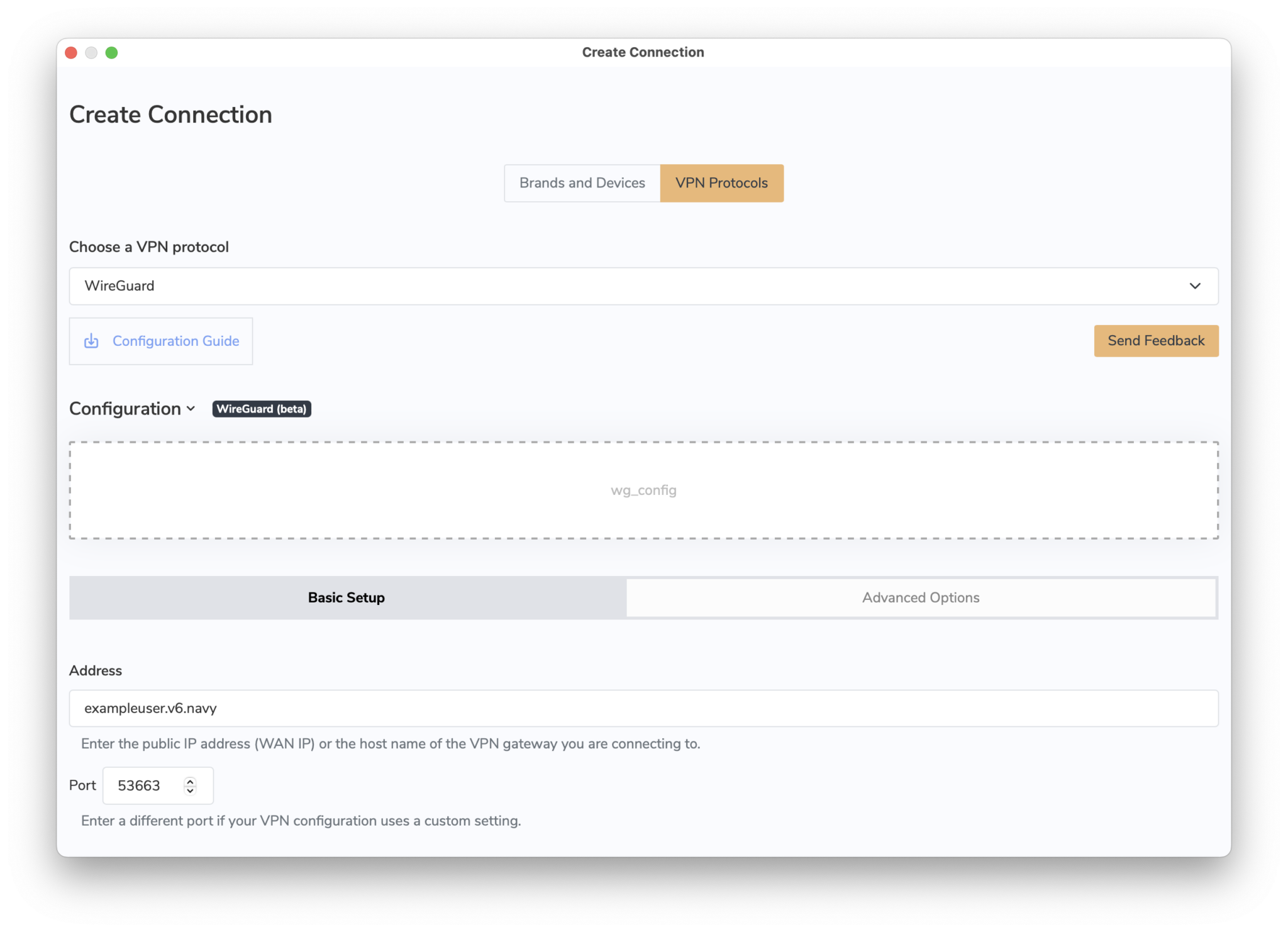

VPN Tracker prend en charge les protocoles OpenVPN, IPsec (IKEv1 + IKEv2), L2TP, PPTP, SSL, SSTP et WireGuard® standards de l’industrie. Cela signifie qu’il fonctionnera avec presque tous les appareils prenant en charge ces types de connexions VPN.

Une liste des appareils testés est disponible sur notre site web

Que faire si mon appareil ne figure pas sur cette liste ?

Il existe des centaines d’appareils VPN sur le marché, et nous aimerions proposer des profils d’appareil pour tous. Malheureusement, il est impossible de tester tous les appareils. Si votre passerelle ne figure pas sur la liste, elle fonctionnera probablement toujours avec VPN Tracker.

Conseil : Essayez l’un de nos profils de protocole personnalisés pour tester gratuitement votre connexion VPN dans VPN Tracker sur Mac, iPhone ou iPad.

Pour établir une connexion VPN à un emplacement spécifique (tel que votre bureau), vous aurez besoin d’une passerelle VPN à cet emplacement. Cette passerelle peut être un appareil passerelle VPN matériel (voir notre page de compatibilité pour les appareils compatibles et les guides d’installation).

La passerelle VPN doit être connectée à Internet (par exemple à un modem DSL ou similaire), de préférence avec une adresse IP statique ou elle doit être capable d’utiliser un service tel que DynDNS.org pour mapper son adresse IP dynamique à un nom d’hôte. La configuration est la plus simple si la passerelle VPN est également le routeur (passerelle par défaut) de son réseau. Si la passerelle VPN n’est pas le routeur de son réseau, une configuration de routage appropriée peut être nécessaire pour que le trafic sur le VPN soit routé correctement.

Les détails de configuration sont disponibles dans les guides de configuration pour les appareils spécifiques.

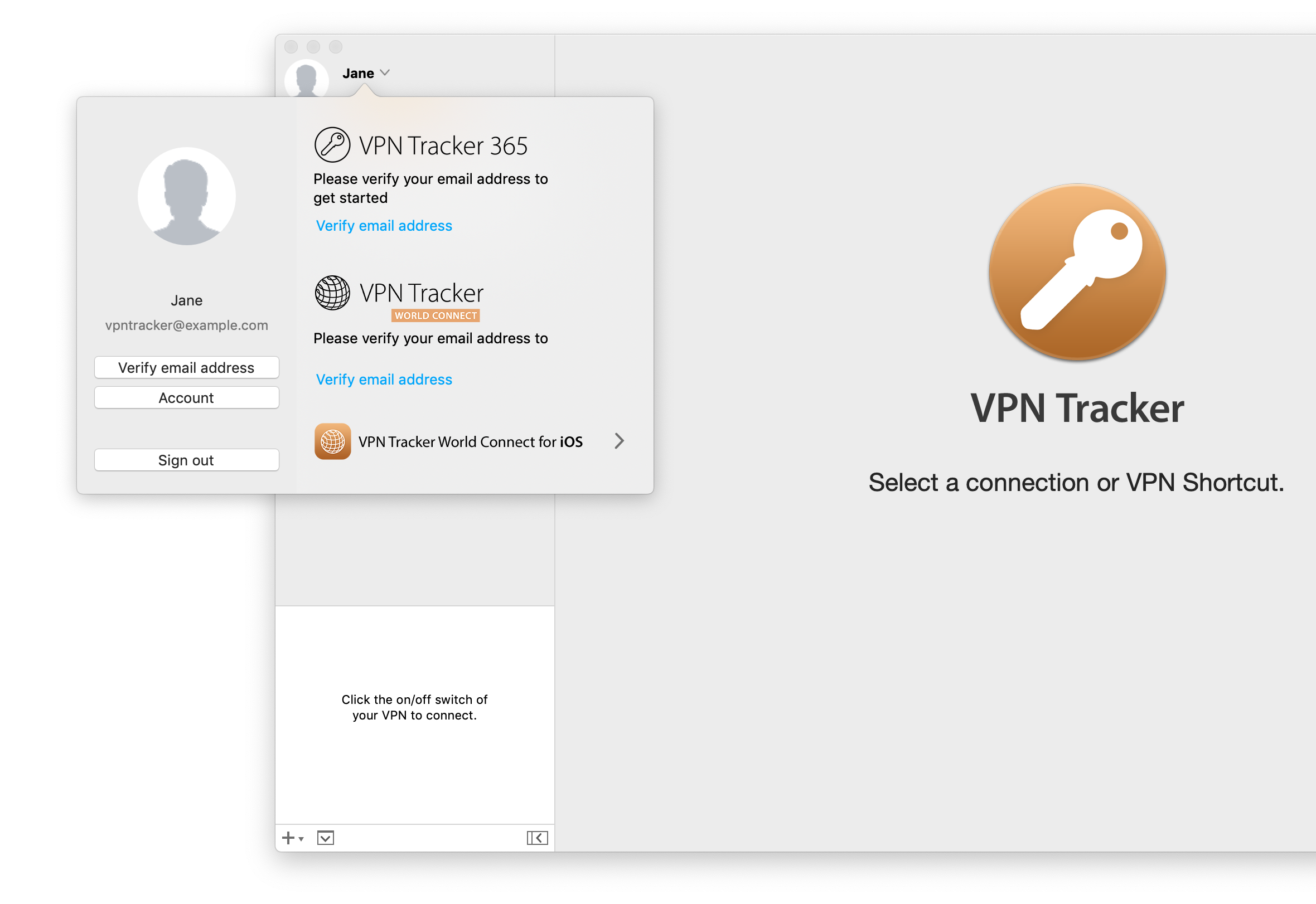

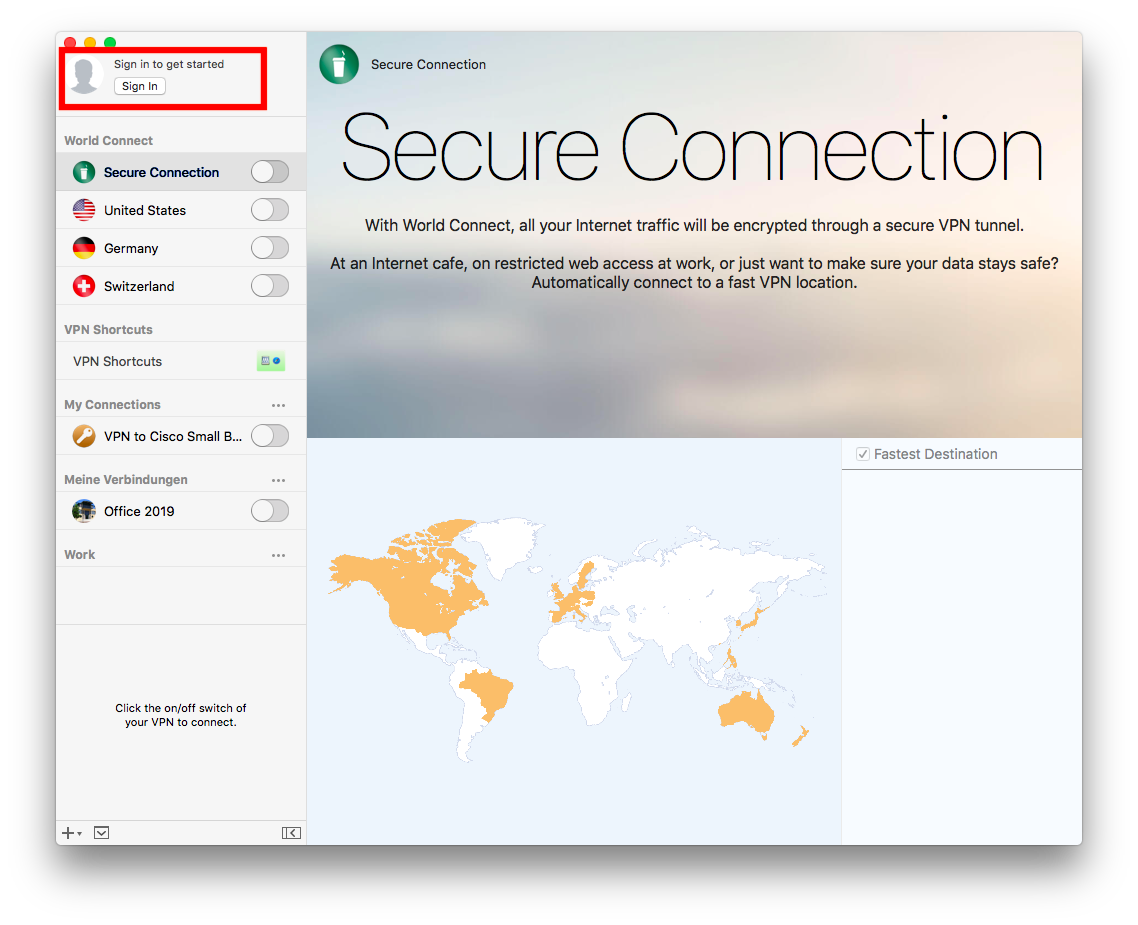

- Si ce n'est pas déjà fait, vous pouvez télécharger VPN Tracker en utilisant ce lien.

- Une fois le téléchargement terminé, lancez l'application et cliquez sur le bouton "Connexion" dans le coin supérieur gauche de la page d'accueil de l'application.

- Entrez votre identifiant equinux et votre mot de passe dans l'espace prévu à cet effet. Astuce : il s'agit de l'identifiant que vous avez créé lors de l'achat de VPN Tracker dans notre boutique en ligne.

Êtes-vous un utilisateur World Connect ?

Vous devrez télécharger VPN tracker World Connect. Vous pouvez le faire en utilisant ce lien. VPN Tracker World Connect doit être installé en utilisant l'App Store. Une fois que vous avez installé l'application sur votre appareil, connectez-vous avec votre identifiant equinux.

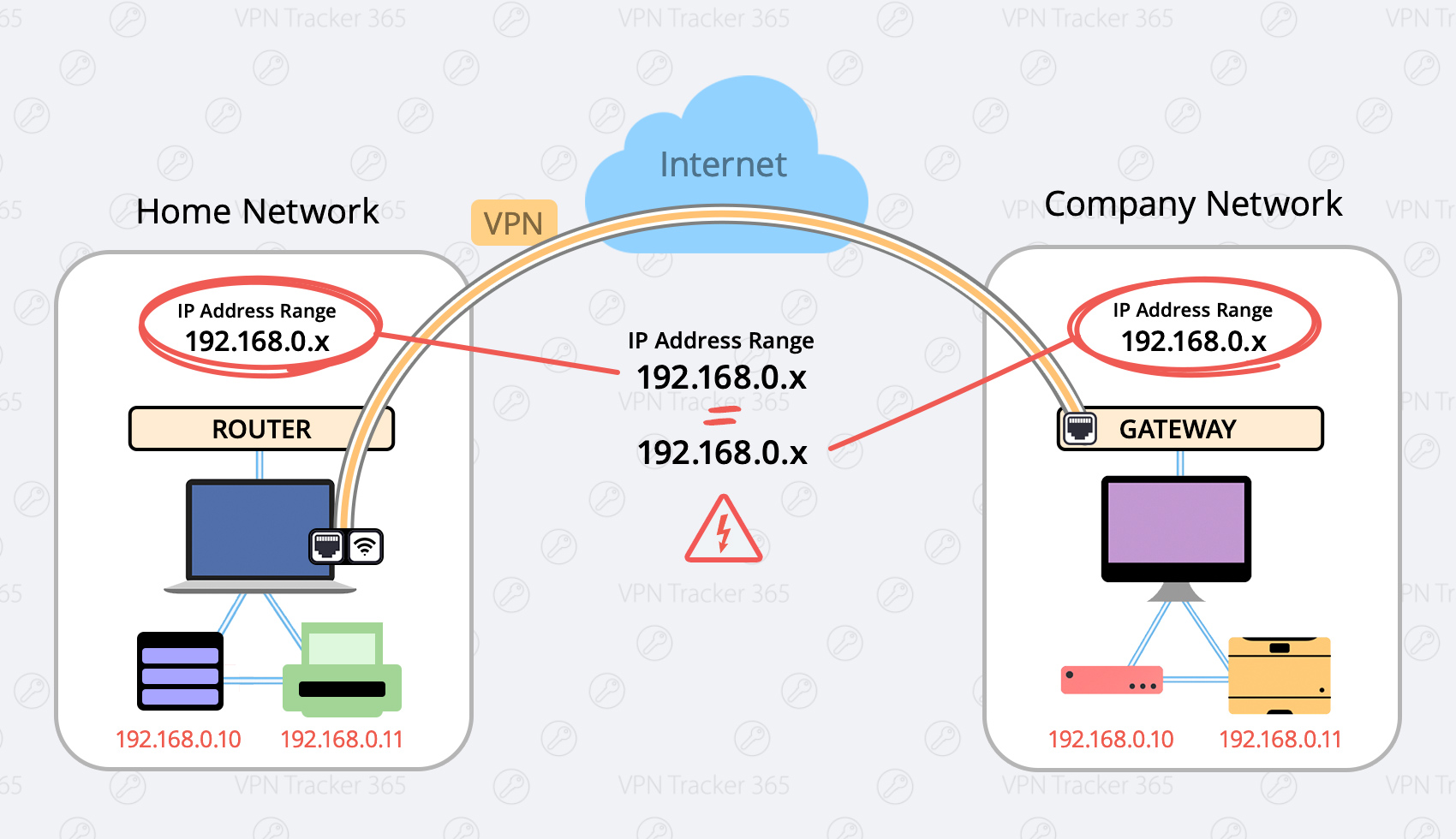

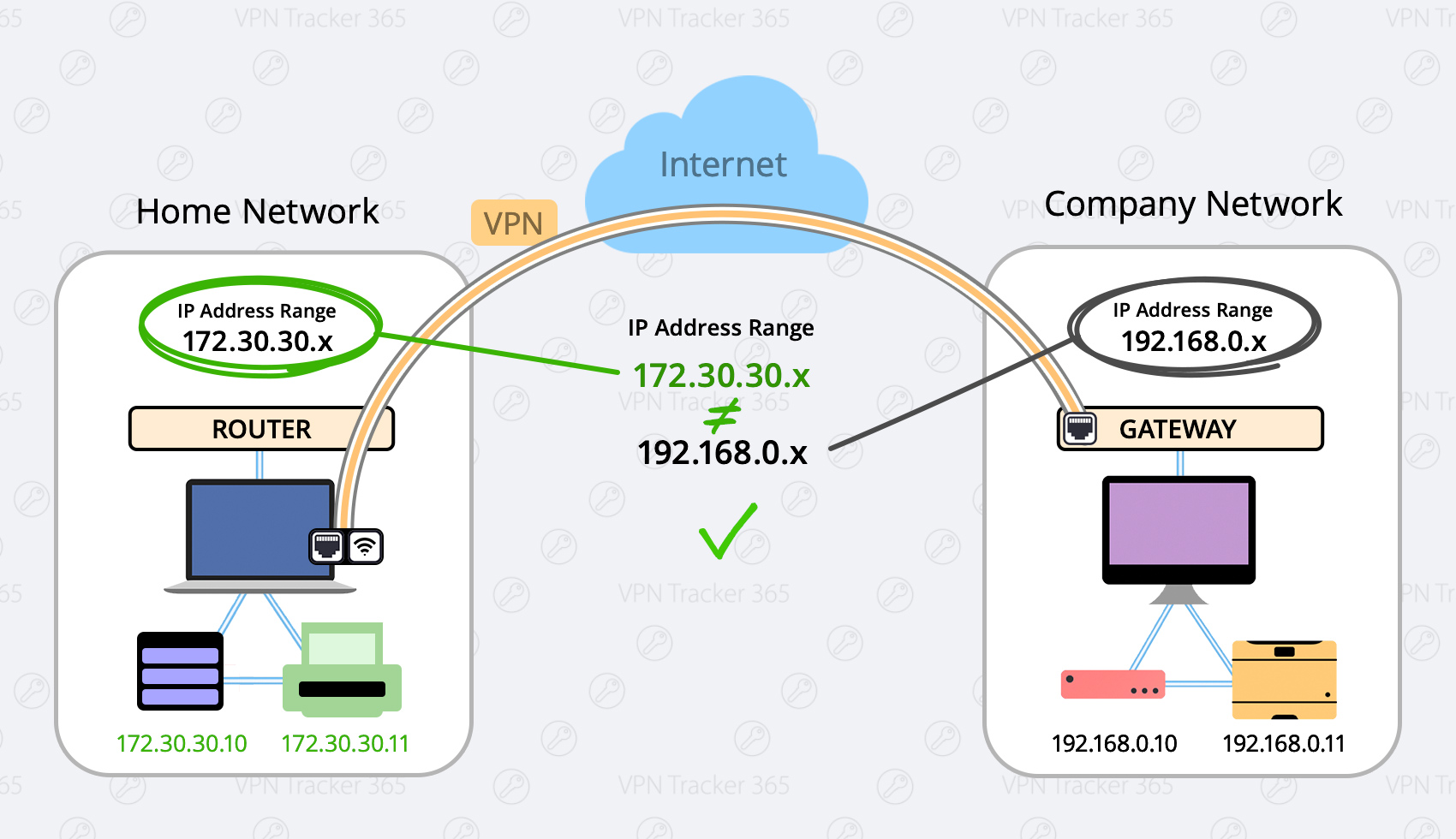

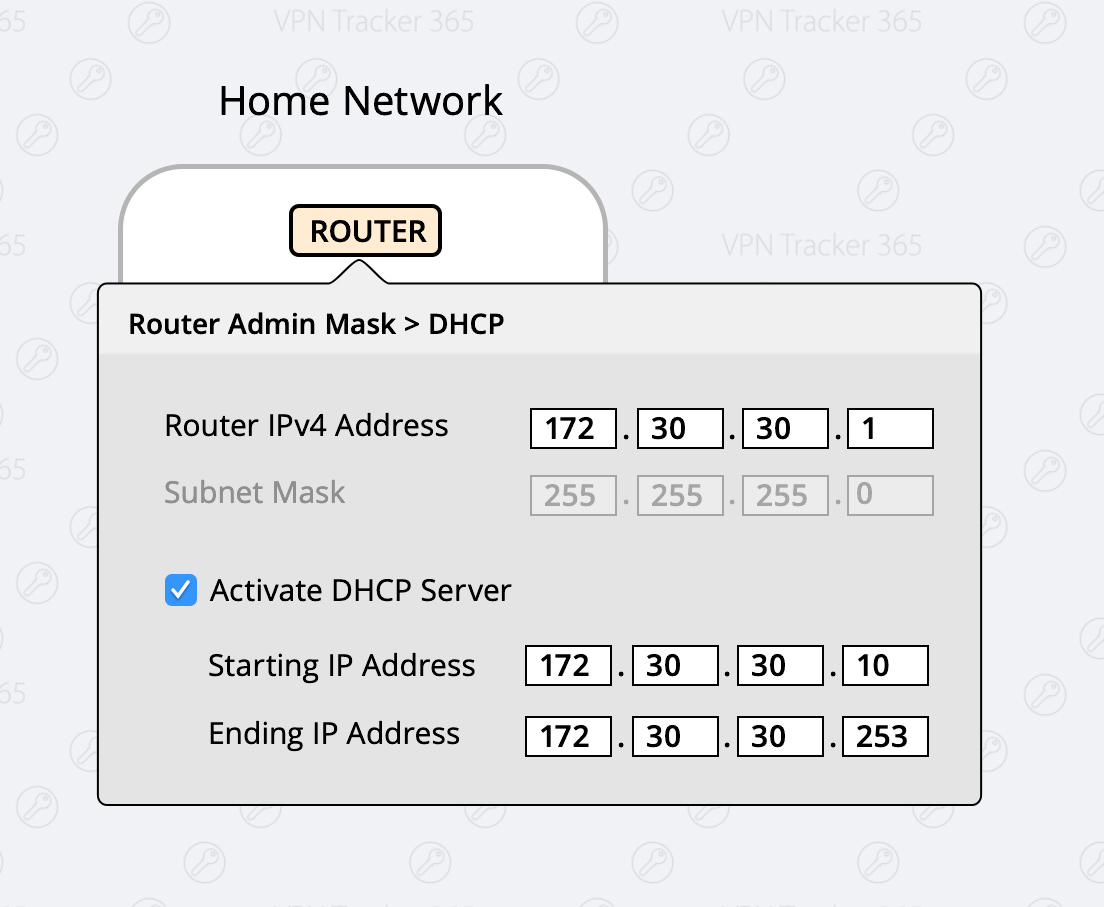

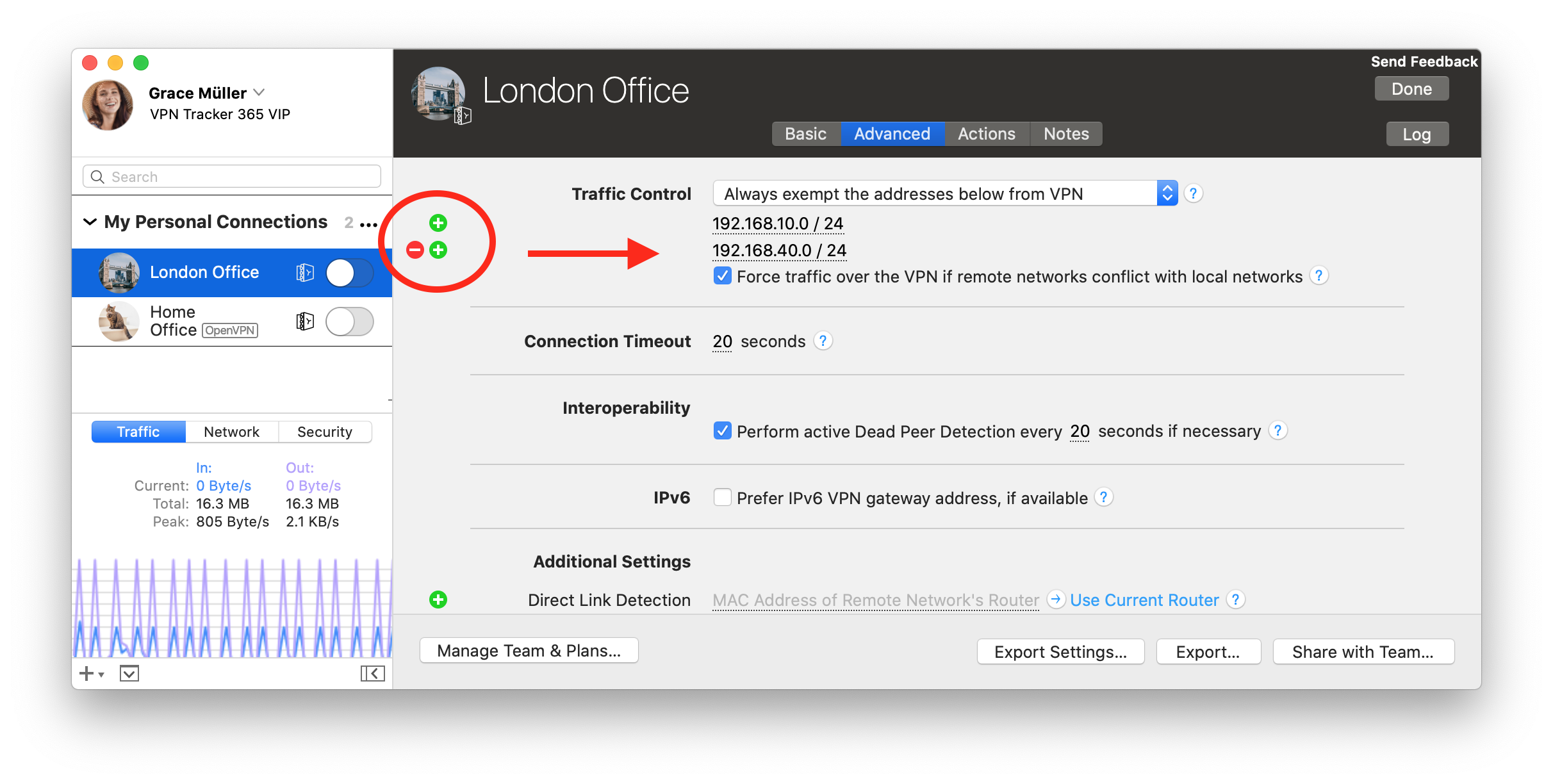

Normalement, le trafic vers le réseau distant ne peut pas être envoyé via le tunnel VPN s’il utilise le même réseau que le réseau local.

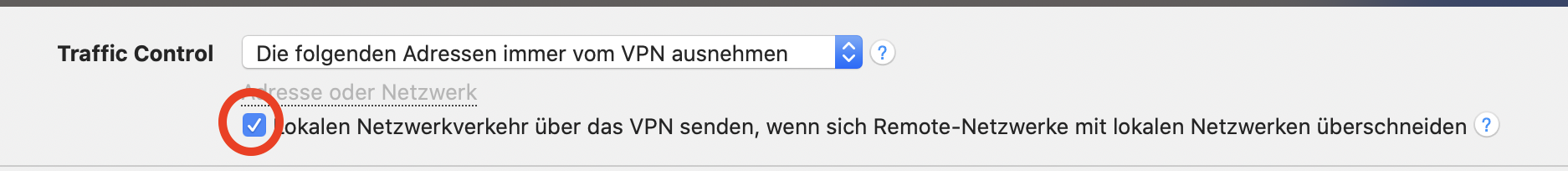

Résolution d’un conflit de réseau à l’aide du contrôle du trafic

Vous pouvez utiliser le Contrôle du trafic et VPN Tracker enverra le trafic réseau local non essentiel via le VPN.

Activer le contrôle du trafic : > Accéder à Avancé > Contrôle du trafic > Cocher « Forcer le trafic via le VPN en cas de conflit entre les réseaux distants et locaux »

Veuillez noter que vous ne pourrez jamais atteindre les adresses suivantes via le VPN : l’adresse IP de votre routeur local, votre serveur DHCP et vos serveurs DNS. Si vous devez atteindre ces adresses IP via le VPN, vous devrez résoudre le conflit de réseau au lieu d’utiliser le contrôle du trafic. Cela s’applique également à toutes les adresses IP que vous devez atteindre localement et via le VPN.

Résolution manuelle d’un conflit de réseau

Vous avez deux options de base pour résoudre un conflit :

- Modifier le réseau local pour utiliser une adresse réseau différente. Dans la plupart des cas, cela nécessitera de modifier les paramètres LAN du routeur local (y compris les paramètres DHCP si DHCP est utilisé).

- Modifier le réseau distant pour utiliser une adresse réseau différente. Dans la plupart des configurations, cela nécessitera de modifier le LAN de la passerelle VPN (y compris les paramètres DHCP si DHCP est utilisé) et de modifier les adresses IP utilisées par les appareils du LAN de la passerelle VPN (ou de déclencher un renouvellement DHCP si DHCP est utilisé). Si le LAN est utilisé dans les paramètres VPN (par exemple, pour les stratégies ou les règles de pare-feu), ceux-ci devront également être modifiés. Enfin, modifiez le réseau distant dans VPN Tracker pour qu’il corresponde aux nouveaux paramètres.

Si vous décidez de modifier le réseau distant, il est judicieux de choisir un réseau privé moins couramment utilisé. Selon nos statistiques informelles, les conflits sont les moins susceptibles de se produire en utilisant ces réseaux :

- Sous-réseaux de 172.16.0.0/12

- Sous-réseaux de 192.168.0.0/16, à l’exclusion de 192.168.0.0/24, 192.168.1.0/24 et 192.168.168.0/24

Si ce n’est pas une option, utilisez un sous-réseau de 10.0.0.0/8, à l’exclusion de 10.0.0.0/24, 10.0.1.0/24, 10.1.0.0/24, 10.1.1.0/24. Cependant, comme les opérateurs de réseaux sans fil choisissent parfois d’utiliser l’ensemble du réseau 10.0.0.0/8, les deux premières options sont préférables.

Si vous disposez d’une passerelle VPN plus sophistiquée, en particulier un SonicWALL, vous pouvez configurer un réseau distant alternatif sur la passerelle VPN qui est mappé 1:1 via la traduction d’adresses réseau (NAT) sur le réseau réel. Les utilisateurs peuvent alors se connecter à ce réseau à la place s’ils ont un conflit de réseaux. Nous avons un guide disponible qui décrit cette approche pour les appareils SonicWALL.

Si le conflit est causé par des interfaces réseau virtuelles (par exemple, Parallels, VMware), consultez ici pour plus d’informations.

http://www.vpntracker.com/interop

Pour une introduction générale aux réseaux informatiques, aux VPN et à IPsec, plusieurs excellentes introductions sont disponibles en ligne ou sous forme de livres, voir par exemple ici.

Si vous rencontrez des problèmes de configuration spécifiques, nos ingénieurs techniques sont heureux de vous aider à configurer les connexions VPN avec VPN Tracker. Dans de nombreux cas, les problèmes de connexion sont liés à une mauvaise configuration de VPN Tracker ou de la passerelle VPN.

Si vous fournissez

- Une description du problème et des informations sur ce que vous avez déjà essayé

- Un rapport de support technique de VPN Tracker (« Aide » > « Générer un rapport de support technique »)

- Des captures d’écran de la configuration de la passerelle VPN

- Un journal de la passerelle VPN

nous pouvons généralement identifier rapidement la cause d’un problème et vous fournir des conseils sur la façon de le résoudre.

Comme il existe plusieurs facteurs non liés à VPN Tracker ou à la passerelle VPN qui peuvent affecter la connectivité (par exemple, les pare-feu/routeurs entre VPN Tracker et la passerelle VPN), nous ne pouvons garantir qu’une connexion puisse être établie dans toutes les circonstances.

Bien que nous fassions de notre mieux, nos options de support peuvent être limitées si

- vous utilisez un appareil que nous n’avons pas testé nous-mêmes (la plupart des appareils fonctionnent parfaitement avec VPN Tracker, mais nous sommes heureux de jeter un coup d’œil même aux problèmes avec des passerelles VPN non testées)

- vous ne fournissez pas les informations dont nous avons besoin pour vous aider (voir ci-dessus)

- votre administrateur réseau ne coopère pas

- vous modifiez les paramètres de connexion pendant que nous essayons de déboguer les paramètres

Il existe un bug connu dans le firmware Watchguard qui cause beaucoup de problèmes. Actuellement, nous ne savons toujours pas pourquoi VPN Tracker déclenche ce bug, car le client Windows ne semble pas le déclencher. Nous avons parlé à Watchguard, mais même eux ne pouvaient pas nous dire ce que nous faisions de mal. Essentiellement, le tunnel meurt en interne dans le Watchguard (il est toujours affiché comme ouvert et établi, mais le trafic arrivant via ce tunnel est rejeté comme si le tunnel était fermé).

Si vous utilisez un VPN de bureau à distance en ce moment, essayez de passer à un MUVPN si possible. MUVPN fonctionne également avec VPN Tracker et donne généralement de meilleurs résultats.

Veuillez consulter la description suivante.

Si votre carte de crédit est refusée, veuillez vérifier les informations suivantes pour détecter d’éventuelles erreurs ou incohérences :

- Veuillez vérifier attentivement le numéro de carte de crédit que vous avez saisi pour détecter d’éventuelles erreurs de frappe

- Assurez-vous que la date d’expiration saisie est correcte

- Vérifiez si le code de sécurité que vous avez saisi correspond au code figurant sur votre carte : les titulaires de cartes American Express peuvent trouver le code à 4 chiffres sur le recto de leur carte, tandis que les autres titulaires de cartes peuvent généralement trouver un code à 3 chiffres au verso.

- Si vous en avez une, essayez une autre carte de crédit

- Si vous êtes certain que vos informations sont correctes et que votre carte n’est toujours pas acceptée, cela peut être dû à un problème technique avec notre passerelle de carte de crédit. Veuillez réessayer plus tard.

Vous pouvez consulter une copie de toutes vos factures dans notre Boutique en ligne : Vous trouverez les factures de vos achats VPN Tracker 365 dans la section "Factures", ici : http://my.vpntracker.com

Vous travaillez dans la comptabilité et avez besoin d'accéder aux factures VPN Tracker de votre entreprise ? Veuillez demander au responsable de l'équipe VPN Tracker de vous inviter à l'équipe de votre entreprise avec le rôle "Comptabilité". Vous recevrez ensuite des e-mails dès qu'une nouvelle facture sera disponible et vous pourrez la télécharger depuis le portail web.Vous trouverez les factures de vos achats Mail Designer 365 dans la section "Commandes", ici : https://my.maildesigner365.com Vous trouverez les factures de vos produits tizi dans la section "Commandes", ici : http://my.tizi.tv Les autres factures sont disponibles à l'adresse http://www.equinux.com/goto/invoice

‣ Si vous souhaitez enregistrer une copie PDF de votre facture, veuillez suivre les étapes suivantes :

Appuyez sur « Commande + P »

Choisissez « PDF » > « Enregistrer au format PDF »

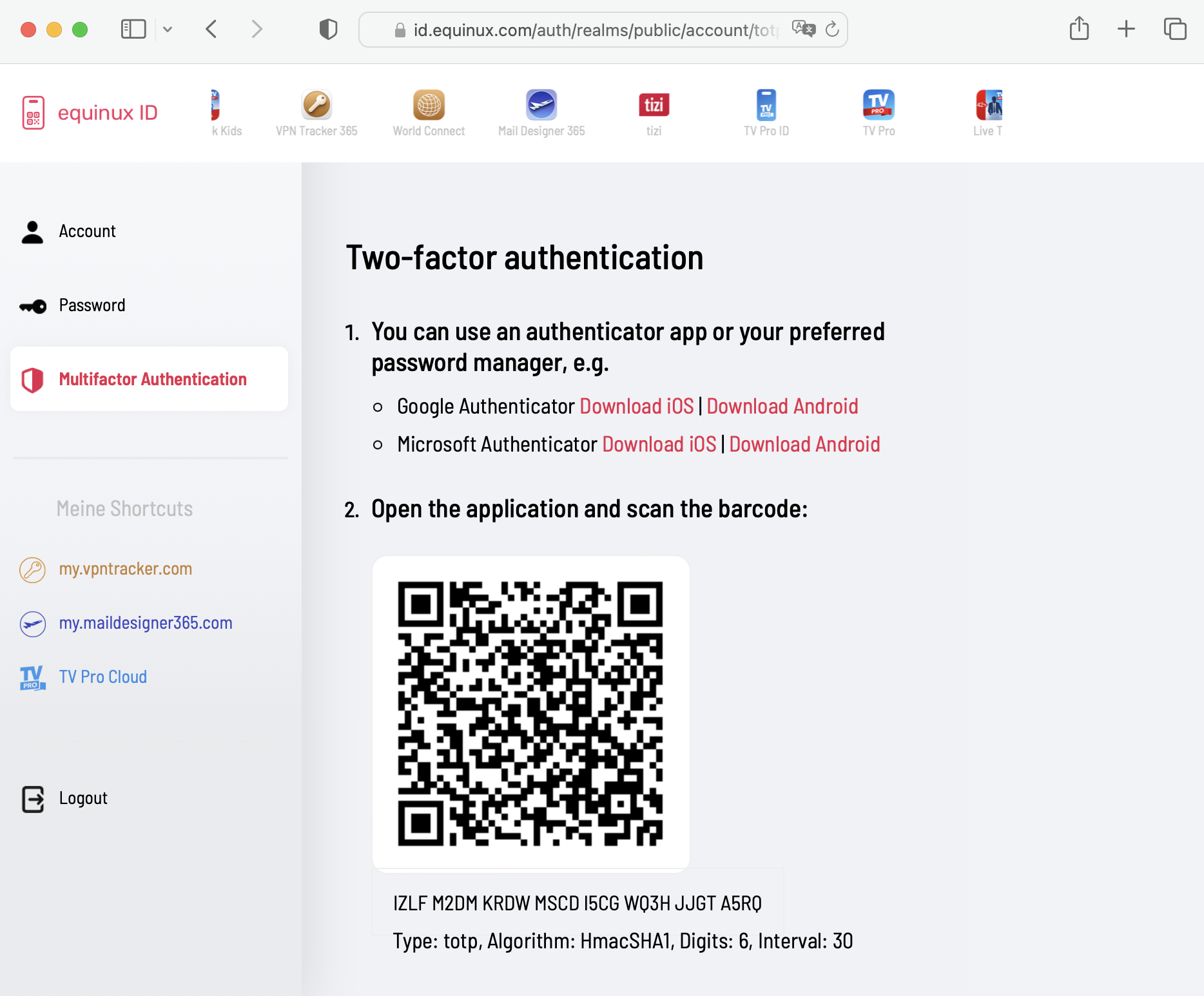

Votre identifiant equinux est votre compte personnel chez equinux. Vous pouvez l’utiliser pour acheter et activer des produits et des licences.

La première fois que vous effectuez un achat dans notre boutique en ligne, il vous sera demandé de créer un identifiant equinux. Après votre achat, les licences logicielles sont automatiquement liées à votre identifiant equinux et peuvent être activées en entrant simplement le même identifiant equinux et le même mot de passe que vous avez utilisés lors de l’achat.

Vous pouvez généralement trouver le mot de passe de votre identifiant equinux dans le trousseau ou votre application de mots de passe, sous « id.equinux.com ».

Si vous avez oublié votre identifiant equinux et/ou votre mot de passe, utilisez notre formulaire de récupération de connexion et de mot de passe.

Notre processus d’activation exige que votre Mac accepte les cookies.

‣ Pour vérifier cela, veuillez ouvrir Safari. ‣ Cliquez sur « Safari » dans le menu principal en haut de l’écran. ‣ Choisissez « Préférences ». ‣ Sélectionnez l’onglet « Confidentialité » et vérifiez que les cookies sont toujours acceptés. ‣ Assurez-vous que JavaScript dans « Sécurité » est également activé. ‣ Veuillez fermer Safari. ‣ Redémarrez l’application et réessayez l’activation.

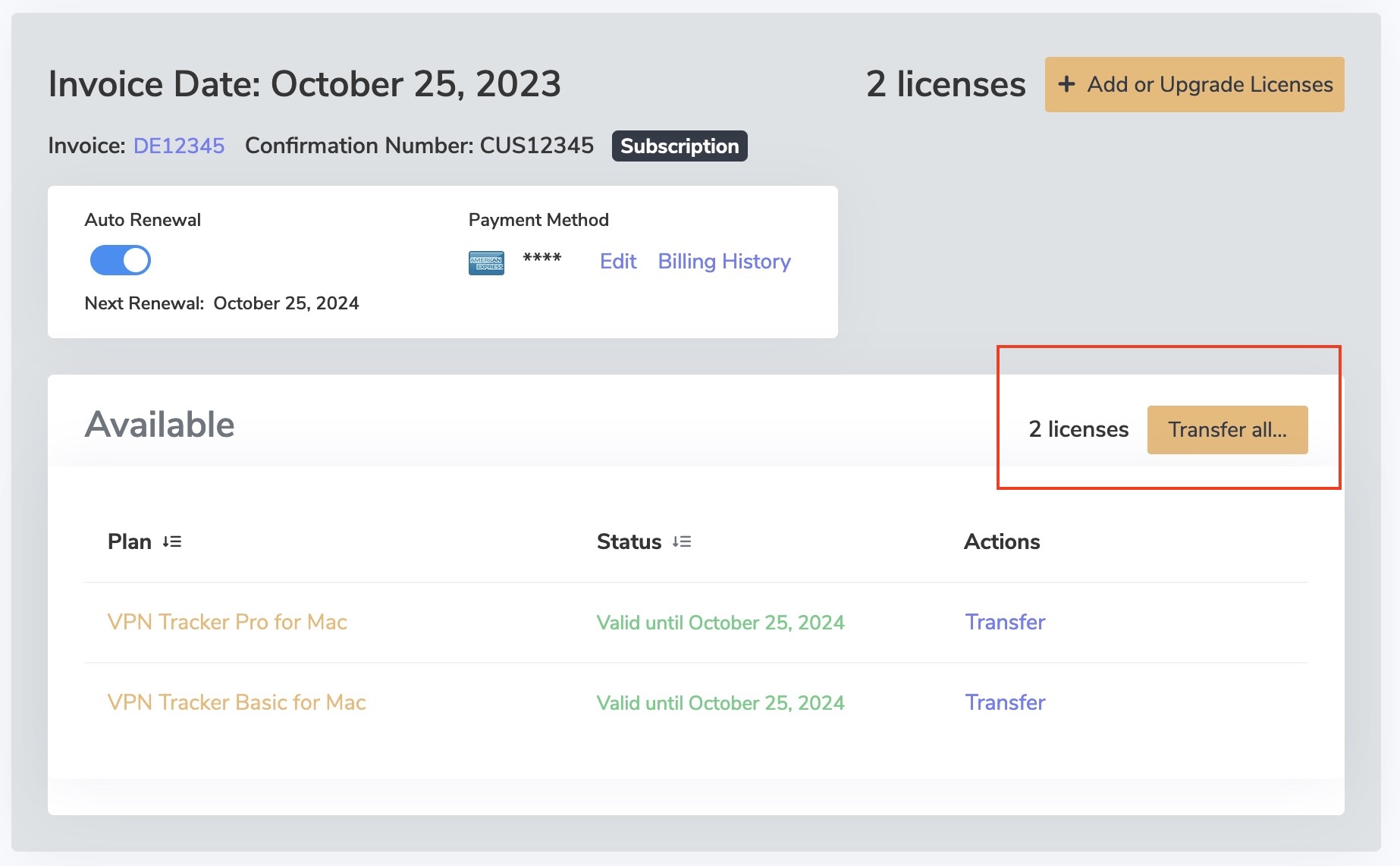

Si vous devez transférer une licence vers un autre identifiant equinux, vous pouvez facilement le faire vous-même sur my equinux.

‣ Connectez-vous d’abord avec votre identifiant et votre mot de passe equinux : http://my.equinux.com ‣ Cochez les cases correspondant à chaque produit que vous souhaitez transférer ‣ Cliquez sur le bouton « Transférer » ci-dessous et saisissez l’identifiant equinux ou l’adresse e-mail du nouveau titulaire de la licence, puis cliquez sur « Suivant ». ‣ Enfin, cliquez sur « Confirmer » pour terminer le transfert. Le système transférera la licence, affichera un message et enverra un e-mail au titulaire actuel et au nouveau titulaire de la licence pour les informer que la licence a été transférée.

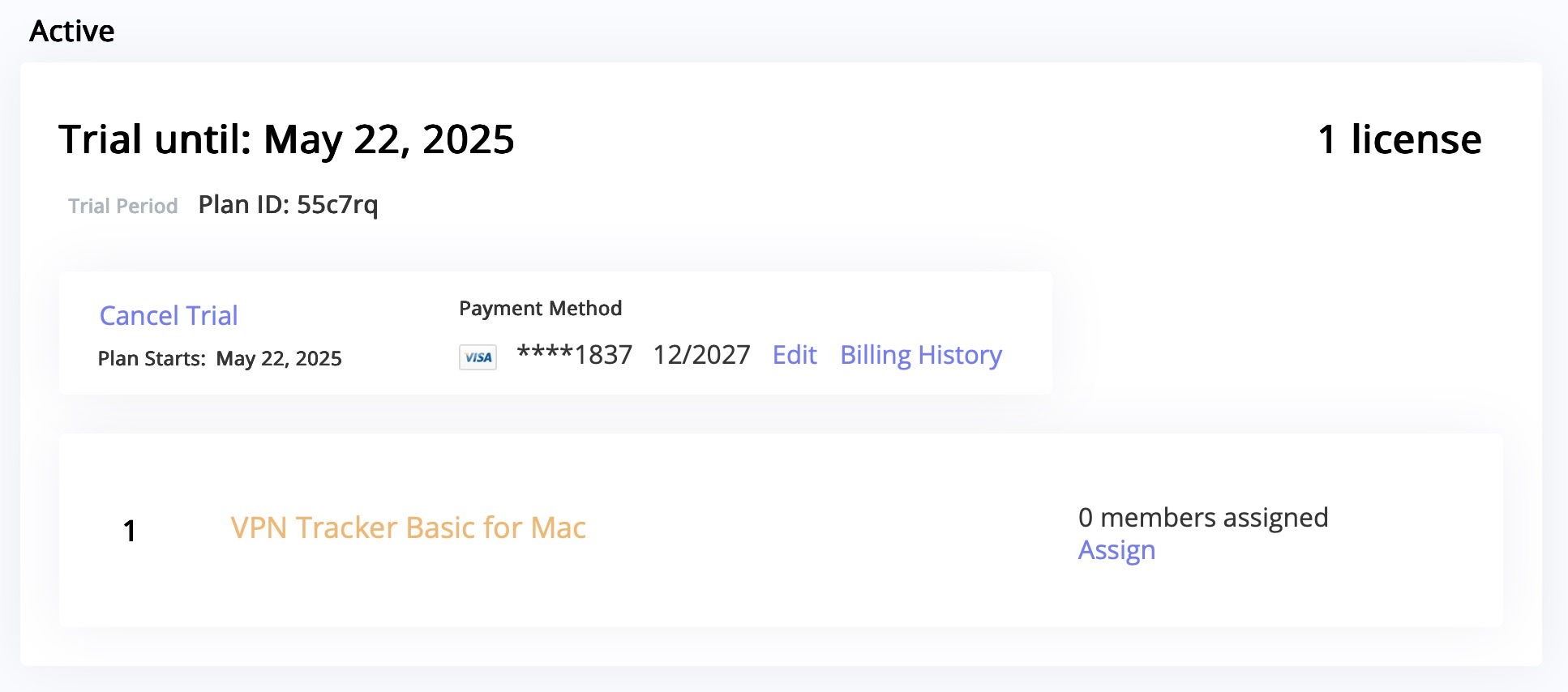

Les forfaits VPN Tracker 365 ne peuvent pas être transférés vers un autre identifiant equinux. Cependant, sur https://my.vpntracker.com, vous pouvez attribuer un forfait à un collègue afin qu’il puisse utiliser l’un des forfaits VPN Tracker 365 associés à votre compte.

Ceci est particulièrement utile si vous êtes l’administrateur de toutes les licences VPN Tracker dans votre entreprise et que vous souhaitez gérer qui peut utiliser l’un des forfaits achetés.

Ne vous inquiétez pas, cela arrive à tout le monde !

Rendez-vous sur notre page de récupération de connexion, saisissez votre identifiant equinux ou votre adresse e-mail et nous vous enverrons vos informations.

Avez-vous récemment changé votre adresse e-mail ? Envoyez-nous un message !

Les guides de configuration pour configurer VPN Tracker avec les appareils Cisco sont disponibles ici.

Les guides de configuration pour les appareils Cisco Small Business (Linksys) sont disponibles ici.

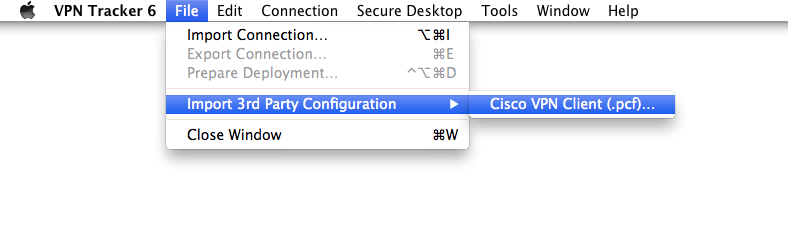

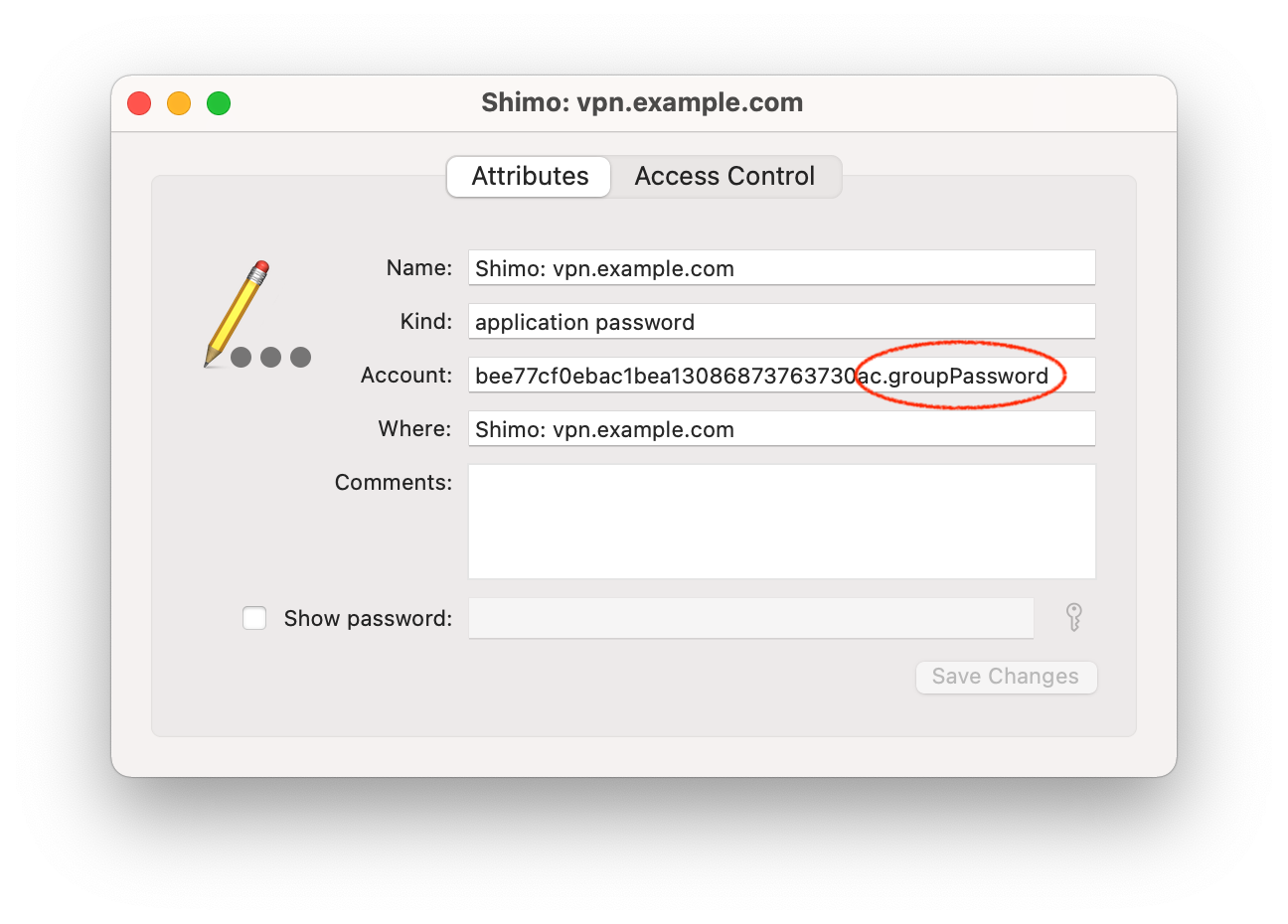

Import des fichiers de configuration du client VPN IPsec Cisco (.pcf)

Les fichiers de configuration du client VPN Cisco qui utilisent l’authentification par mot de passe de groupe peuvent être importés dans VPN Tracker :

‣ « Fichier » > « Importer une configuration tierce » > « Cisco .pcf »

Avec l’une des mises à jour du firmware les plus récentes, Secure Computing a modifié leur implémentation des normes liées au VPN. Ces modifications empêchent VPN Tracker d’établir un phase 2 avec succès.

Le problème a été résolu par Secure Computing dans le firmware 7.0.0.07. (epatch 7.0.0.06.E35)

Pour qu’un certificat soit disponible dans la liste « Local Certificate », il doit être présent dans le Trousseau d’accès de Mac OS X avec sa clé privée correspondante.

Vous pouvez facilement vérifier cela dans l’application Trousseau d’accès : si un certificat est répertorié sous « Mes certificats » (et non pas seulement « Certificats »), sa clé privée est disponible et vous pourrez le sélectionner dans VPN Tracker en tant que « Local Certificate ».

Remarque importante pour les utilisateurs de VPN CheckPoint :

L’application Trousseau d’accès de Mac OS X ne peut actuellement pas lire les clés privées de certains certificats générés par CheckPoint.

Pour importer correctement le certificat dans le Trousseau d’accès de Mac OS X, convertissez-le d’abord à l’aide de l’outil en ligne de commande openssl :

- Ouvrez un Terminal (« Applications » > « Utilitaires » > « Terminal »)

- Convertissez le certificat au format PEM :

openssl pkcs12 -in /Users/joe/Desktop/MyCheckPointCert.p12 -out /tmp/out.pem

Remplacez /Users/joe/Desktop/MyCheckPointCert.p12 par le chemin d’accès au certificat que vous souhaitez convertir.

On vous demandera d’abord le mot de passe avec lequel le certificat est chiffré. Si vous ne le connaissez pas, demandez à l’administrateur qui a créé votre certificat pour vous. On vous demandera ensuite deux fois le mot de passe qui sera utilisé pour protéger le fichier PEM exporté. Vous pouvez utiliser le même mot de passe que celui avec lequel le certificat original était chiffré. Notez qu’aucun caractère n’apparaîtra à l’écran lorsque vous tapez vos mots de passe. Tapez simplement le mot de passe et appuyez sur la touche Entrée.

- Convertissez le fichier PEM au format PKCS#12 (.p12) :

openssl pkcs12 -in /tmp/out.pem -export -out ~/Desktop/MyFixedCheckPointCert.p12

Remplacez /Users/joe/Desktop/MyFixedCheckPointCert.p12 par le chemin d’accès où vous souhaitez stocker le certificat corrigé.

On vous demandera d’abord le mot de passe que vous venez d’utiliser pour exporter vers le fichier PEM, puis un mot de passe pour protéger le fichier .p12 corrigé. Vous pouvez à nouveau utiliser le même mot de passe pour tout.

Double-cliquez maintenant sur votre fichier de certificat corrigé pour l’importer dans le Trousseau d’accès de Mac OS X.

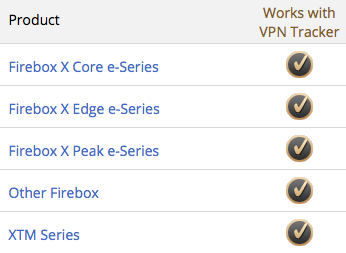

Logiciel actuel (Fireware XTM)

Les appareils WatchGuard Firebox X Edge e-Series avec Fireware XTM (Fireware 11) sont entièrement pris en charge dans les versions actuelles de VPN Tracker. Pour plus de détails, veuillez consulter notre guide de configuration.

Logiciel plus ancien

Les appareils fonctionnant avec un logiciel plus ancien peuvent souvent fonctionner en utilisant la configuration suivante. Veuillez noter cependant que nous ne pouvons pas garantir que cette configuration fonctionnera dans tous les cas.

Commencez par créer un nouvel utilisateur sur le Firebox Edge, puis configurez la prise en charge de MUVPN pour cet utilisateur.

Dans VPN Tracker, utilisez un profil d'appareil "Connexion personnalisée" comme base pour votre nouvelle connexion.

Associez les paramètres WatchGuard à votre configuration VPN Tracker comme indiqué dans le tableau ci-dessous :

| Watchguard | VPN Tracker |

|---|---|

| Nom du compte | Identifiant local |

| Clé partagée | Clé prépartagée |

| Adresse IP virtuelle | Adresse locale |

| Algorithme d’authentification | Algorithmes de hachage/d’authentification des phases 1 et 2 |

| Algorithme de chiffrement | Algorithmes de chiffrement des phases 1 et 2 |

| Durée d’expiration de la clé en heures | Durée de vie des phases 1 et 2 |

Les paramètres suivants sont indépendants de votre configuration MUVPN spécifique :

- Type d’identifiant local : Email (même s’il s’agit d’un nom et non d’une adresse email)

- Mode d’échange : Agressif

- Groupe Diffie-Hellman de la phase 1 : Groupe 2 (1024 bits)

- Confidentialité parfaite anticipée (PFS) : désactivée

Enfin, assurez-vous que le paramètre « Réseau » de VPN Tracker est défini sur « Hôte vers réseau » et que le réseau distant correct (c’est-à-dire le réseau auquel vous souhaitez vous connecter via le VPN) est utilisé (par exemple, 192.168.1.0/255.255.255.0).

Si vous utilisez FortiOS 3, assurez-vous d’utiliser au moins le correctif MR6 patch 2. Les versions antérieures présentent un problème qui fait que l’appareil répond de manière incorrecte aux tentatives de VPN Tracker d’utiliser XAUTH en combinaison avec une connexion basée sur le mode Aggressive.

SonicWALL Simple Client Provisioning avec VPN Tracker est disponible avec tous les SonicWALL fonctionnant sous SonicOS 4.0 ou version ultérieure et toutes les éditions de VPN Tracker.

Si vous utilisez encore VPN Tracker 6 ou une version antérieure, l’édition Professional ou Player est requise.

SonicWALL Simple Client Provisioning nécessite que VPN Tracker envoie un premier paquet de données à la passerelle VPN qui est si grand qu’il peut être divisé (« fragmenté ») en deux paquets IP. Certains routeurs sont connus pour ne pas laisser passer ces paquets.

Si un routeur entre VPN Tracker et le SonicWALL est affecté par ce problème, vous (ou l’administrateur de votre SonicWALL) ne remarquerez aucun essai de connexion arrivant au SonicWALL lorsque Simple Client Provisioning est activé (c’est-à-dire qu’il n’y aura rien dans le journal du SonicWALL, et une trace de paquets ne montrera aucun paquet de VPN Tracker), mais tout fonctionnera correctement avec DHCP sur IPsec.

Routeurs connus pour avoir ces problèmes :

- AirPort Extreme avec des versions de micrologiciel antérieures à 7.3.1, fonctionne lors de la mise à niveau vers 7.3.1

SonicWALL Simple Client Provisioning permet à VPN Tracker de récupérer automatiquement les paramètres de la connexion VPN depuis les passerelles VPN SonicWALL prises en charge. Pour la plupart des utilisateurs, il est seulement nécessaire de configurer l’adresse IP WAN du SonicWALL dans VPN Tracker – tout le reste se fait automatiquement.

Pour une liste des périphériques SonicWALL pris en charge, veuillez consulter cette FAQ.

Les guides pour ce routeur sont disponibles dans nos Guides de configuration.

Voici une liste des produits compatibles avec VPN Tracker:

Pour une liste des appareils compatibles, veuillez consulter cette page.

Si votre routeur ne figure pas dans la liste, veuillez consulter cette FAQ et le manuel de VPN Tracker pour obtenir de l’aide afin de déterminer la compatibilité.

Veuillez noter que le routeur local (c’est-à-dire le routeur situé à l’endroit où se trouve votre Mac avec VPN Tracker) n’a dans la plupart des cas pas besoin d’être spécifiquement compatible avec VPN ou VPN Tracker. Presque tous les routeurs fonctionnent correctement avec VPN Tracker.

L’un de nos clients a aimablement fourni des instructions sur la manière d’intégrer Cisco EasyVPN et VPN Tracker avec une configuration DMVPN :

Lors de la connexion via SonicWall SCP ou SonicWall IKEv1 avec DHCP, VPN Tracker 365 pour Mac demande une adresse IP au passerelle SonicWall en utilisant le protocole DHCP. Pour cette demande, VPN Tracker 365 modifie légèrement l’adresse MAC, la rendant différente de l’adresse MAC réelle de votre appareil. Cela permet aux administrateurs d’attribuer une adresse IP fixe lorsque votre Mac est connecté via LAN ou WiFi et une adresse IP différente lorsqu’il est connecté via VPN.

Cette modification définit un bit spécifique dans l’adresse MAC, la marquant comme une adresse auto-assignée plutôt qu’une adresse assignée en usine.

Exemple:

Adresse MAC d’origine : 00:1B:63:B7:42:23

Adresse MAC VPN Tracker : 02:1B:63:B7:42:23

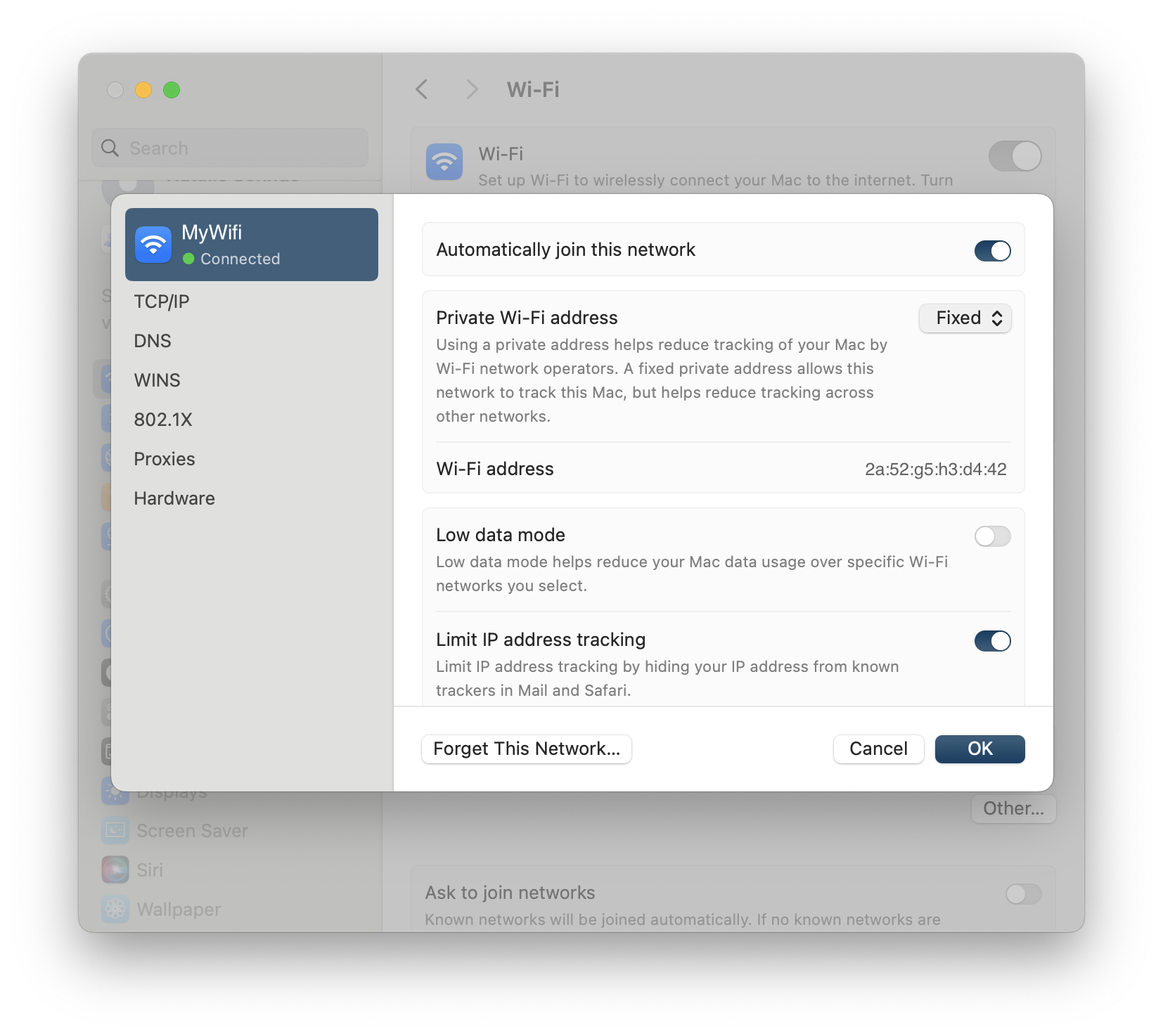

À partir de macOS 15 Sequoia, Apple utilise par défaut une adresse MAC rotative pour les connexions WiFi, libellée « Adresse WiFi privée » dans les Préférences Système. Pour éviter les problèmes de connectivité liés à cette fonctionnalité, VPN Tracker 365 signale l’adresse matérielle réelle (avec la légère modification décrite ci-dessus) au lieu de celle utilisée dans les modes « Rotatif » ou « Fixe ».

Sur iOS, VPN Tracker ne peut pas récupérer directement une adresse MAC. Au lieu de cela, il génère une valeur aléatoire une fois et la stocke pour une utilisation ultérieure. VPN Tracker pour iOS utilise ensuite cette valeur stockée comme adresse MAC.

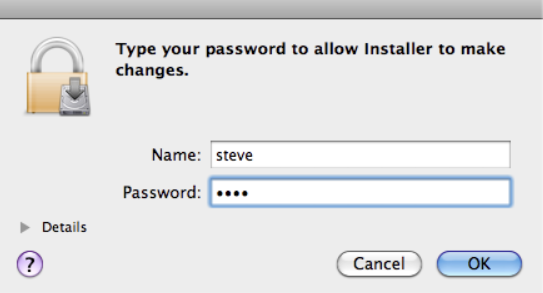

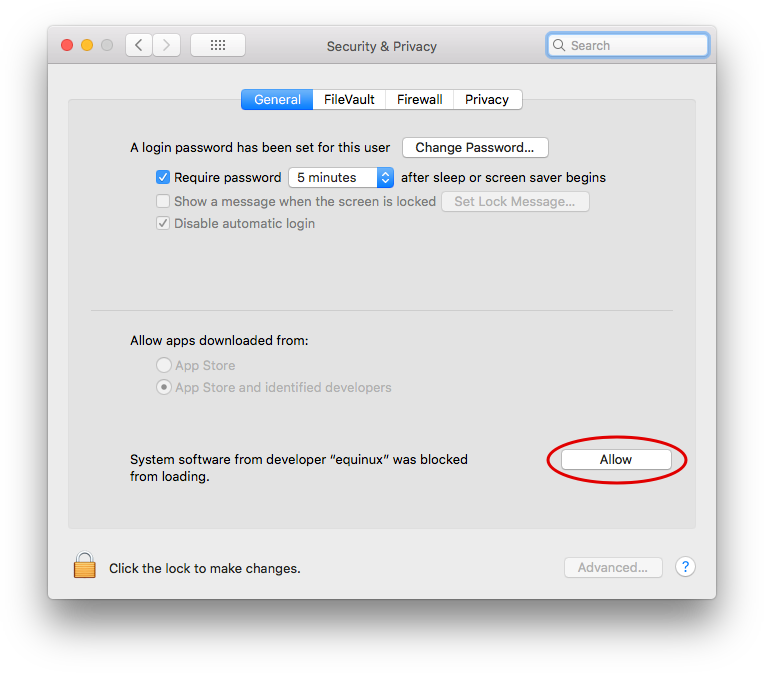

Vous devez saisir votre identifiant et votre mot de passe equinux pour activer la plupart des applications equinux. Cependant, certaines applications peuvent également vous demander de saisir le nom d’utilisateur et le mot de passe de votre compte utilisateur Mac OS X afin d’accéder à certains composants système requis.

Si vous voyez donc une fenêtre comme celle ci-dessous, vous devrez saisir le nom d’utilisateur et le mot de passe d’un compte Administrateur sur votre Mac pour continuer, et non votre identifiant et votre mot de passe equinux.

Parallels

Accédez à « Préférences » > « Réseau » dans Parallels et modifiez les plages DHCP pour le réseau partagé et/ou le réseau hôte uniquement afin qu’elles ne soient plus en conflit avec le réseau distant de votre VPN.

VMware Fusion

Un PDF contenant les instructions peut être téléchargé à partir des forums communautaires VMware :

IPsec VPN uses a different protocol (ESP) for the actual data transfer than for establishing the connection (IKE). Since the ESP protocol does not use network ports, NAT (Network Address Translation) routers may have difficulties handling it correctly. Only NAT routers that support "IPSec Passthrough" (sometimes also named "VPN Passthrough" or "ESP Passthrough") and where this option is also enabled, can handle ESP data packets.

To work around this problem, two alternative tunneling methods exist:

- NAT-Traversal (old, RFC draft version)

- NAT-Traversal (new, RFC standard version)

Which of these methods will work with your connection depends on two properties:

- Which of these methods allows traffic to pass through your local Internet router.

- Which of these methods are supported by your VPN remote gateway.

To test for the first property, VPN Tracker will automatically establish three VPN test connections to a VPN gateway hosted by us whenever it detects a new router that has not been tested before. One connection uses plain ESP, the other two either NAT-T method mentioned above. It will remember the test results for this router and take them into account whenever you start a connection from the network location. The reason we are testing with our own gateway is simply that the test requires a gateway supporting all three methods, with a known configuration and a simply way to verify if traffic did arrive at that gateway.

The second property is not tested in advance, VPN Tracker will become aware of that information when it actually tries to connect to your VPN gateway. VPN Tracker will compare the methods your gateway supports with the stored test results. If there is a match, a method that your gateway supports and that was also working during the test, this method will be used. If there is no match, VPN Tracker will immediately stop and show an appropriate error in the log, explaining the situation.

If you suspect a NAT-Traversal issue or you think the previous test results may be wrong or outdated, simply re-run the test:

‣ Make sure NAT-Traversal (Advanced tab) is set to Automatic ‣ Go to "Tools" > "Test VPN Availability" ‣ Click "Test Again" ‣ Wait until the test has completed, then connect to your VPN

The test dialog also allows you to tell VPN Tracker to not test the current location and forget any previously created test results. This is rarely needed and also not recommended but there might be situation where the test results are wrong because access to our VPN gateway is not possible (e.g. it is blocked) and thus the test result are just bogus and say nothing about the true capabilities of your VPN gateway.

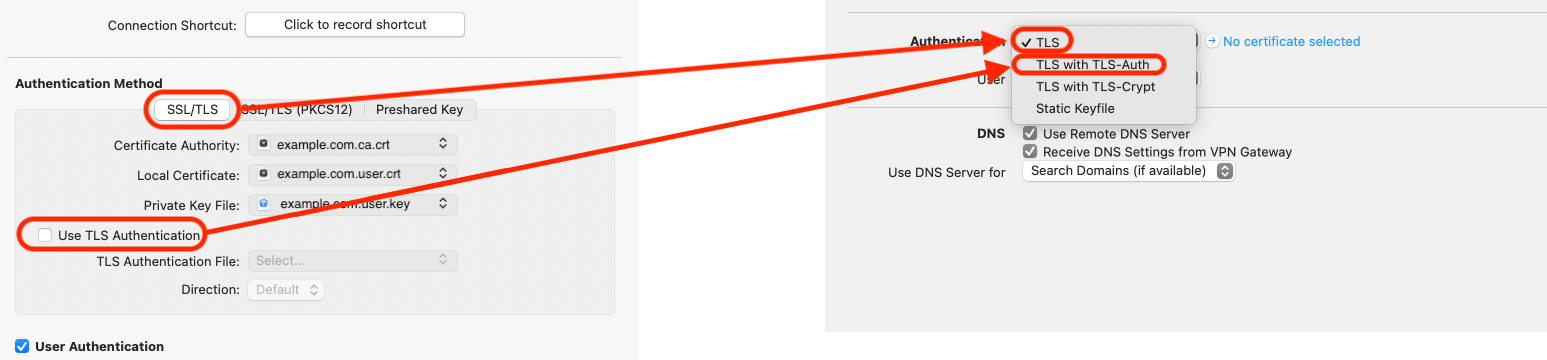

VPN Tracker prend en charge les certificats X.509 (signatures RSA) et les cartes à puce utilisant des certificats X.509 (jetons PKI) pour l’authentification.

Pour plus d’informations, consultez le manuel de VPN Tracker.

Are you seeing a 'Server certificate' error message whilst activating your equinux software?

One likely cause is your system's date & time: Make sure your system clock is set correctly by checking 'Set date & time automatically' under System Preferences > Date & Time.

We also use a fairly new security certificate to protect your data. However, older versions of OS X might not immediately recognize the certificate.

To make sure OS X will recognize the certificate, you could try one of the following two fixes:

Run Software Update

‣ Go to the System Preferences and select "Software Update" ‣ Install any available system updates ‣ Afterwards, restart and try activating again

Disable your firewall

Please make sure you are not running any firewalls which may block access to our activations server. Applications you may wish to disable temporarily include:

- Mac OS X Firewall

- LittleSnitch (Litte Snitch Configuration - Preferences … - General - Stop)

- Intego NetBarrier

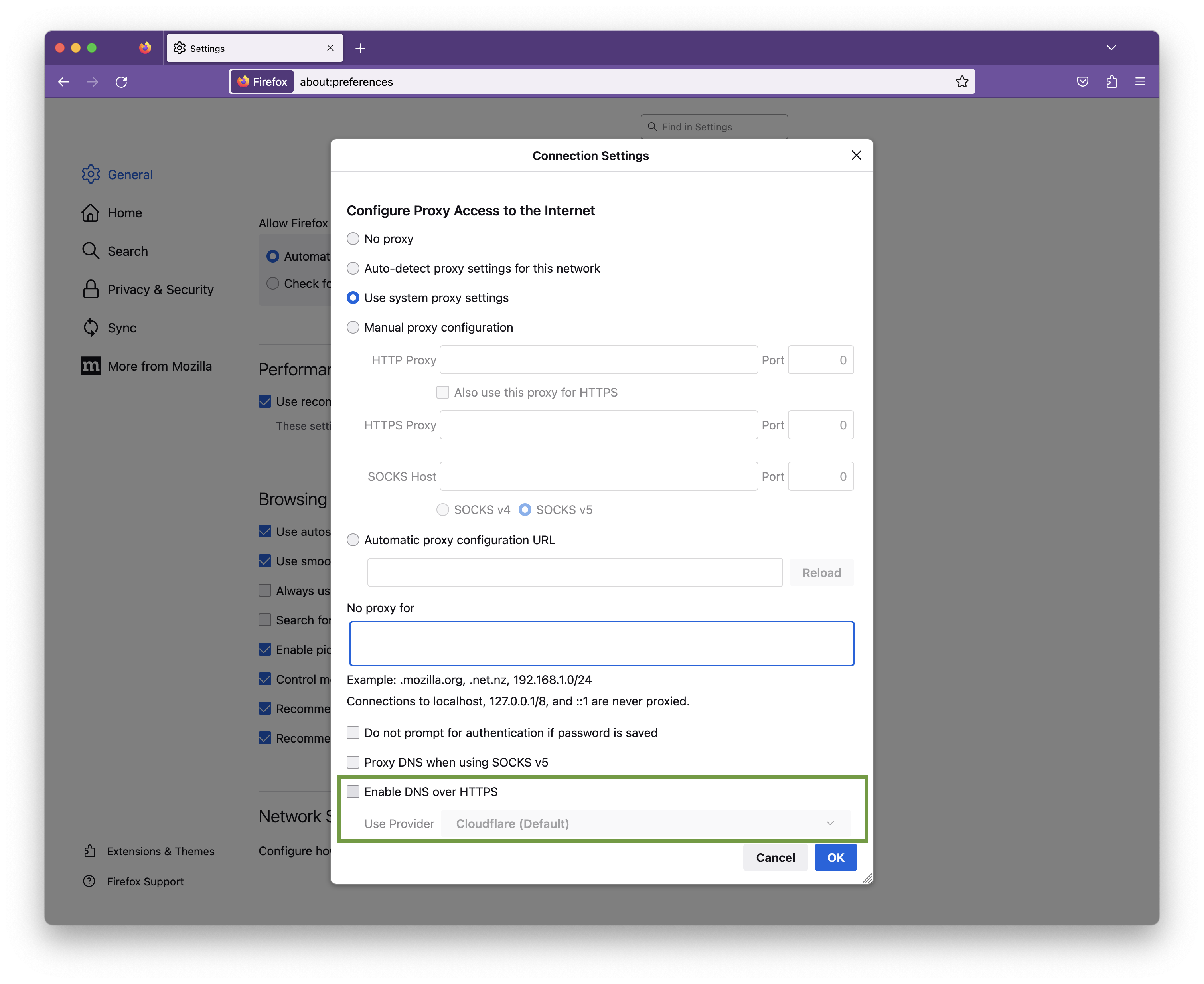

Disable your proxy

In some cases the use of proxies may interfere with certain certificates stored in your Keychain.

‣ Open System Preferences ‣ Go to the "Network" section ‣ Choose your network connection and click "Advanced…" ‣ Uncheck any proxies you may have configured and click "Ok"

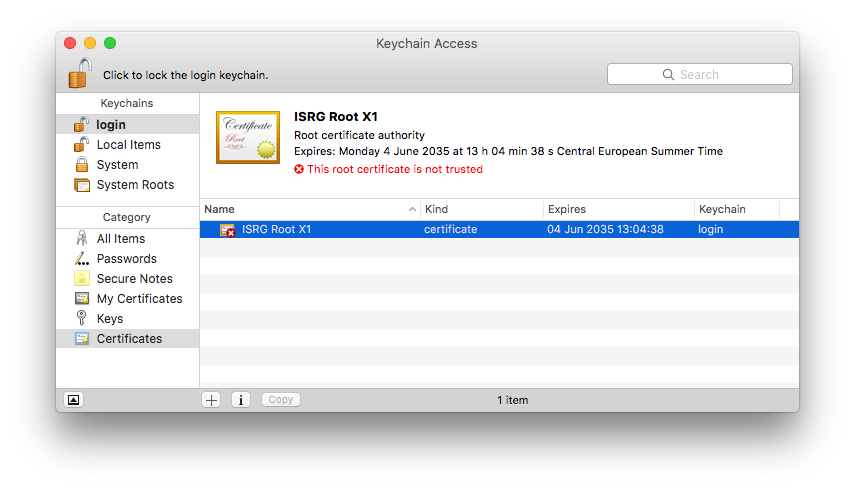

Check your Keychain

‣ Open: "Application" > "Utilities" > "Keychain Access" ‣ Select "Keychain Access" > "Keychain First Aid" ‣ Enter your OS X account password, select Repair on the right and hit Start

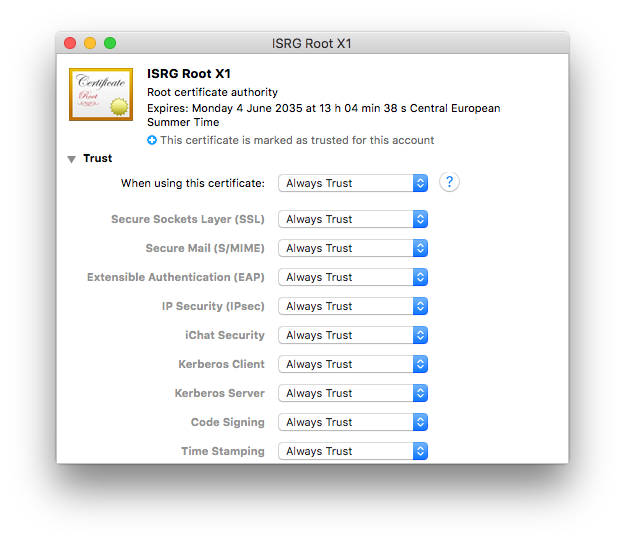

Install the root certificate manually

- Download the latest Let's Encrypt root certificates

- Double-click to add the certificate to your Mac's keychain

Tip: If you have multiple users on the Mac, add it to the 'System' keychain to fix this problem for all users - Double-click the new entry "ISRG Root X1" to open the trust settings

- Under "Trust", choose "Always trust"

- Close the window and confirm with your Mac user password

You should now be able to activate your software using your equinux ID and password.

VPN Tracker 9 & VPN Tracker 10

Older VPN Tracker versions may also have issues due to certifcates as described above. As these versions are end-of-life, we can no longer offer support for them. The steps above should also apply to these versions. For support and to use VPN Tracker on the latest macOS versions, please switch to a new VPN Tracker plan.VPN Tracker est une application 100% 64 bits et fonctionne très bien sur les systèmes 64 bits.

Oui, VPN Tracker prend en charge IPsec (IKEv1 + IKEv2), L2TP (Mac uniquement), PPTP (Mac uniquement), OpenVPN, SonicWALL SSL VPN, Cisco AnyConnect SSL VPN, Fortinet SSL VPN, SSTP VPN et WireGuard® VPN (Bêta - en savoir plus). D’autres protocoles sont prévus.

WireGuard est une marque déposée de Jason A. Donenfeld.

VPN Tracker offre trois paramètres qui peuvent accélérer la connexion aux périphériques Cisco et améliorer la compatibilité.

- Établir un tunnel partagé vers 0.0.0.0/0 pour le split-tunneling

- Envoyer l’attribut pare-feu Cisco

- Utiliser ... comme version de l’application pendant la configuration du mode

Remarque : tous les paramètres décrits sur cette page nécessitent VPN Tracker 6.2 ou une version ultérieure.

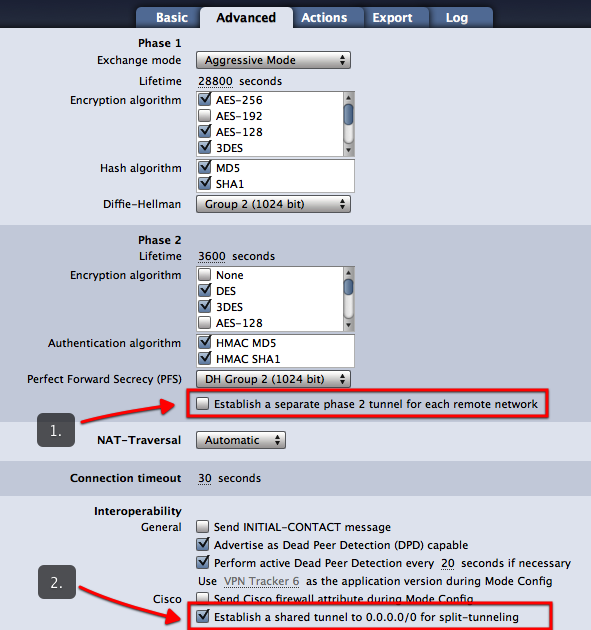

Établir un tunnel partagé vers 0.0.0.0/0 pour le split-tunneling

Que fait ce paramètre ?

Dans une configuration de split-tunneling utilisant EasyVPN, VPN Tracker n’établira plus une association de sécurité IPsec (SA) vers chaque réseau distant, mais établira une seule SA vers 0.0.0.0/0. Le split-tunneling est obtenu uniquement grâce à une configuration de routage appropriée.

Quand dois-je utiliser ce paramètre ?

Ce paramètre fonctionne avec la plupart des périphériques Cisco qui utilisent EasyVPN et une configuration de split-tunneling.

Comment puis-je l’essayer ?

- Dans l’onglet Avancé, décocher la case « Établir un tunnel distinct pour chaque réseau distant » (voir capture d’écran)

- S’assurer que la case « Établir un tunnel partagé vers 0.0.0.0/0 pour le split-tunneling » est cochée (voir capture d’écran)

Si votre connexion ne fonctionne pas avec ce nouveau paramètre, revenez simplement à votre configuration précédente en cochant la case « Établir un tunnel distinct pour chaque réseau distant ».

Envoyer l’attribut pare-feu Cisco

Que fait ce paramètre ?

Ce paramètre fait que VPN Tracker envoie un attribut spécial pendant EasyVPN indiquant la présence d’un pare-feu.

Quand dois-je utiliser ce paramètre ?

Vous pouvez essayer d’activer ce paramètre si votre connexion EasyVPN actuelle à un périphérique Cisco est interrompue à la phase 2 (« Le passerelle VPN a demandé à VPN Tracker de se déconnecter … »).

Utiliser ... comme version de l’application pendant la configuration du mode

Que fait ce paramètre ?

Ce paramètre fait que VPN Tracker envoie une version d’application différente de la version par défaut « VPN Tracker 6 » pendant EasyVPN et la configuration du mode.

Quand dois-je utiliser ce paramètre ?

Vous pouvez essayer de définir une version d’application différente, par exemple « Cisco Systems VPN Client 4.8.0:Linux » si votre connexion EasyVPN actuelle à un périphérique Cisco est interrompue à la phase 2 (« Le passerelle VPN a demandé à VPN Tracker de se déconnecter … »).

- Prise en charge VPN multiprotocole

- Connexions haut débit

- VPN zéro configuration - grâce aux technologies TeamCloud & Personal Safe

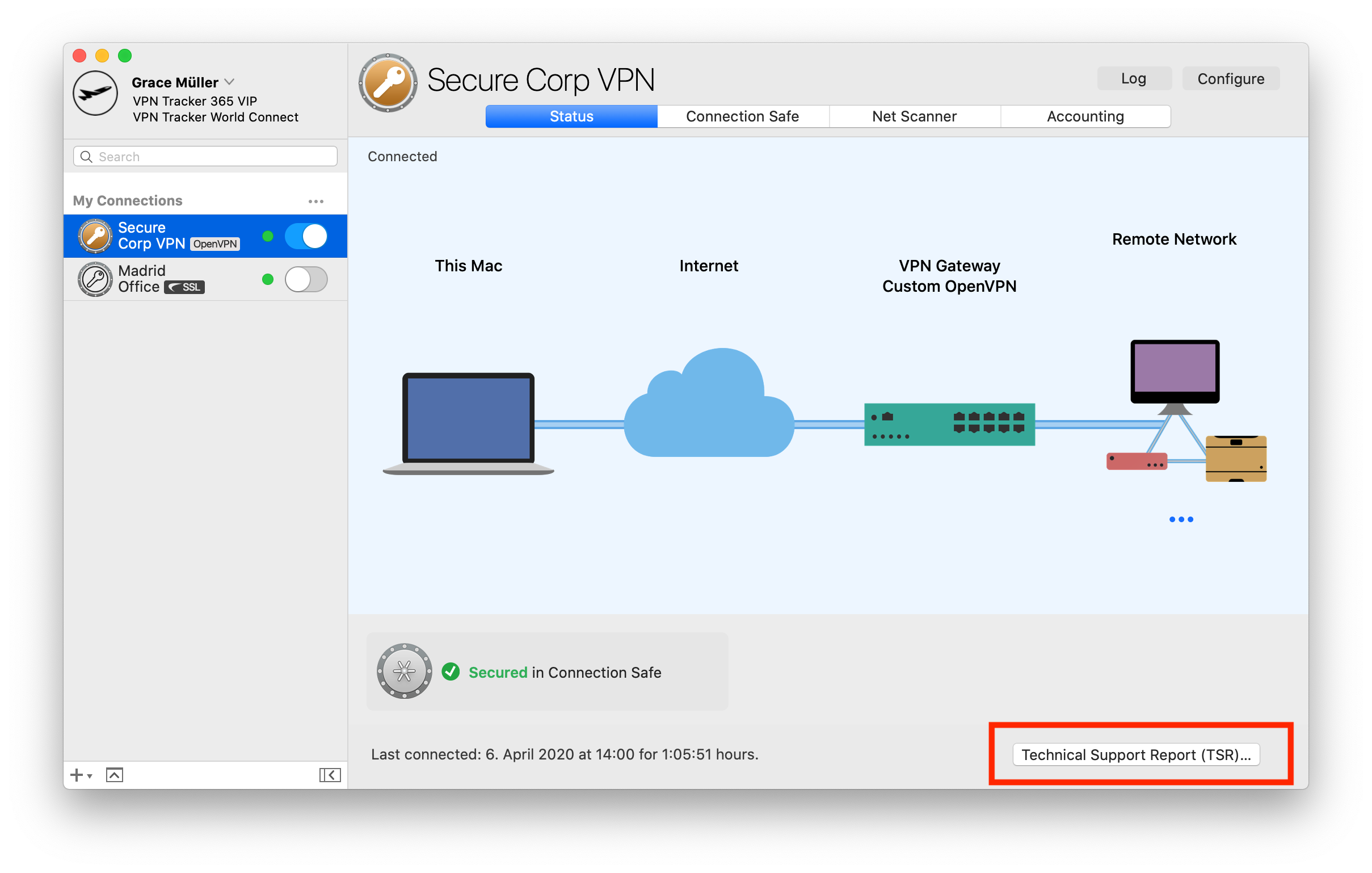

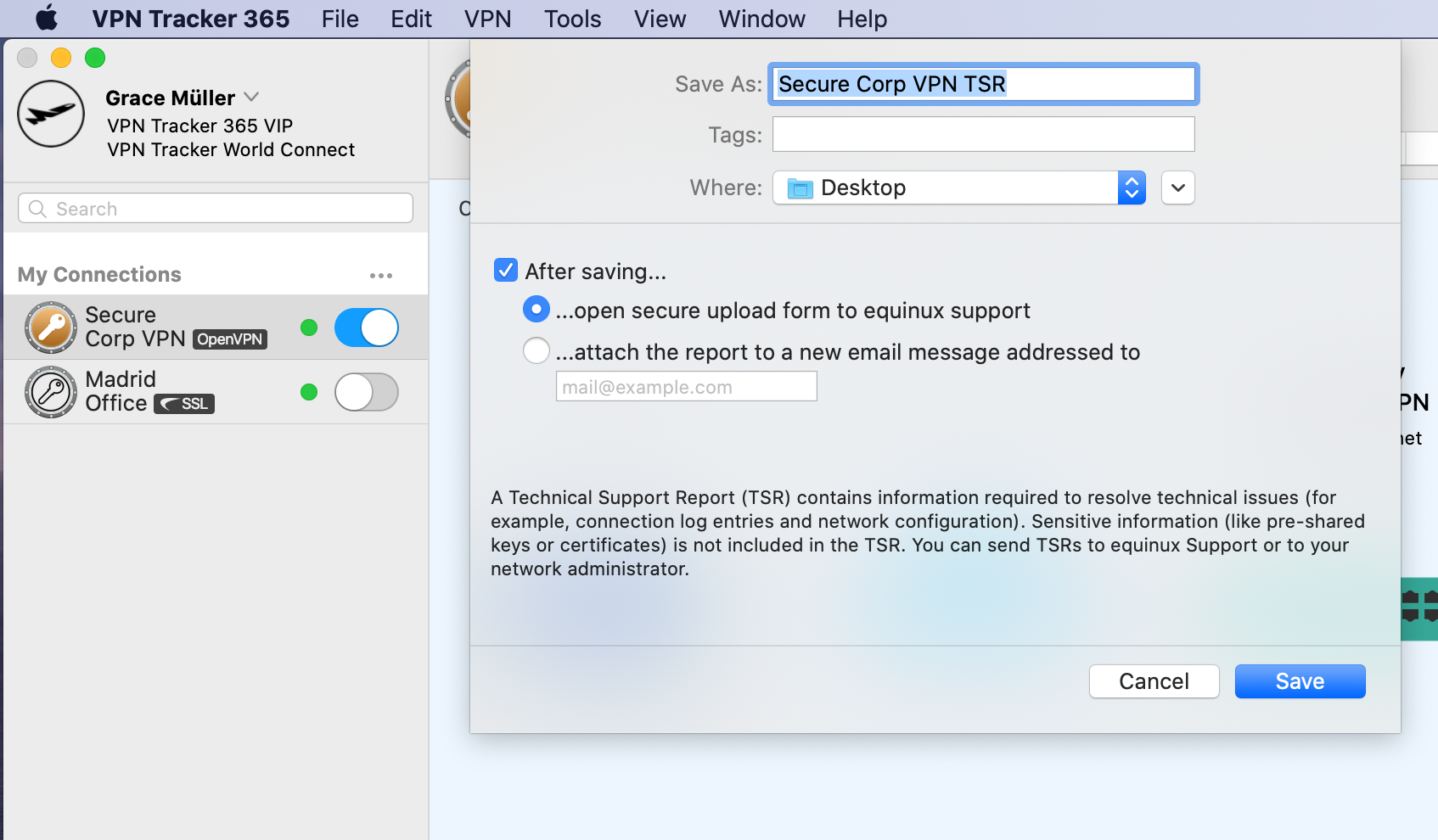

A Technical Support Report contains your VPN Tracker settings and relevant network and system settings that our technical support team needs to be able to assist you quickly. Confidential data (e.g passwords, pre-shared keys, private keys) are not included in a Technical Support Report (TSR).

How to create a Technical Support Report on a Mac:

‣ Click on your VPN connection in VPN Tracker 365. ‣ In the bottom right corner under the "Status" tab, you will see the TSR button. ‣ Click the button to generate the report and follow the instructions to send to our support team.

How to create a Technical Support Report on an iPhone/iPad:

How to create a Technical Support Report on an iPhone/iPad:

- Tap on the connection. The connection card appears.

- Tap on “Feedback”

- Provide a short description of the connection problem

- Tap on Send

If you have an issue connecting to the VPN in the first place, please make a connection attempt right before creating the Technical Support Report, then create the Technical Support Report as soon as the connection attempt has failed.

If you can connect to the VPN, but something is not working right after the connection has been established, please establish the VPN connection, then create the Technical Support Report while the VPN is connected.

You can either email the report directly to our support team from VPN Tracker 365, or save it to email later or from a different computer, or to upload it using the contact form on our website:

Whenever possible, also include screenshots of the VPN setup on your VPN gateway.

Il existe un certain nombre de causes possibles à ce comportement. Cette FAQ vous aidera à déterminer ce qui cause le problème dans votre cas spécifique. Dans cette réponse, le terme périphérique de destination sera utilisé pour désigner le périphérique auquel vous essayez de vous connecter. Le périphérique de destination peut être un ordinateur classique, un serveur ou une imprimante réseau.

1. Essayez-vous de vous connecter au périphérique de destination en utilisant un nom d’hôte ?

Si vous utilisez un nom d’hôte, essayez d’utiliser son adresse IP à la place. Si cela fonctionne, le problème est lié à la résolution DNS. Assurez-vous que DNS est activé pour la connexion VPN et correctement configuré. Notez que l’utilisation de noms d’hôtes Bonjour ou NETBIOS n’est généralement pas possible via VPN.

2. L’adresse IP à laquelle vous vous connectez fait-elle réellement partie du réseau distant ?

Par exemple, si votre réseau distant est 192.168.13.0/24, vous devriez pouvoir vous connecter aux adresses IP commençant par 192.168.13.x, mais les connexions aux adresses IP commençant par 192.168.14.x ne fonctionneront pas car elles sont en dehors de la plage d’adresses du trafic acheminé via le VPN.

3. L’adresse locale dans VPN Tracker fait-elle partie du réseau distant ?

L’utilisation d’une adresse locale dans VPN Tracker (Paramètres de base > Adresse locale) qui fait partie du réseau distant n’est pas possible avec la plupart des passerelles VPN. Veuillez utiliser une adresse locale qui se trouve en dehors de tous les réseaux distants. Par exemple, si votre réseau distant est 192.168.13.0/24, n’utilisez pas d’adresse commençant par 192.168.13. Si vous utilisez une méthode de configuration automatique (par exemple, Mode Config, EasyVPN, DHCP via VPN), vous pouvez peut-être attribuer une adresse locale à VPN Tracker qui fait partie du réseau distant. Consultez le guide de configuration de votre passerelle VPN pour plus d’informations.

4. Plusieurs utilisateurs VPN peuvent-ils utiliser la même adresse locale ?

S’il existe plusieurs utilisateurs VPN, assurez-vous qu’aucun des deux n’utilise la même adresse locale (Paramètres de base > Adresse locale), sinon l’un d’eux ne pourra plus utiliser le tunnel lorsque les deux seront connectés. Si ce champ est vide dans votre configuration, VPN Tracker utilisera simplement l’adresse IP de votre interface réseau principale comme adresse locale, et bien sûr, cela peut également causer un conflit d’adresse avec un autre utilisateur, c’est pourquoi nous ne recommandons pas de laisser ce champ vide s’il y a plusieurs utilisateurs VPN.

5. Pouvez-vous faire un ping de l’adresse LAN de la passerelle VPN ?

Vous pouvez trouver un outil de ping directement dans VPN Tracker sous Outils > Faire un ping de l’hôte. L’adresse LAN de la passerelle VPN est spéciale en ce sens que cette adresse n’a pas besoin d’être routée du tout. Donc, si vous pouvez faire un ping de cette adresse mais pas d’une autre adresse distante, il s’agit probablement d’un problème de routage à l’extrémité distante.

6. Si vous ne pouvez rien faire un ping, essayez de relancer le test de disponibilité VPN

Le test de disponibilité VPN se trouve dans le menu : Outils > Test de disponibilité VPN. Essayez ensuite de reconnecter le VPN. Les résultats de ce test dépendent des capacités de votre routeur/modem Internet local ou de votre connexion Internet et influencent la façon dont le tunnel VPN est établi. VPN Tracker exécute automatiquement le test pour chaque nouvelle connexion Internet qu’il peut détecter, mais même si une connexion a déjà été testée, il existe diverses raisons pour lesquelles le comportement de cette connexion peut avoir changé entre-temps.

7. Votre passerelle VPN est-elle la passerelle par défaut (routeur) de son réseau ?

Si la passerelle VPN n’est pas la passerelle par défaut, vous aurez souvent besoin d’une configuration de routage appropriée pour que les réponses vous parviennent. Chaque fois qu’un périphérique ne sait pas comment atteindre une adresse IP directement, il transmet sa réponse à sa passerelle par défaut et si ce n’est pas la passerelle VPN, il ne saura pas quoi faire avec ces données de réponse. Dans ce cas, il est important de configurer la passerelle par défaut pour qu’elle transfère les réponses aux utilisateurs VPN à la passerelle VPN.

8. Votre passerelle VPN est-elle la passerelle par défaut (routeur) de son réseau ?

Pour plus de détails, nous vous invitons à consulter cette entrée FAQ.

Utilisez-vous un logiciel de virtualisation, tel que VMware, Parallels ou VirtualBox ? Ces produits logiciels créent des interfaces réseau pour leurs besoins de mise en réseau interne, et parfois les adresses réseau qu'ils choisissent entrent en conflit avec le réseau distant d'une connexion VPN. Même si vous n'utilisez pas actuellement ce logiciel (mais qu'il est installé ou pas complètement désinstallé), leurs interfaces réseau existent et peuvent causer des conflits.

Pour savoir quelle interface réseau cause le conflit :

- Essayez de vous connecter à votre VPN (afin que le message d'erreur apparaisse dans le journal de VPN Tracker)

- Définissez le niveau de journalisation dans VPN Tracker sur « verbose »

- Recherchez une ligne qui dit

Remote network ... conflicts with local network ... of interface ...

Il s'agit de l'interface réseau qui cause le problème. Sur la plupart des Macs, « en0 » correspond à l'interface Ethernet et « en1 » à l'interface AirPort. Toute autre interface enX provient soit d'un logiciel de virtualisation, soit d'un matériel réseau supplémentaire (par exemple, des adaptateurs/modems réseau USB). Les interfaces réseau dont le nom commence par « vboxnet » appartiennent généralement à VirtualBox et les interfaces réseau commençant par « vmnet » à VMware.

Une telle configuration est appelée “Host to Everywhere” dans VPN Tracker. Tout le trafic non local sera envoyé via le VPN. Pour que cette configuration fonctionne, elle doit être correctement configurée dans VPN Tracker et sur la passerelle VPN :

- La topologie du réseau doit être définie sur “Host to Everywhere” dans VPN Tracker

- La passerelle VPN doit accepter une connexion VPN entrante avec un point de terminaison 0.0.0.0/0 (= partout)

Une fois ces éléments configurés, il devrait déjà être possible d’établir la connexion VPN. Cependant, il est très probable que l’accès à Internet ne fonctionne pas encore. Pour que l’accès à Internet fonctionne, plusieurs autres éléments doivent être configurés sur la passerelle VPN :

- La passerelle VPN doit acheminer le trafic VPN non destiné à ses réseaux locaux vers Internet

- Ce trafic doit être soumis à la traduction d’adresses réseau (NAT) afin que les réponses puissent atteindre la passerelle VPN

- Dans de nombreux cas, une configuration DNS distante appropriée est nécessaire pour que la résolution DNS continue de fonctionner

Notez que toutes les passerelles VPN ne peuvent pas être configurées pour les connexions Host to Everywhere. La plupart des appareils conçus pour les petits bureaux ou les réseaux domestiques (par exemple, les appareils de NETGEAR ou Linksys) ne sont pas capables de gérer les connexions Host to Everywhere.

VPN Tracker peut vous demander différents mots de passe en fonction de l’action que vous effectuez. Ce guide explique ce que signifie chaque demande et quel mot de passe vous devez saisir.

1. Votre mot de passe Mac

Quand est-il nécessaire ?

– Lors de l’installation de VPN Tracker

– Lors de l’approbation d’extensions système

Pourquoi ?

macOS nécessite votre mot de passe administrateur pour autoriser les modifications sur votre système.

Où puis-je le trouver ?

Il s’agit de votre mot de passe Mac local, celui que vous utilisez pour vous connecter lorsque votre Mac démarre.

2. Votre ID equinux (compte VPN Tracker)

Quand est-il nécessaire ?

– Pour vous connecter à l’application VPN Tracker (Mac ou iOS)

– Pour accéder à votre compte sur my.vpntracker.com

Pourquoi ?

Il s’agit de votre compte personnel VPN Tracker, qui vous donne accès à votre forfait, à votre équipe, à vos connexions et aux paramètres de votre appareil.

Où puis-je le trouver ?

Ce mot de passe est généralement enregistré dans votre trousseau ou votre application Mots de passe sous « id.equinux.com ».

3. Clé prépartagée (PSK) / Secret partagé

Quand est-il nécessaire ?

– Lors de la configuration ou de la connexion à une connexion VPN

Pourquoi ?

Certains VPN utilisent une PSK pour authentifier les utilisateurs. Cette clé doit correspondre à celle configurée sur la passerelle VPN.

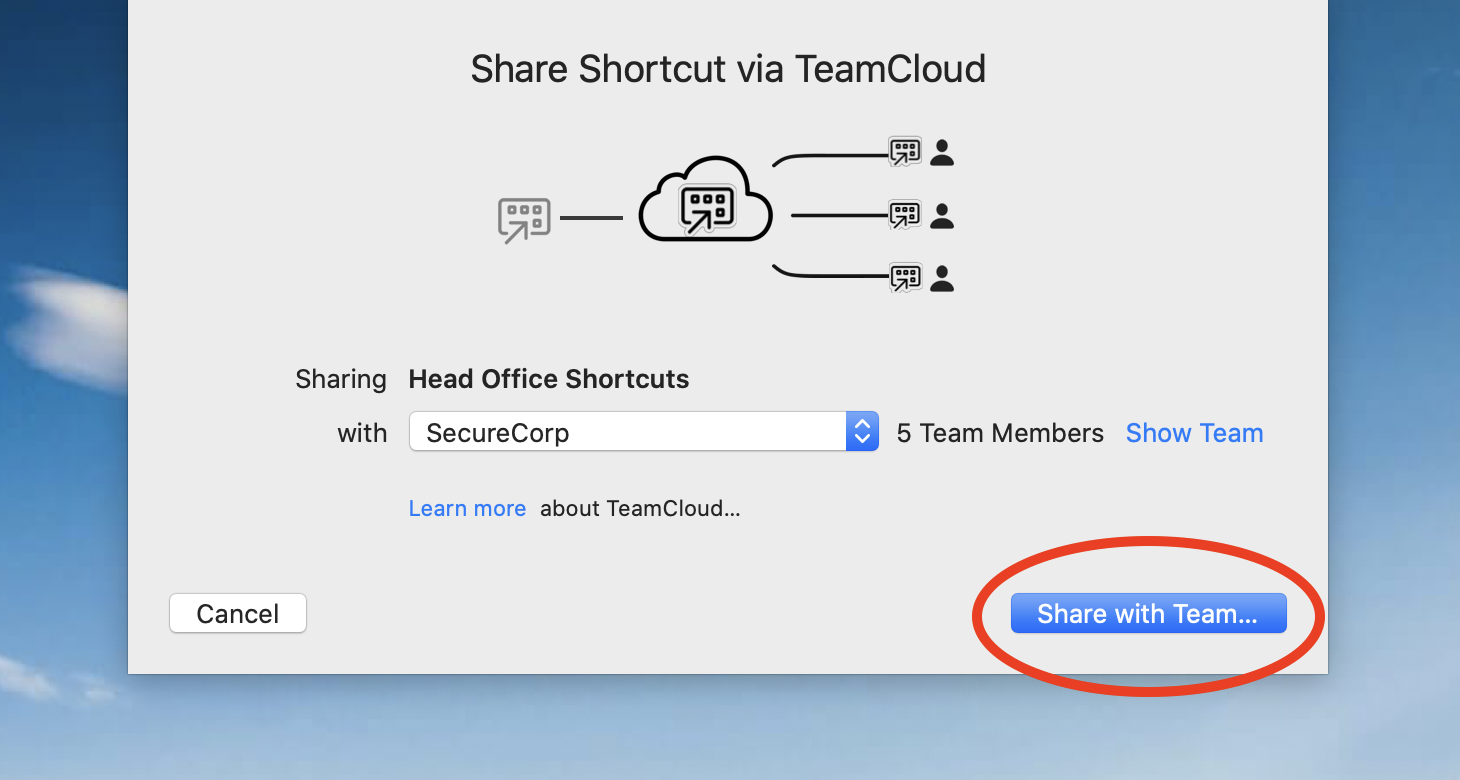

Conseil pour les équipes : Les administrateurs peuvent partager des connexions VPN préconfigurées via TeamCloud pour éviter toute confusion concernant la PSK.

Où puis-je le trouver ?

Elle est généralement définie par l’administrateur VPN de votre entreprise et stockée dans la connexion. Vous n’avez généralement pas besoin de la connaître vous-même.

4. Votre connexion d’entreprise (informations d’identification XAUTH)

Quand est-il nécessaire ?

– Lors de la connexion à un VPN d’entreprise

Pourquoi ?

Vous devrez peut-être saisir votre connexion d’entreprise (souvent les mêmes informations d’identification que vous utilisez au travail) pour vous authentifier auprès du VPN.

Où puis-je le trouver ?

Vous devriez l’avoir reçue de votre équipe informatique, et espérons-le, pas l’avoir écrite sur un post-it sous votre clavier.

Si vous êtes certain que votre temps avec nous est terminé, nous avons simplifié la suppression de toutes vos informations de notre base de données afin que vous n'ayez pas à attendre que nous le fassions.

Connectez-vous simplement à votre Privacy Manager et cliquez sur "Supprimer votre compte" en bas de la page.

Veuillez noter que cette action est irréversible et que vous perdrez l'accès à tous les produits et services que vous avez achetés précédemment !

Les algorithmes de chiffrement Blowfish et CAST-128 ont été supprimés dans OS X 10.8 Mountain Lion. Ils restent disponibles lorsque VPN Tracker est exécuté sur OS X 10.7 Lion et versions antérieures.

Nous utilisons des analyses dans VPN Tracker 365 pour nous aider à améliorer l’application et votre expérience VPN globale. Toutes les mesures sont complètement anonymes et nous n’évaluons jamais d’informations personnelles ni de données transitant par votre connexion.

Ce qui est mesuré

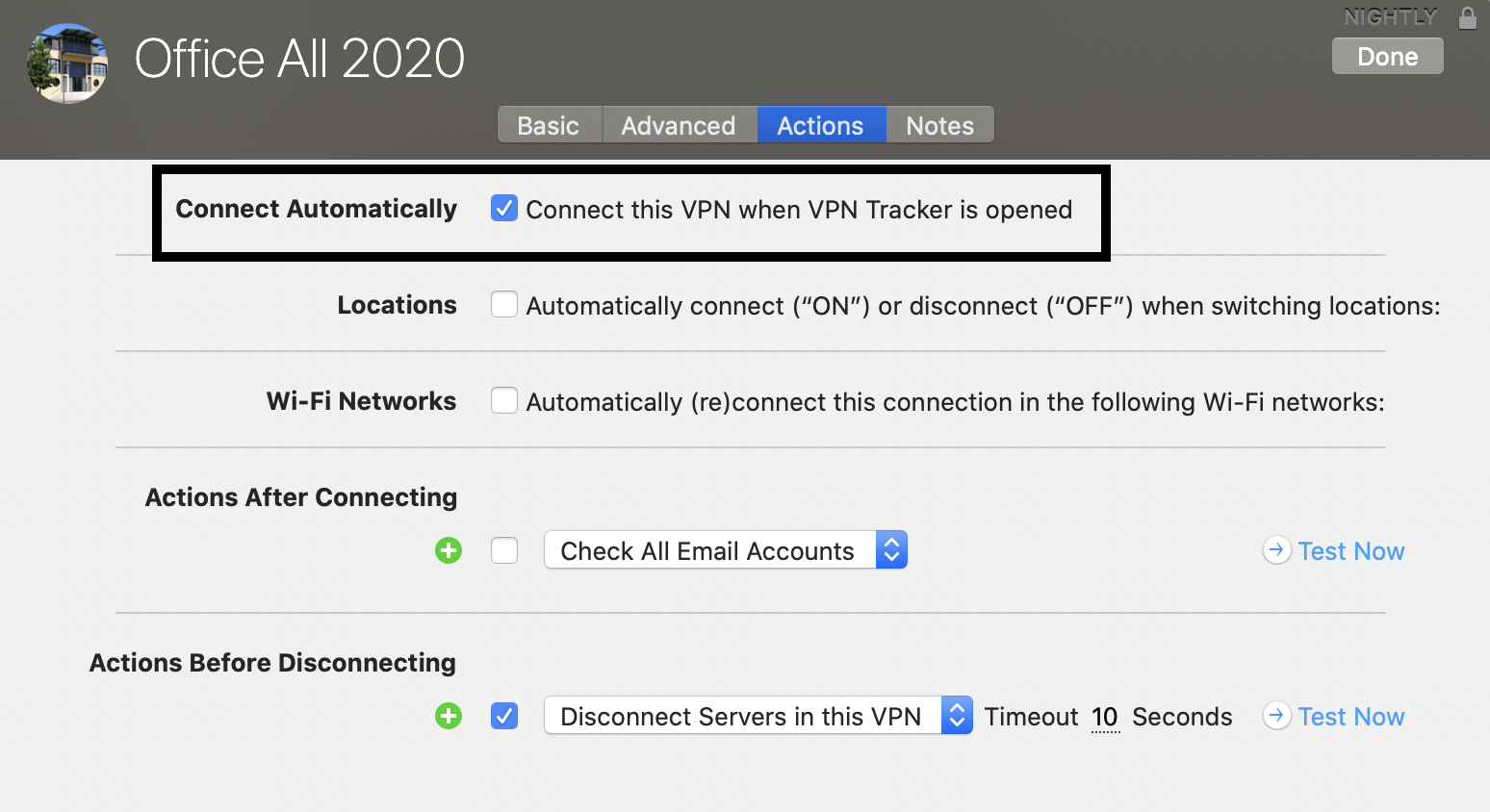

- Paramètres de connexion génériques (par exemple, le type de connexion, les options utilisées, etc.)

- Quelles fonctionnalités sont utilisées (par exemple, la connexion automatique est-elle activée, des actions sont-elles configurées, etc.)

- Nombre de connexions que vous avez

Vos données, votre confidentialité

- Vos informations d’authentification et vos identifiants ne sont jamais lus, capturés ou transmis

- Votre trafic VPN n’est jamais analysé, capturé ou accessible

Vous avez le contrôle

Si vous ne souhaitez pas partager d’informations d’utilisation anonymes avec equinux, vous pouvez désactiver cette option à tout moment dans les préférences de VPN Tracker en décochant « Partager les données de diagnostic ».

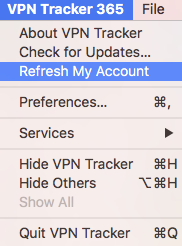

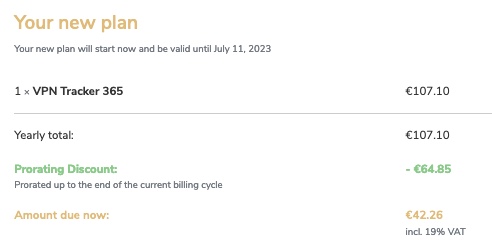

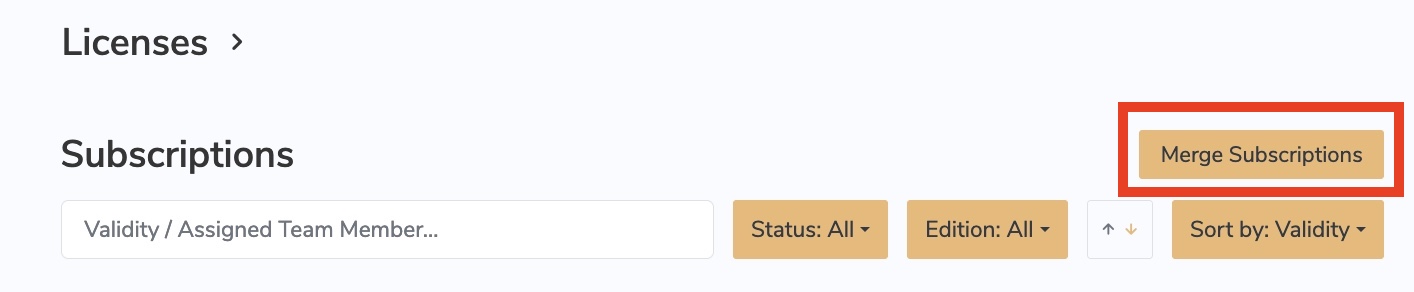

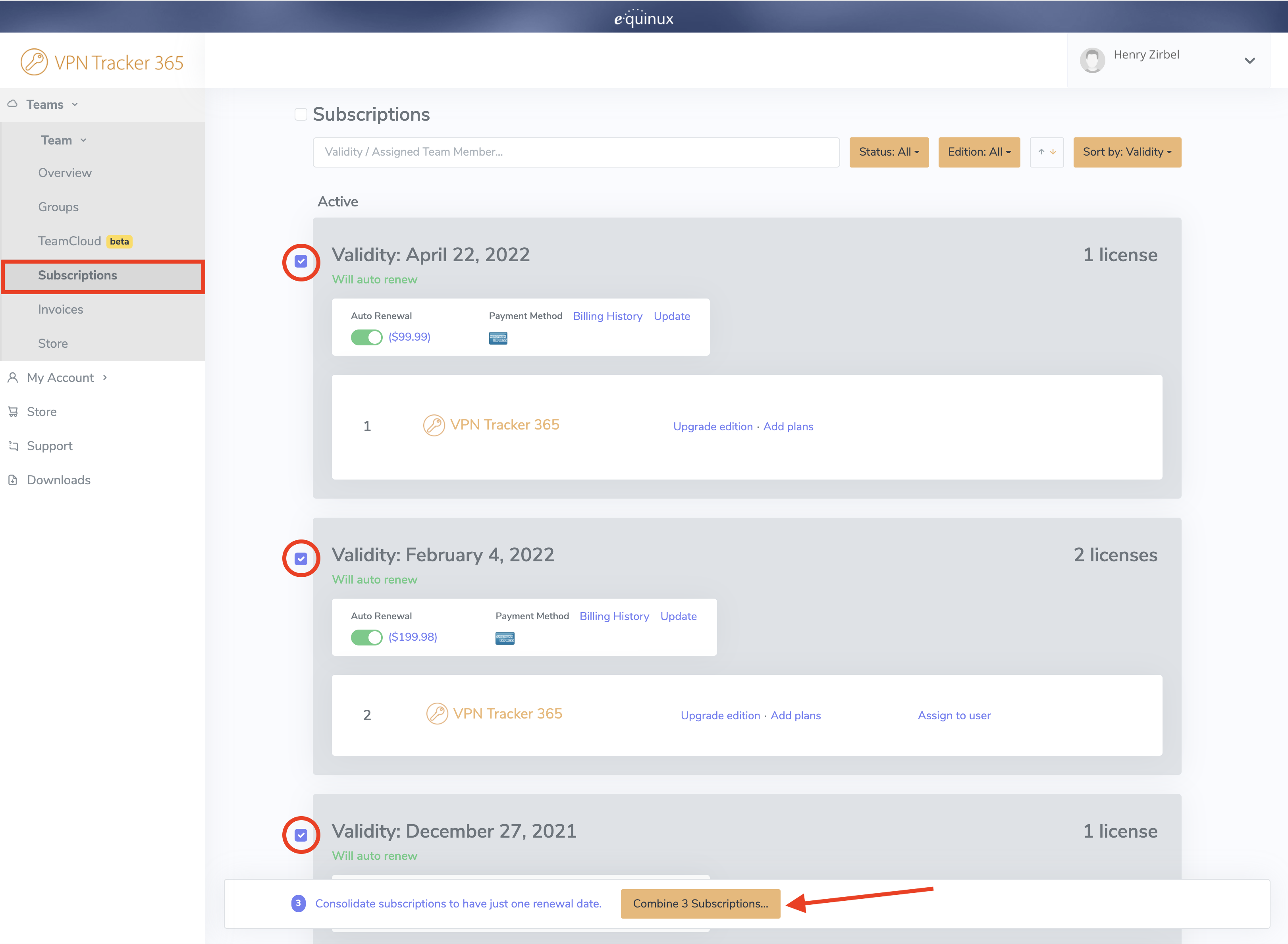

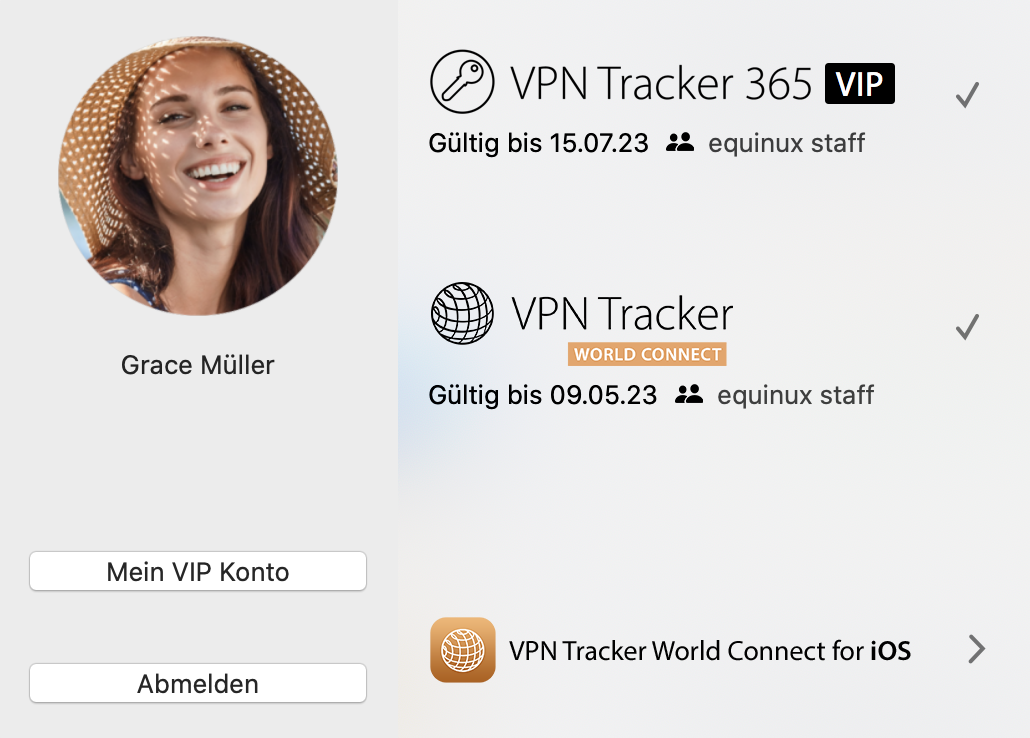

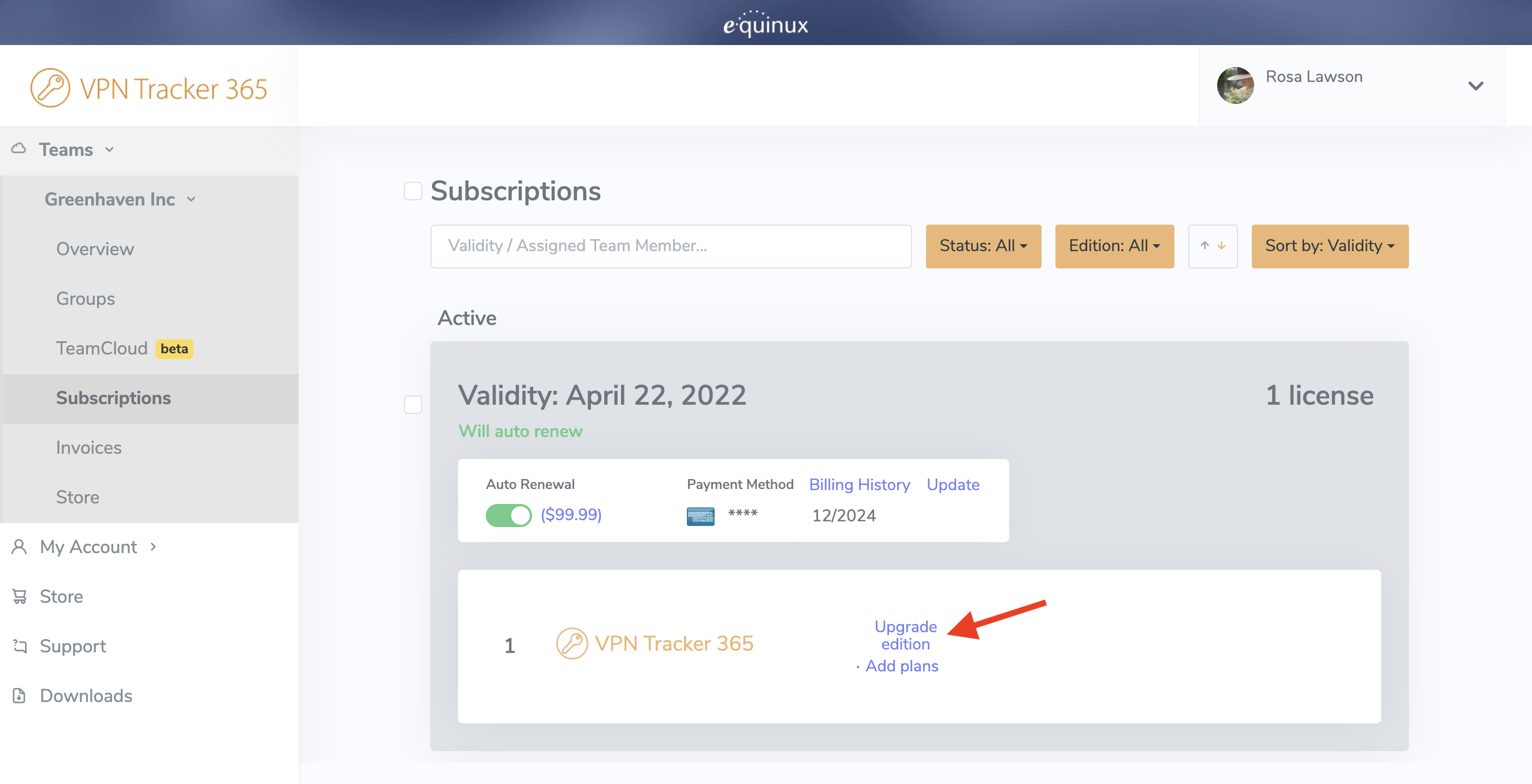

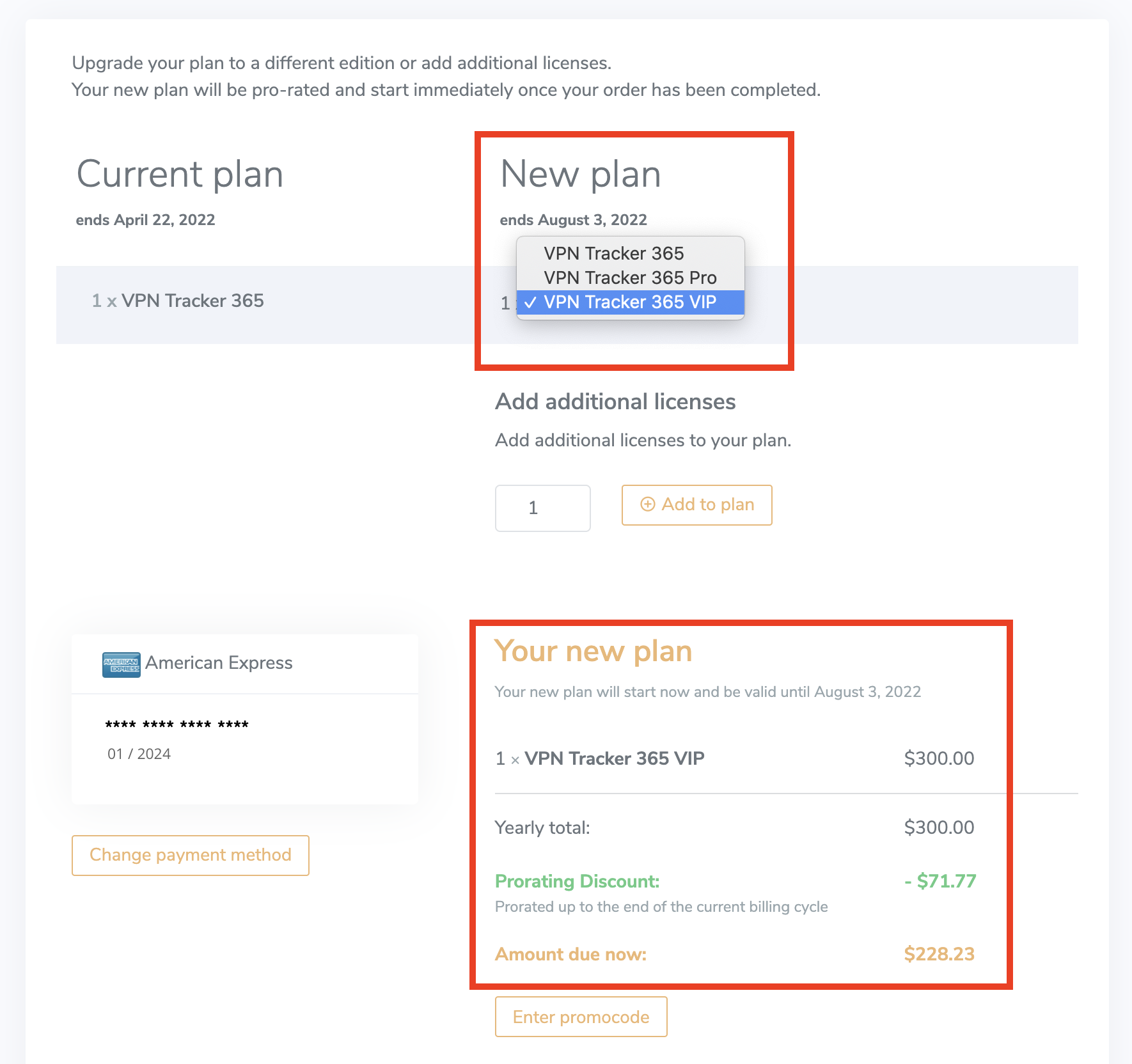

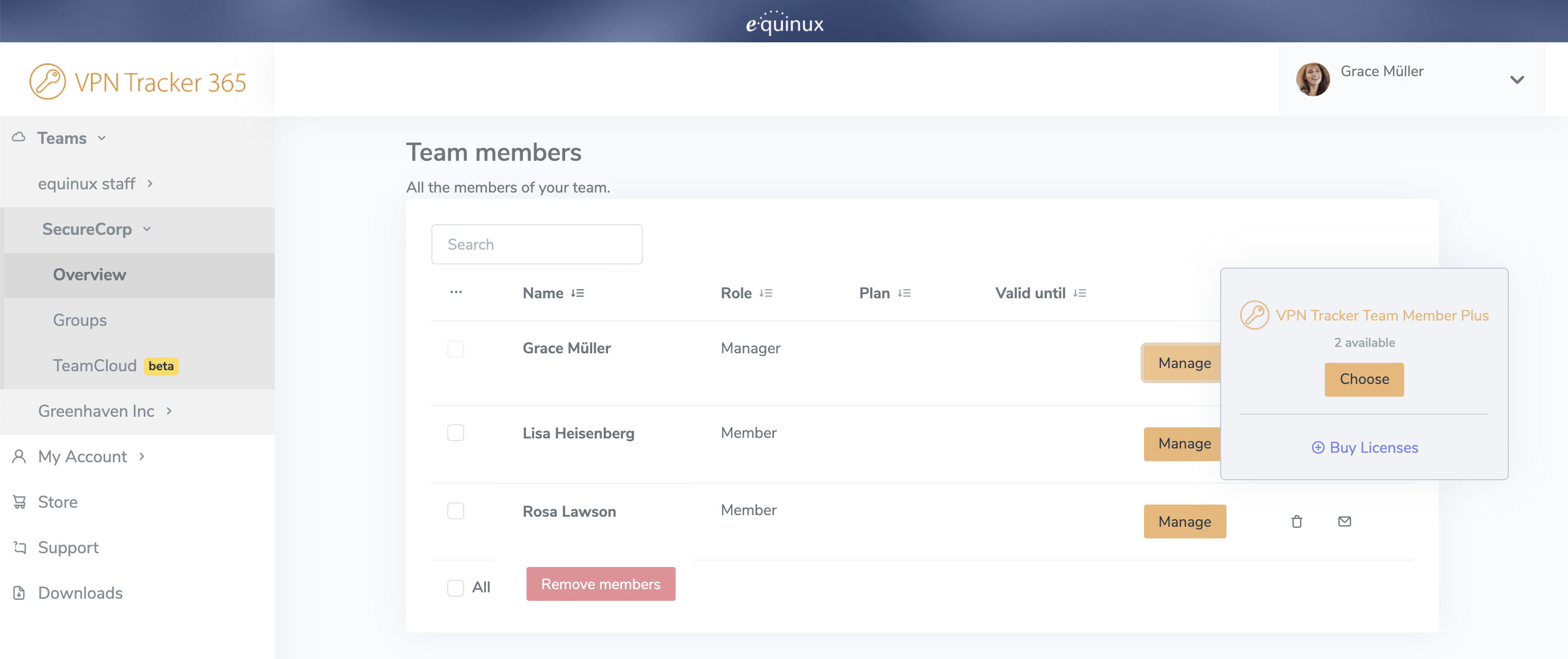

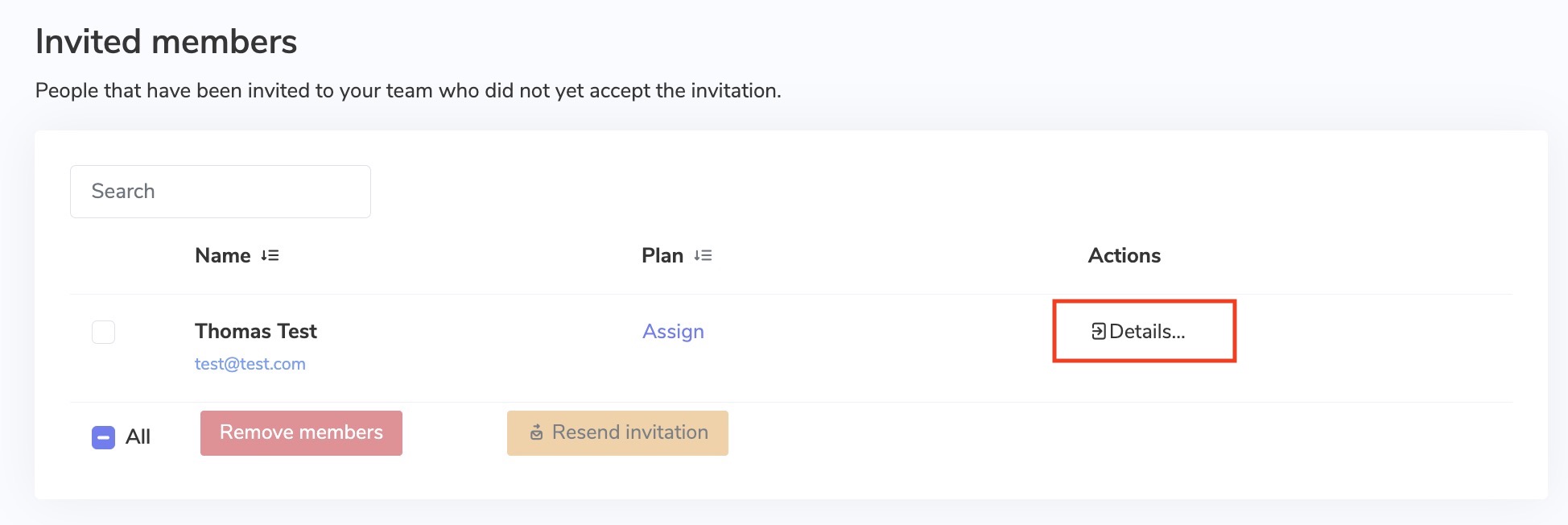

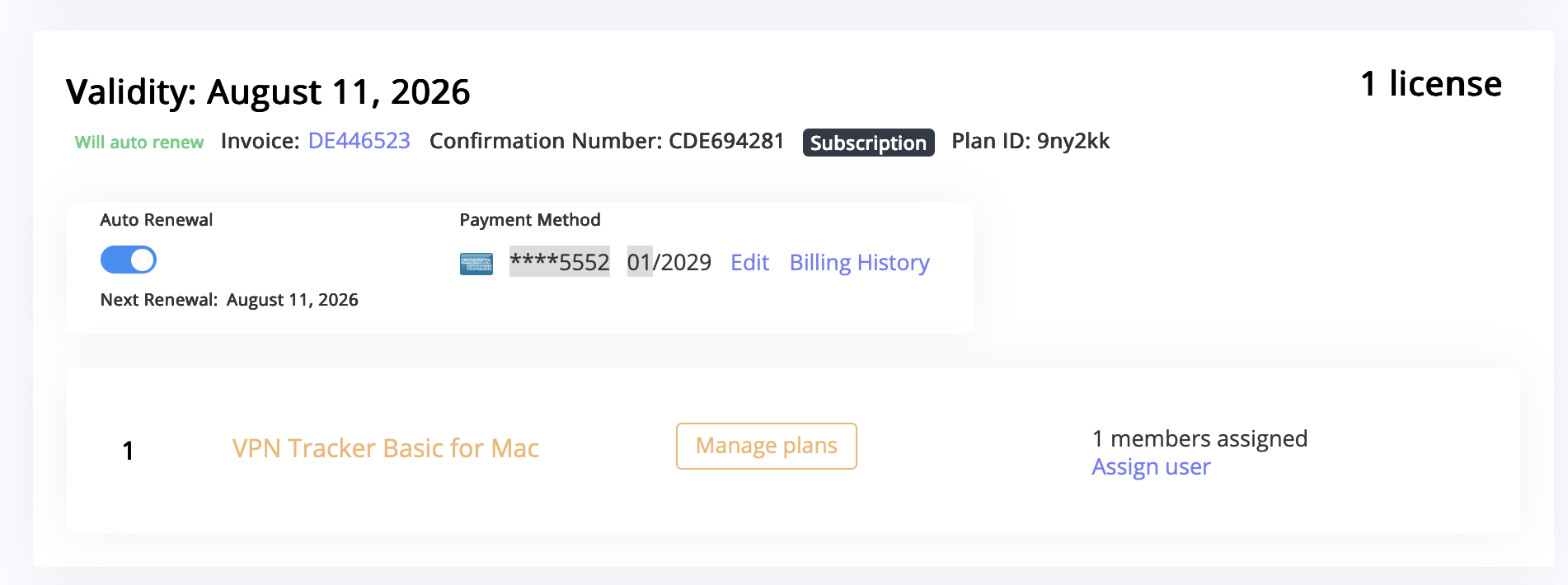

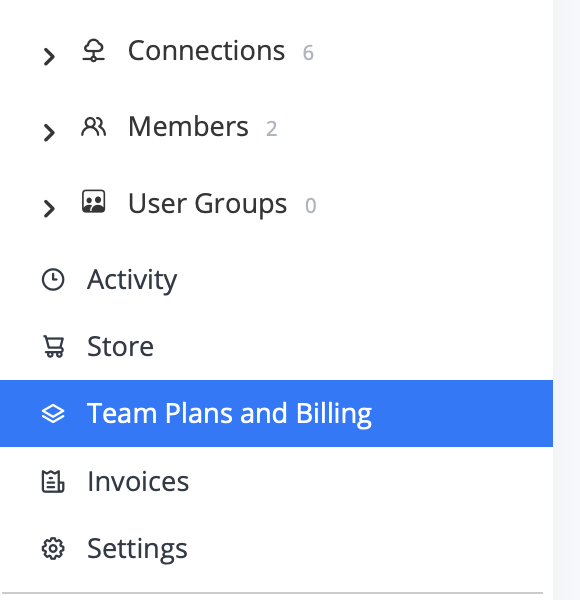

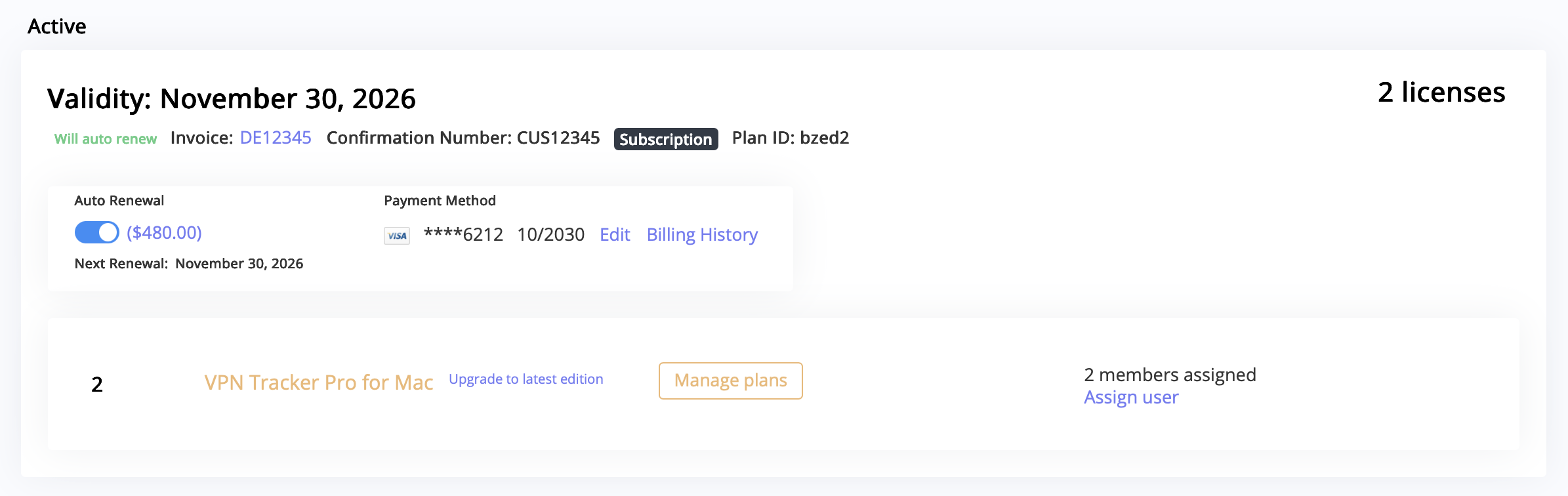

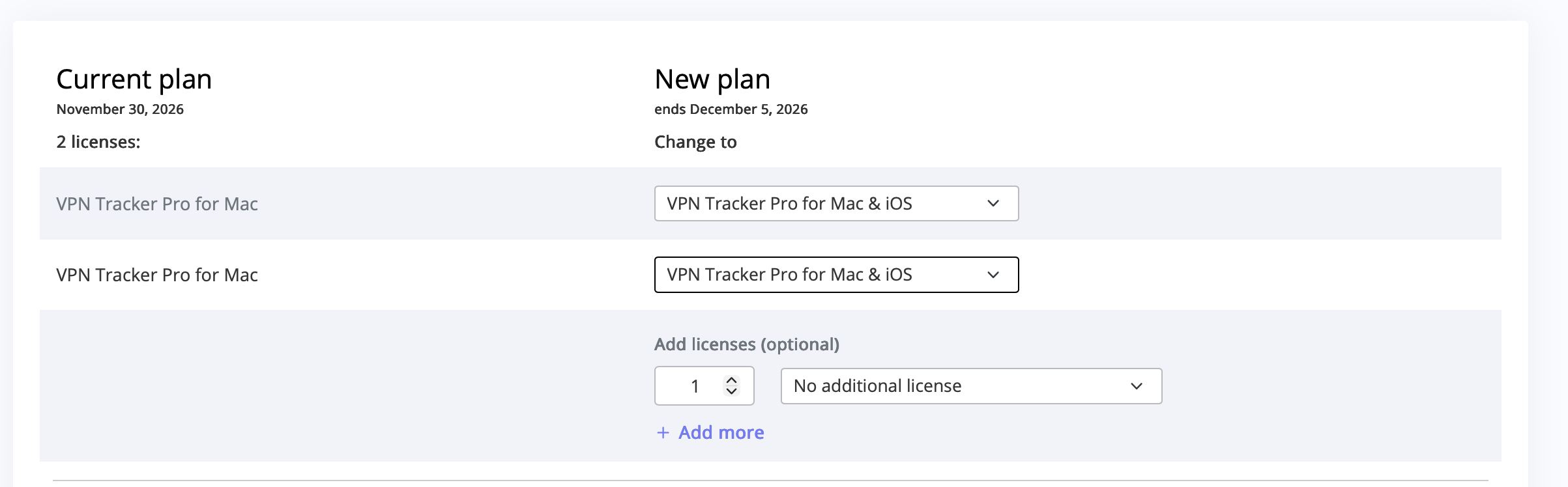

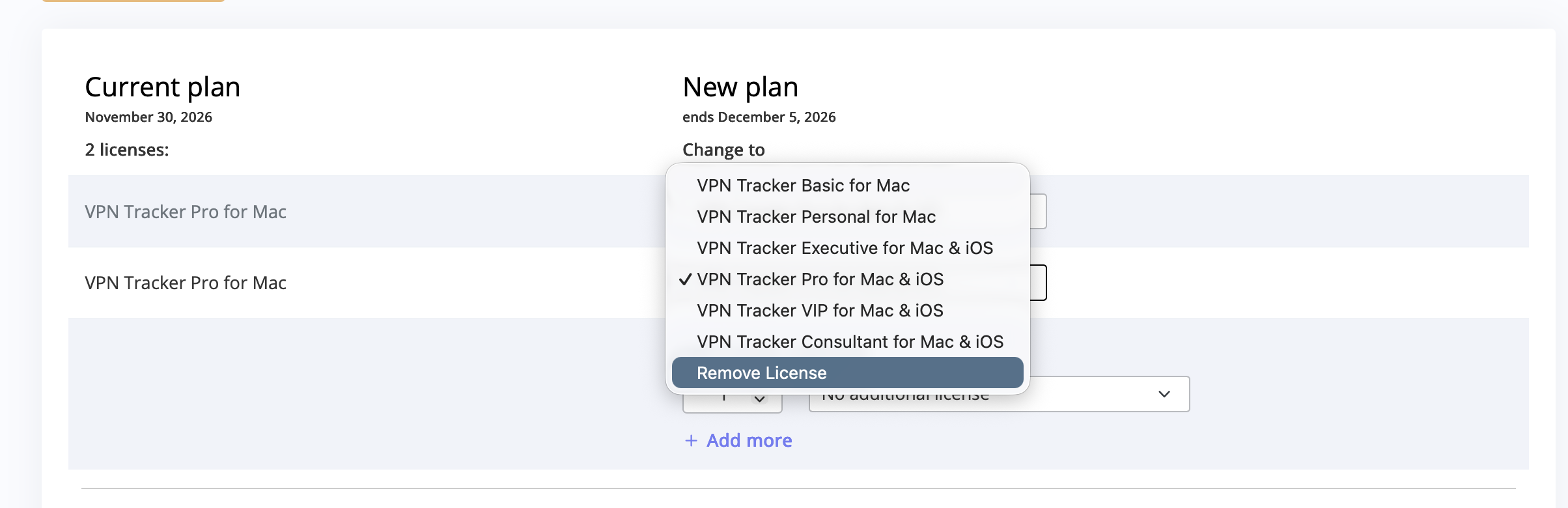

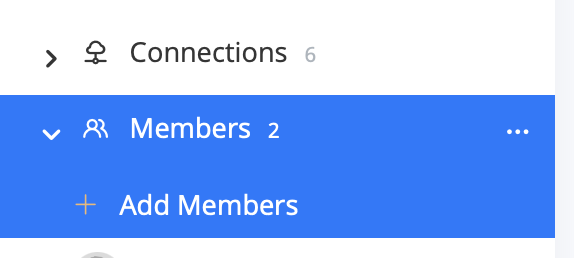

Vous pouvez gérer tous vos forfaits VPN Tracker après vous être connecté à notre site web https://my.vpntracker.com en utilisant votre identifiant et mot de passe equinux existants.

Vous y trouverez toutes les informations sur vos abonnements et paiements et pourrez gérer les forfaits VPN Tracker de vos collègues.

Vous pouvez attribuer un forfait à un nouveau membre et également révoquer un forfait si un collègue quitte votre équipe.

Pour ce faire, rendez-vous sur my.vpntracker.com et connectez-vous en utilisant votre identifiant et votre mot de passe equinux.

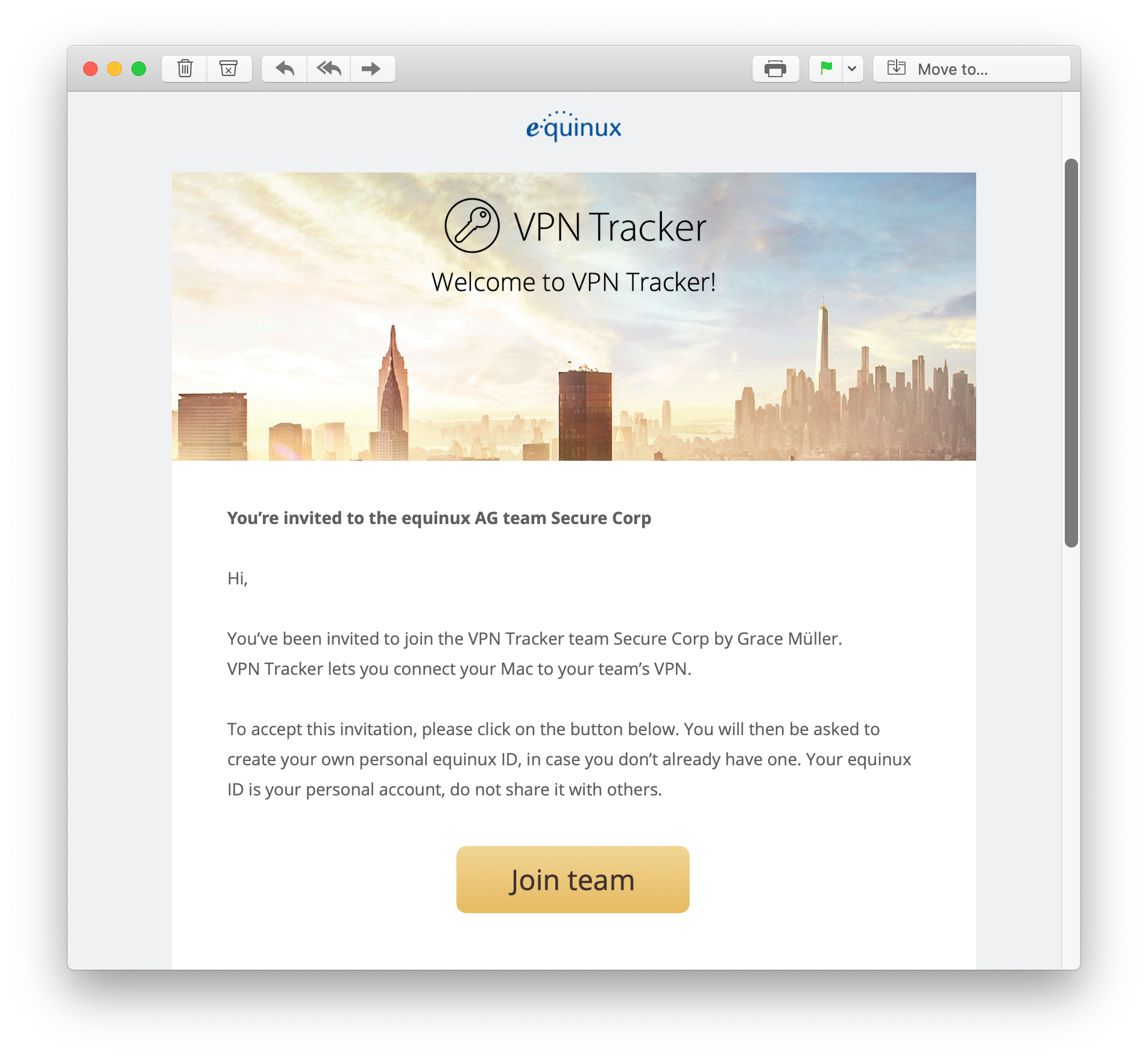

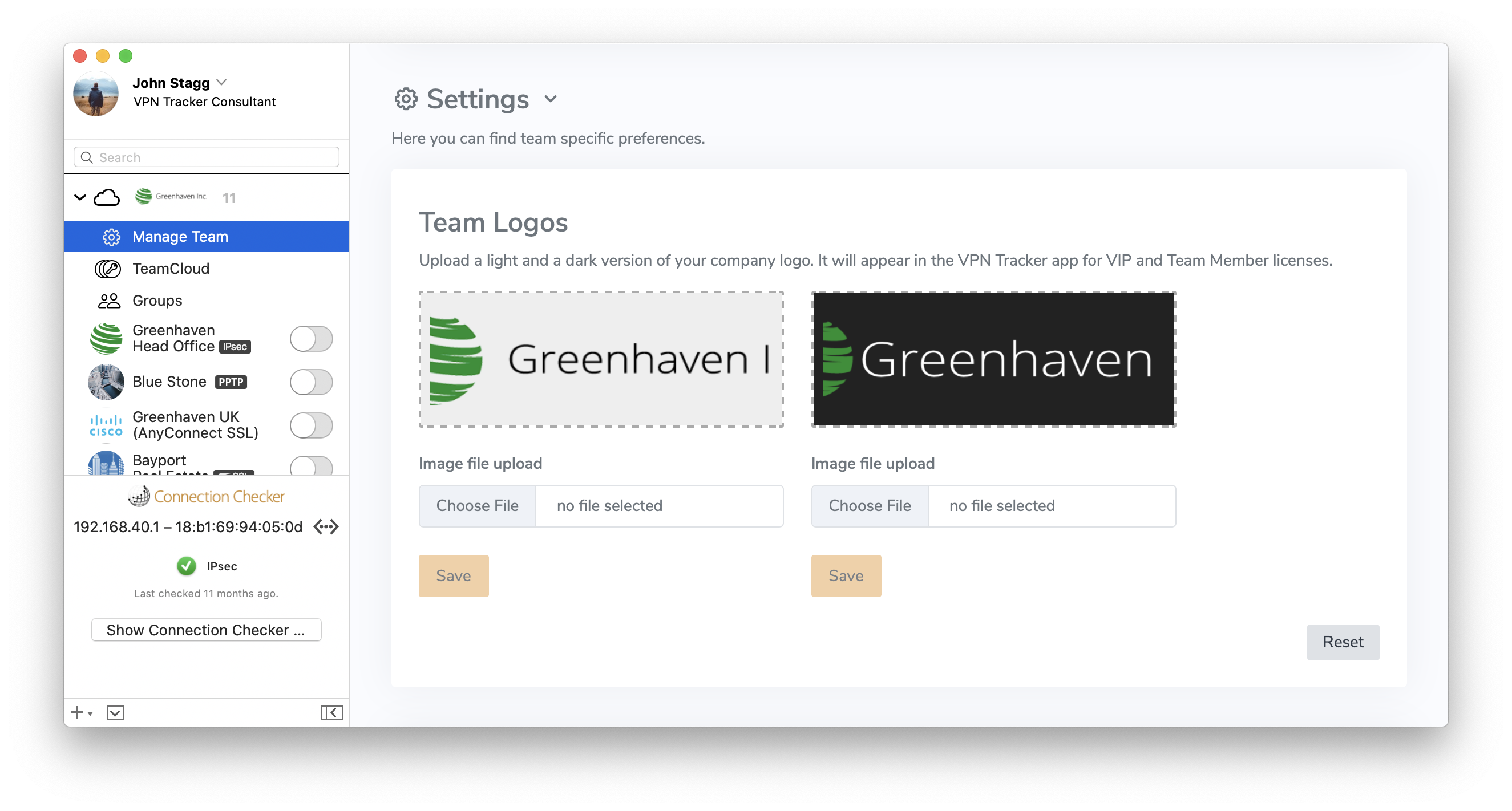

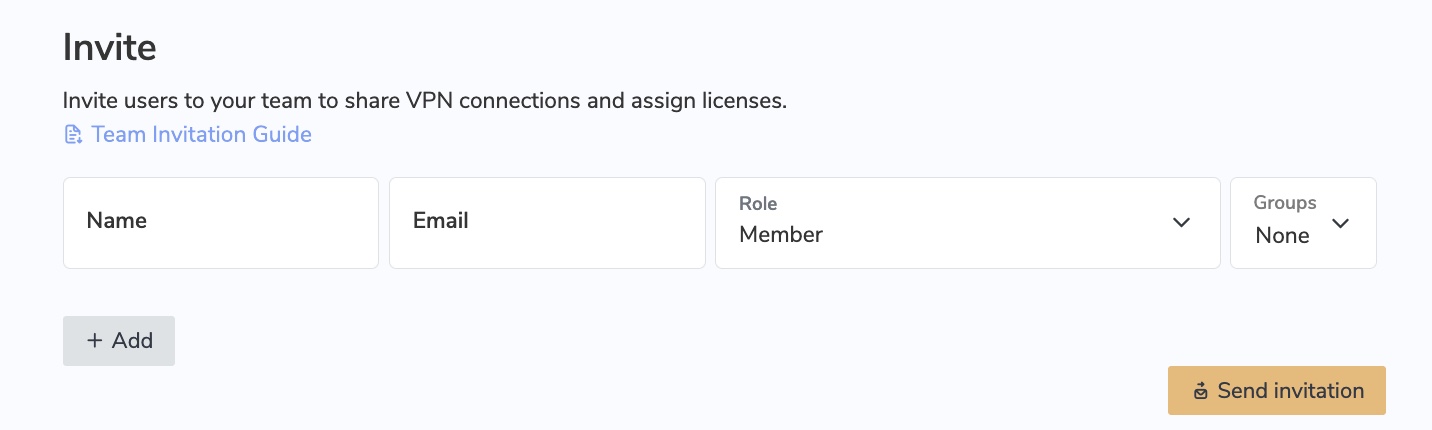

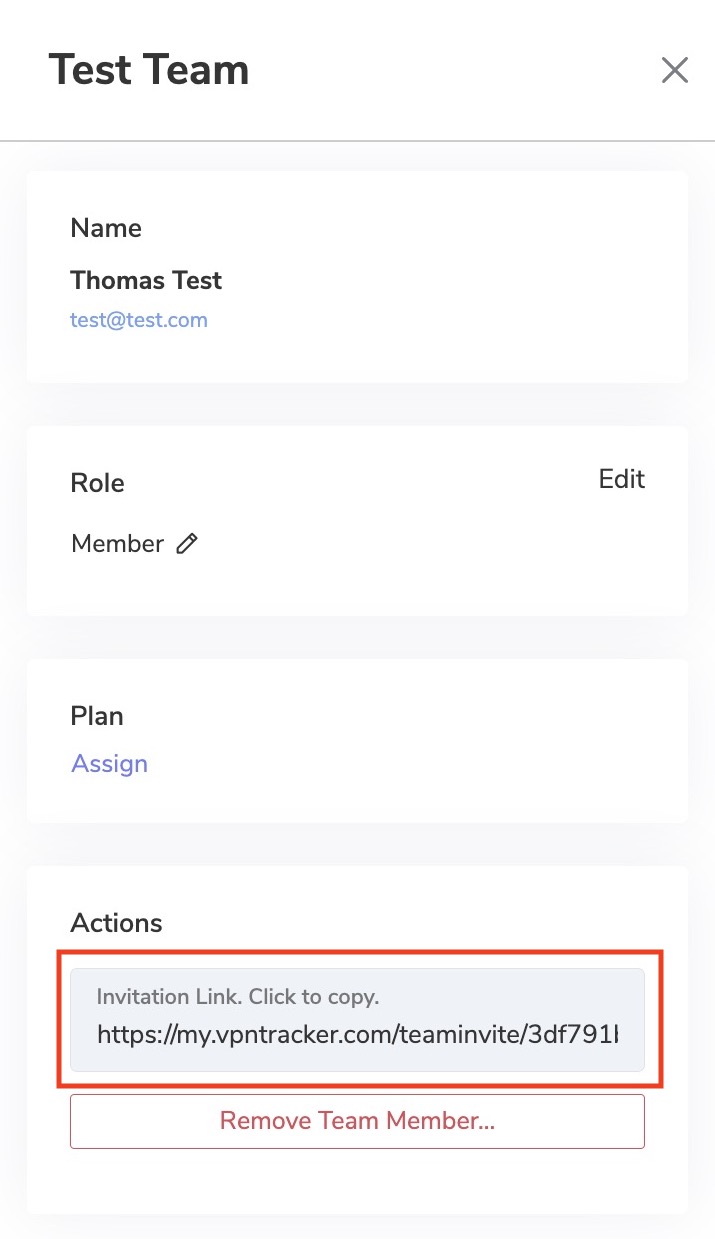

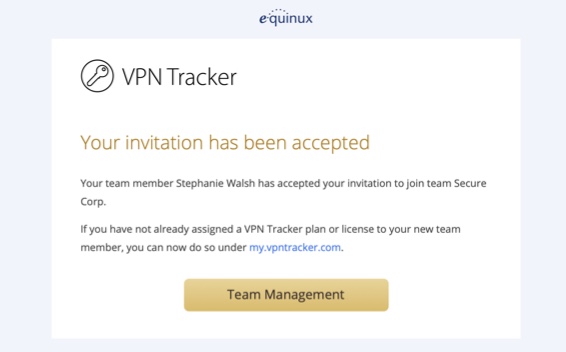

Dans la section « Gestion de l’équipe », vous pouvez créer une équipe, inviter de nouveaux membres et modifier les forfaits VPN Tracker pour chaque collègue.

Obtenez des instructions étape par étape à ce sujet dans notre Guide de gestion d’équipe.

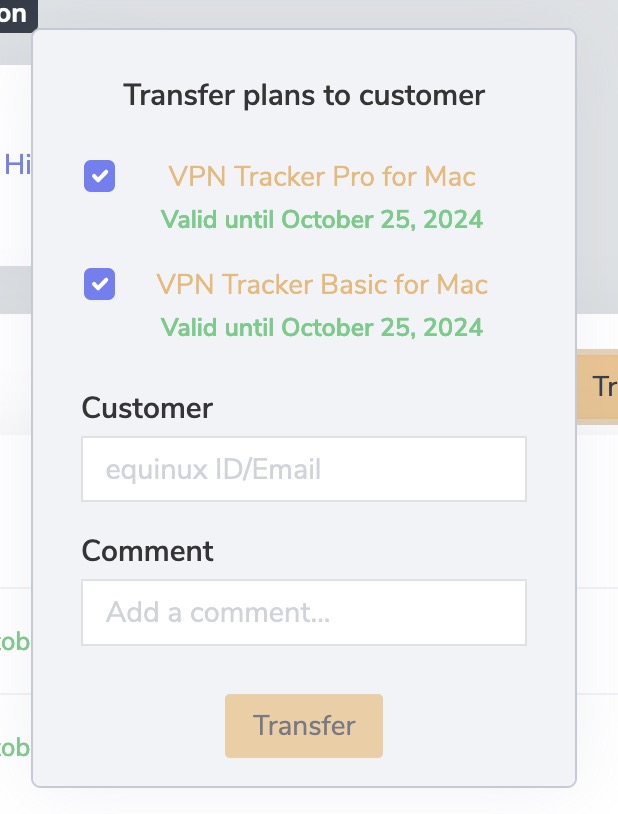

- Accédez à my.vpntracker.com et connectez-vous avec votre identifiant revendeur.

- Accédez à la section Revendeur dans le menu de gauche. Vous y verrez toutes vos commandes et les forfaits que vous avez achetés avec chaque commande.

- À côté de la ou des licences que vous souhaitez transférer à un client, sélectionnez « Transférer tout… »

Veuillez noter que ce bouton n'apparaîtra que si la licence est disponible pour le transfert.

- Saisissez l'adresse e-mail du client auquel vous transférez les licences et appuyez sur « Transfert ».

En tant que revendeur, vous pouvez acheter des forfaits VPN Tracker 365 et les revendre à vos clients.

Avec VPN Tracker 365, vous pouvez créer une équipe sur https://my.vpntracker.com et attribuer un plan VPN Tracker 365 à chaque membre de l’équipe.

Cela ne donnera pas à chaque membre de l’équipe l’accès à votre identifiant equinux. Les membres de l’équipe ne verront que le plan qui leur a été attribué dans leur propre identifiant equinux après s’être connectés à https://my.vpntracker.com. Vous resterez le seul administrateur de votre identifiant equinux.

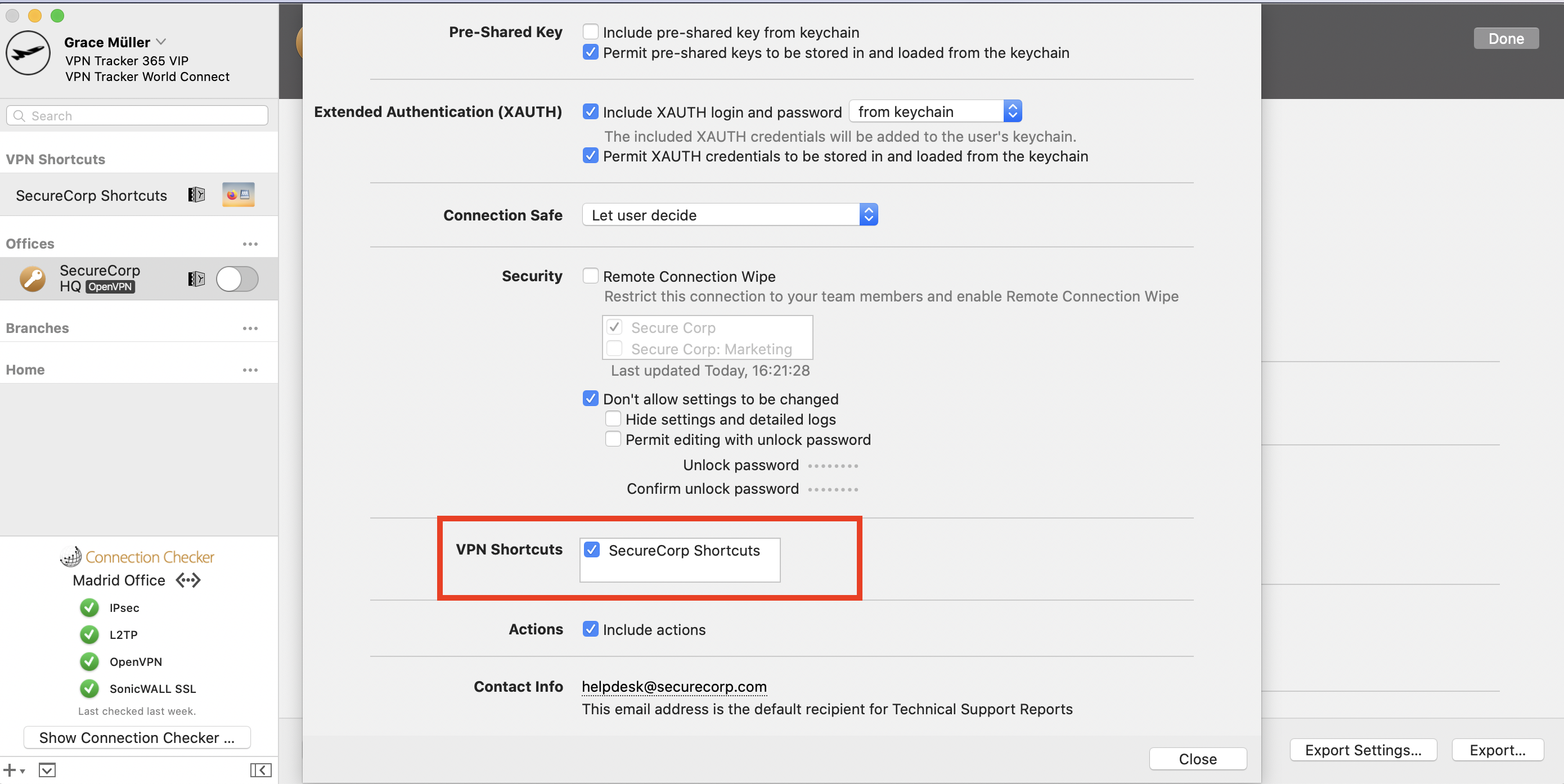

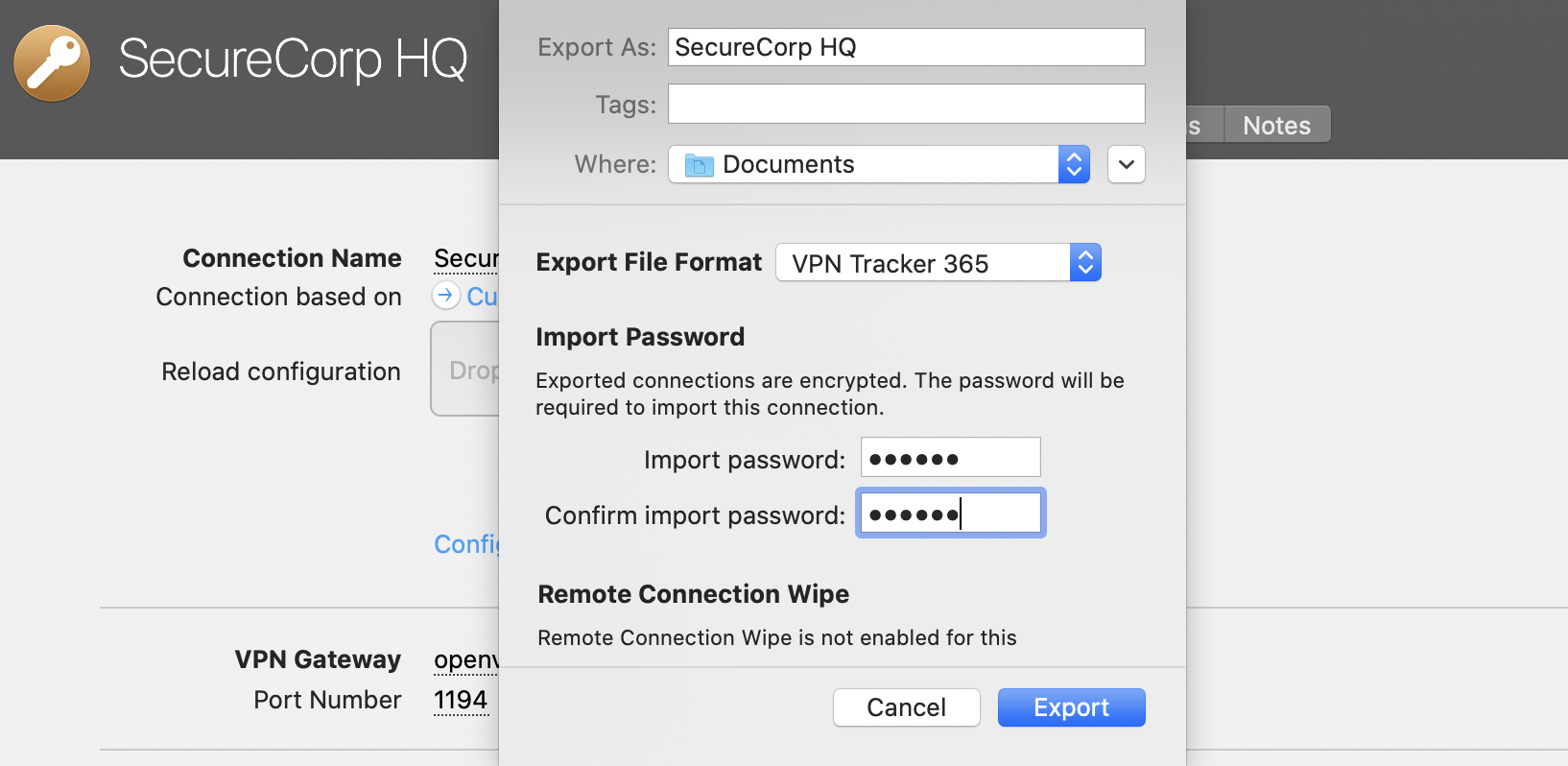

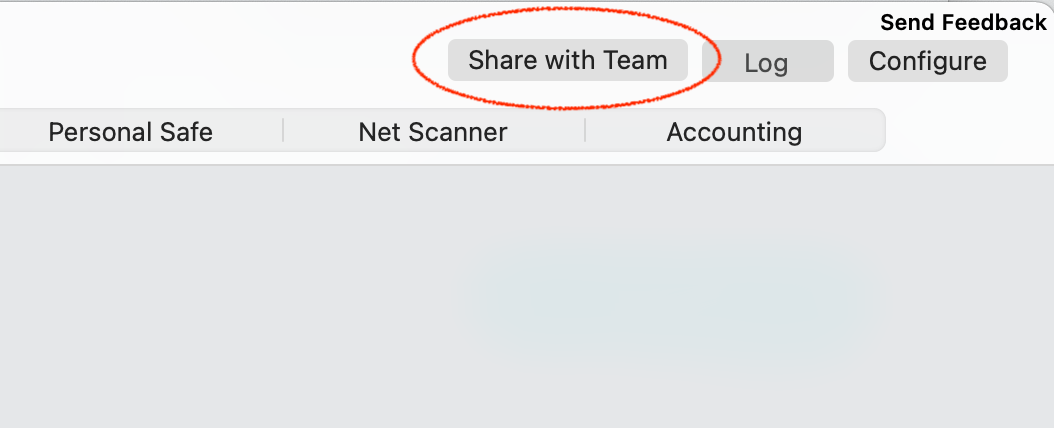

La fonctionnalité Remote Connection Wipe est disponible pour tous les plans VPN Tracker 365.

Veuillez noter qu'un plan VPN Tracker 365 est requis pour exporter une connexion VPN.

Dans notre livre blanc, vous trouverez toutes les informations pour configurer Remote Connection Wipe :

http://equinux.com/goto/vpnt365/whitepaper

Non, vous ne pouvez pas annuler l’effacement de la connexion à distance pour le moment. Cependant, vous pouvez réintégrer un membre de l’équipe. N’oubliez pas que vous devrez redistribuer les connexions VPN de votre équipe au nouvel utilisateur avant qu’il ne puisse se connecter.

Remote Connection Wipe offre une sécurité supplémentaire en supprimant les informations relatives à votre infrastructure VPN. Vous pouvez également utiliser Remote Connection Wipe pour des raisons de conformité ou lorsque vous travaillez avec des sous-traitants.

Remote Connection Wipe présente également l’avantage de fonctionner avec n’importe quelle connexion VPN, même celles qui n’offrent pas d’authentification utilisateur. Cela vous permet de bloquer l’accès VPN pour un utilisateur individuel sans avoir à distribuer une nouvelle connexion à toute votre équipe.

La majorité des utilisateurs de VPN utilisent leur Mac en déplacement. Si un MacBook est perdu ou volé, il existe un risque que l’accès à distance à votre réseau tombe entre de mauvaises mains. Avec VPN Tracker, vous pouvez empêcher l’accès VPN non autorisé en révoquant à distance l’accès à la connexion.

Nous utilisons des analyses pour nous aider à améliorer l’application et votre expérience VPN globale. Toutes les mesures sont complètement anonymes et nous n’évaluons jamais d’informations personnelles ni de données transitant par votre connexion.

Ce qui est mesuré

- Paramètres de connexion génériques (par exemple, le type de connexion, les options utilisées, etc.)

- Quelles fonctionnalités sont utilisées (par exemple, la connexion automatique est-elle activée, des actions sont-elles configurées, etc.)

- Combien de connexions vous avez

Vos données, votre confidentialité

Vos paramètres réseau ou vos identifiants spécifiques ne sont jamais lus, capturés ou transmis

Vous avez le contrôle

Si vous ne souhaitez pas partager des informations d’utilisation anonymes avec equinux, vous pouvez désactiver cette option à tout moment dans les préférences de VPN Tracker en décochant « Partager les données de diagnostic ».

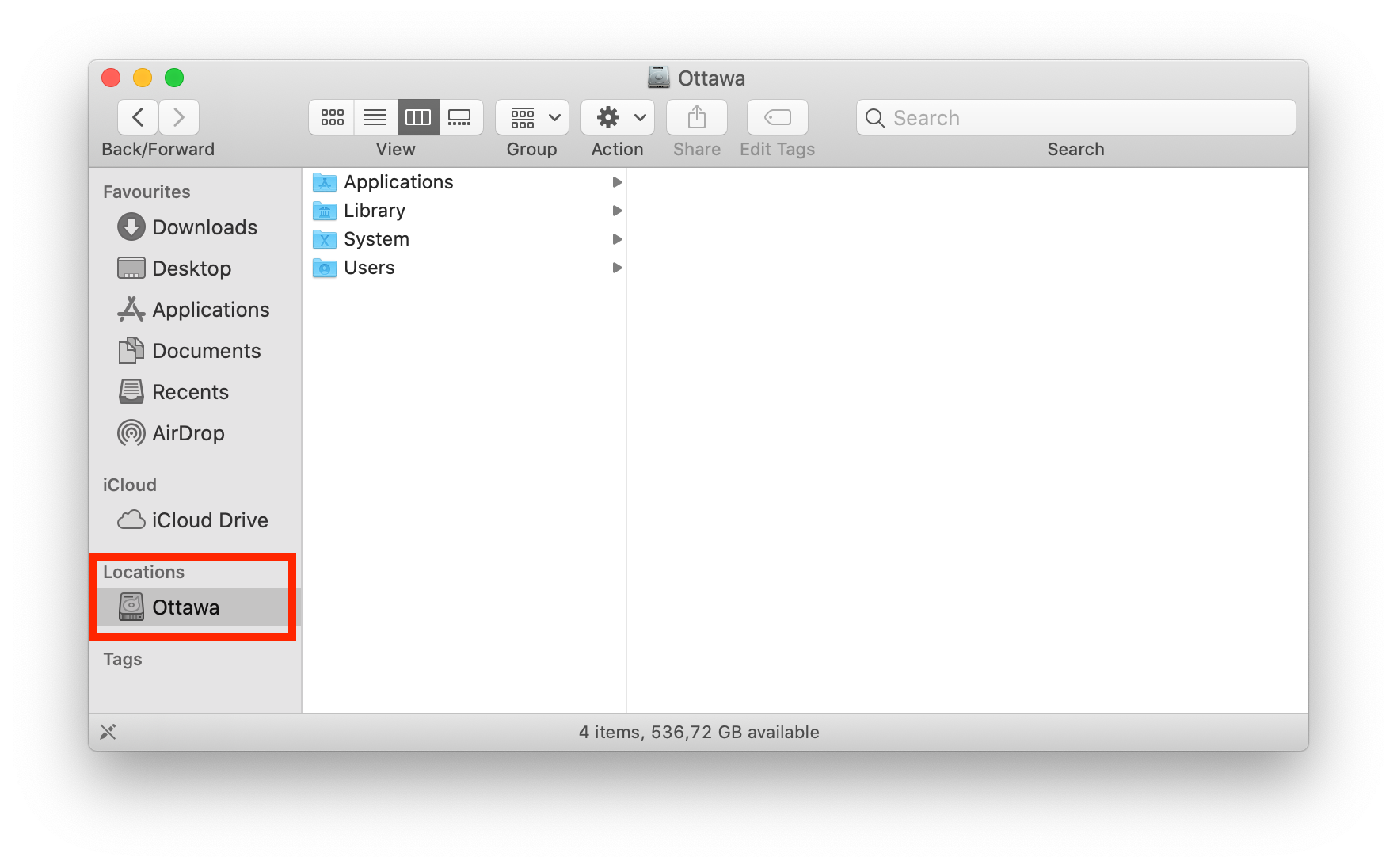

Pour protéger vos données comptables contre toute suppression accidentelle, VPN Tracker effectue des sauvegardes continues.

Vous pouvez les trouver dans :

Macintosh HD/Users/YourUser/Library/Application Support/VPN Tracker/Accounting/

(Notez que le dossier Library peut être masqué : choisissez « Finder » > « Aller » dans la barre de menu et maintenez la touche Option enfoncée pour ouvrir le dossier Library).

Vos fichiers de compte actuels sont stockés dans « Accounting.sqlite ». Vous verrez également toutes vos sauvegardes comptables dans le même dossier. Elles porteront une date dans le nom du fichier.

Pour revenir à une sauvegarde antérieure :

‣ Renommez le fichier « Accounting.sqlite » en « Accounting-backup.sqlite » ‣ Supprimez les fichiers Accounting.sqlite-wal et Accounting.sqlite-shm ‣ Renommez la sauvegarde que vous souhaitez restaurer en « Accounting.sqlite »

VPN Tracker enregistre automatiquement une sauvegarde de toutes vos connexions VPN sur votre Mac. Si vous avez supprimé une connexion par inadvertance, ou si vous souhaitez revenir à une copie antérieure d’une connexion, vous pouvez restaurer manuellement la copie de sauvegarde.

Restaurer à partir de votre sauvegarde

- Ouvrez le Finder et choisissez « Aller » > « Aller au dossier… » dans la barre de menu

- Entrez ce chemin et appuyez sur Retour :

/Library/Application Support/VPN Tracker 365 - Renommez votre dossier « etc » en « etc-backup » – par mesure de sécurité

- Accédez au dossier « backup »

Vous y verrez un certain nombre de dossiers de sauvegarde, tous organisés et nommés par date.

- Déplacez le dossier « etc-date » que vous souhaitez restaurer d’un niveau vers le haut dans le dossier principal « VPN Tracker 365 »

- Renommez le dossier que vous venez de déplacer en « etc » (en supprimant la date)

- Ouvrez VPN Tracker 365

Toutes vos connexions seront maintenant restaurées à leur état sauvegardé.

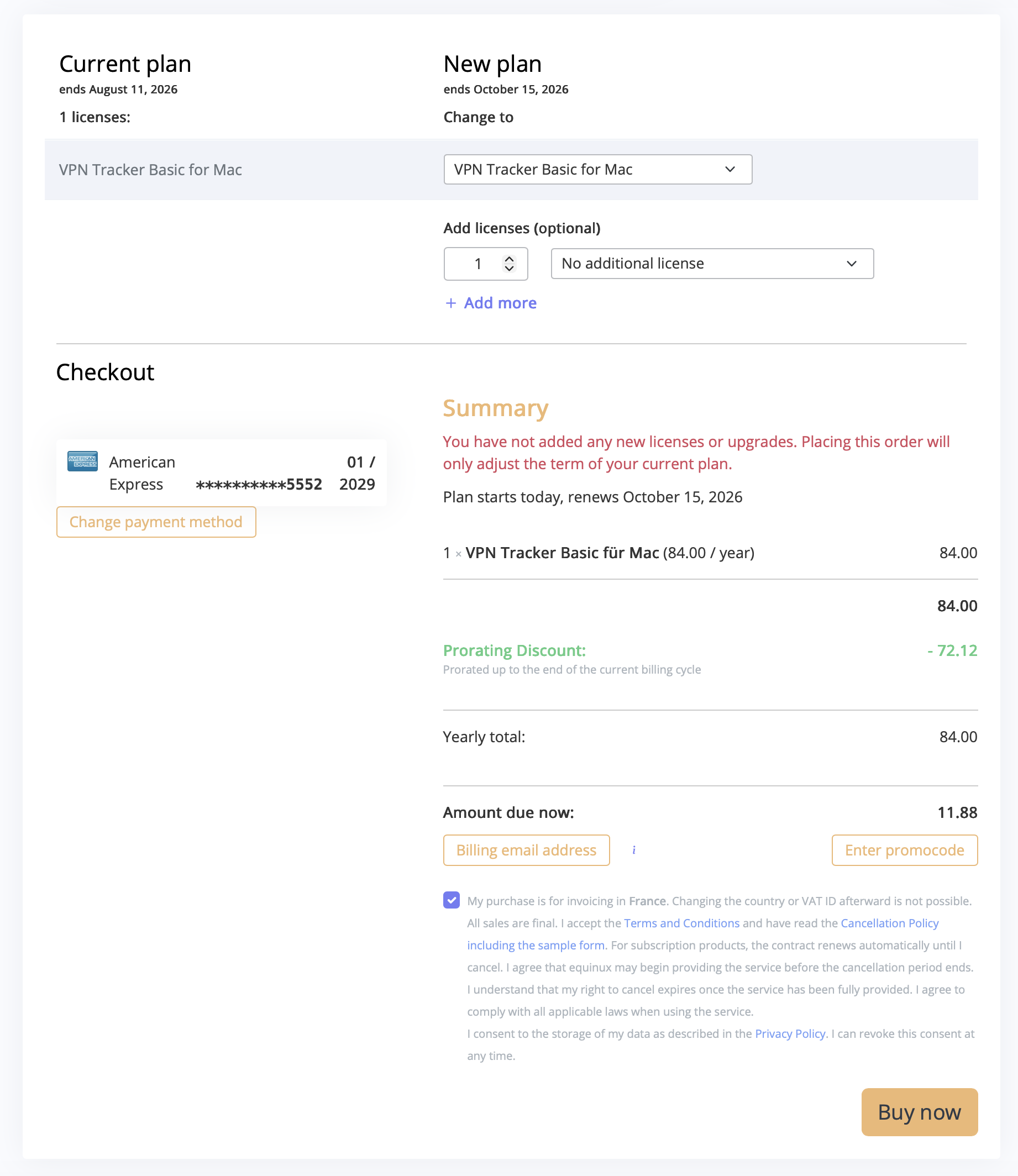

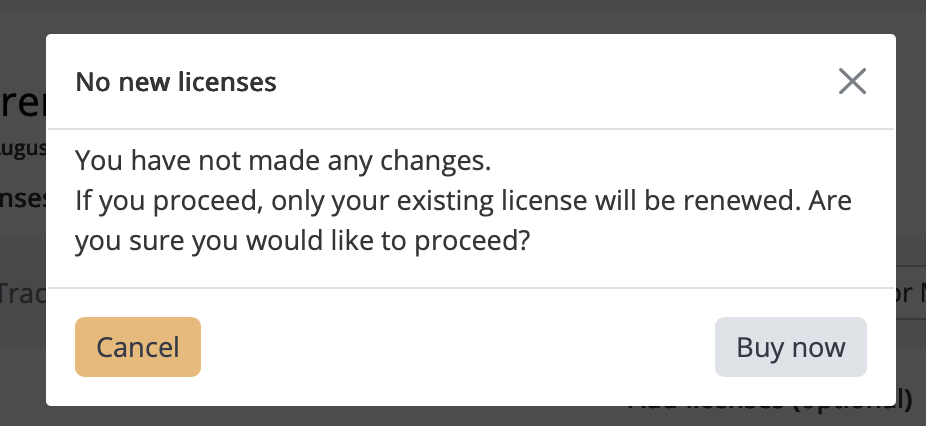

Visitez my.vpntracker.com, connectez-vous à votre compte et accédez à "Abonnements" pour mettre à jour votre mode de paiement.

Accédez à votre abonnement actuel et cliquez sur "Modifier" pour modifier le mode de paiement. Cliquez sur "Choisir un autre mode de paiement" pour ajouter une nouvelle carte de crédit ou, alternativement, un compte PayPal. Ceci sera utilisé comme votre nouveau mode de paiement par défaut pour votre forfait.

Comme VPN Tracker a un accès bas niveau à votre système, il est signé numériquement et vérifie que l'application n'a pas été modifiée de quelque manière que ce soit à chaque lancement. Si VPN Tracker détecte que des modifications ont été apportées à l'application VPN Tracker, vous verrez ce message.

Qu'est-ce qui peut causer ce problème ?Malheureusement, d'autres applications (par exemple, désinstallateur/désinstalleur, outils de nettoyage, etc.) peuvent causer ce problème.

Si vous rencontrez ce problème à plusieurs reprises, veuillez nous envoyer une copie de votre application VPN Tracker. Localisez VPN Tracker sur votre disque dur, copiez-le sur votre bureau et créez un fichier zip (CTRL-/clic droit sur VPN Tracker, puis choisissez « Compresser VPN Tracker »). En comparant la copie défectueuse, nous pouvons déterminer ce qui a été modifié et vous donner des conseils sur la façon d'empêcher que cela ne se reproduise.

Certains types de logiciels peuvent causer des problèmes avec VPN Tracker :

- Pare-feu personnels / Pare-feu de bureau

- Logiciels de protection (par exemple, antivirus, protection anti-malware)

- Autres clients VPN / Logiciels VPN (par exemple, client NCP)

Les pare-feu personnels demandent généralement à l’utilisateur si une application est autorisée à envoyer du trafic réseau. Il est important d’accorder à VPN Tracker un accès complet au réseau. Si vous avez déjà ajouté des règles pour VPN Tracker, veuillez le mettre sur liste blanche.

Les logiciels de protection voient souvent le trafic VPN comme une source potentielle de menace, car ils ne sont pas en mesure d’analyser ce trafic en raison de son cryptage très puissant. Veuillez vous assurer que VPN Tracker est ignoré par tout logiciel de protection en cours d’exécution sur votre Mac et autorisez le trafic VPN à passer.

Les autres clients VPN ne devraient pas poser de problème s’ils sont conçus pour coexister avec d’autres applications VPN. Malheureusement, ce n’est pas le cas de tous les autres clients et certains capturent tout le trafic VPN dès qu’ils sont installés, même si l’application n’est pas en cours d’exécution.

Dans ces situations, vous devrez peut-être désinstaller le client VPN - nous vous suggérons également de demander au fournisseur d’améliorer sa « coopération » avec d’autres applications VPN.

Voici quelques exemples courants des types d’applications mentionnés ci-dessus. Si vous n’êtes pas certain qu’une de ces applications soit installée sur votre système, essayez ce qui suit :

kextstat | grep -v com.apple

Vous obtiendrez une liste de toutes les extensions du noyau qui ne proviennent pas d’Apple. Comparez simplement cette liste aux identifiants entre parenthèses ci-dessous :

- Little Snitch

(at.obdev.nke.LittleSnitch)

- TripMode

(ch.tripmode.TripModeNKE)

- Sophos Anti Virus

(com.sophos.kext.oas, com.sophos.nke.swi)

- Symantec Endpoint Protection / Norton AntiVirus

(com.symantec.kext.SymAPComm, com.symantec.kext.internetSecurity, com.symantec.kext.ips, com.symantec.kext.ndcengine, com.symantec.SymXIPS)

- Kaspersky Internet/Total Security

(com.kaspersky.nke ,com.kaspersky.kext.kimul, com.kaspersky.kext.klif, com.kaspersky.kext.mark)

- Intego Mac Internet Security

(com.intego.netbarrier.kext.network, com.intego.virusbarrier.kext.realtime, com.intego.netbarrier.kext.process, com.intego.netbarrier.kext.monitor)

- Fortinet FortiClient

(com.fortinet.fct.kext.avkern2, com.fortinet.fct.kext.fctapnke)

- Cisco Advanced Malware Protection (AMP)

(com.cisco.amp.nke, com.cisco.amp.fileop)

- Clients VPN basés sur TUN/TAP

(net.sf.tuntaposx.tap, net.sf.tuntaposx.tun)

- Produits de sécurité eset

(com.eset.kext.esets-kac, com.eset.kext.esets-mac et com.eset.kext.esets-pfw)

Tester le débit VPN en utilisant un partage de fichiers distant n’est généralement pas une bonne idée pour deux raisons :

La première raison est le protocole de partage de fichiers lui-même. Les protocoles de partage de fichiers tels que SMB, AFP ou NFS ont été conçus pour les réseaux locaux qui sont rapides, fiables et ont une très faible latence. Internet, en revanche, est lent (au moins la connexion à celui-ci), peu fiable et a une latence très élevée. Pour obtenir des résultats réalistes, vous devez utiliser un protocole optimisé pour cette situation, tel que HTTP ou FTP.

La deuxième raison est l’implémentation du protocole de partage de fichiers. Aujourd’hui, la plupart des partages de fichiers utilisent SMB, le protocole de partage de fichiers Windows. Apple a sa propre implémentation de ce protocole, mais cette implémentation est loin d’être bonne. Alors que l’implémentation SMB 3.x est déjà médiocre, l’implémentation SMB 1.x/2.x (mode de compatibilité) est horrible, et pour plusieurs raisons, macOS y recourra souvent. Lors de tests avec un partage de fichiers NAS local, nous avons obtenu 28 Mo/s avec SMB 3 et seulement 18 Mo/s avec SMB 1, par rapport à 50 Mo/s avec AFP.

Si vous avez un Mac côté distant, il est assez facile de configurer un serveur HTTP de référence. Tout ce dont vous avez besoin est d’ouvrir l’application standard « Terminal » (utilisez Spotlight pour le trouver) puis d’exécuter l’ensemble de commandes suivant (chaque commande est confirmée par Retour/Entrée) :

mkdir /tmp/www-bench

cd /tmp/www-bench

dd count=1048576 bs=1024 if=/dev/random of=1GiB.dat

php -S 0.0.0.0:8080La première commande crée un nouveau répertoire, la seconde entre dans ce répertoire, la troisième crée un fichier de données de 1 Go rempli de données aléatoires, la dernière démarre un serveur HTTP rudimentaire qui sert le contenu du répertoire actuel sur le port 8080. Maintenant, vos utilisateurs VPN peuvent simplement ouvrir cette adresse dans Safari (ou tout autre navigateur) :

http://a.b.c.d:8080/1GiB.datOù “a.b.c.d” est l’adresse IP du Mac où vous venez de taper les commandes ci-dessus. En regardant la vitesse de transfert dans le navigateur, vous aurez une bonne idée des capacités de votre VPN. Bien sûr, cela est limité par de nombreux facteurs, tels que la vitesse de votre connexion Internet locale, la vitesse de la connexion Internet distante et la puissance du processeur du passerelle VPN (qui est généralement bien inférieure à la puissance du processeur d’un Mac).

Pour nettoyer après le test, activez à nouveau la fenêtre du terminal et appuyez sur CTRL+C pour arrêter le serveur HTTP, puis exécutez les deux commandes suivantes :

cd

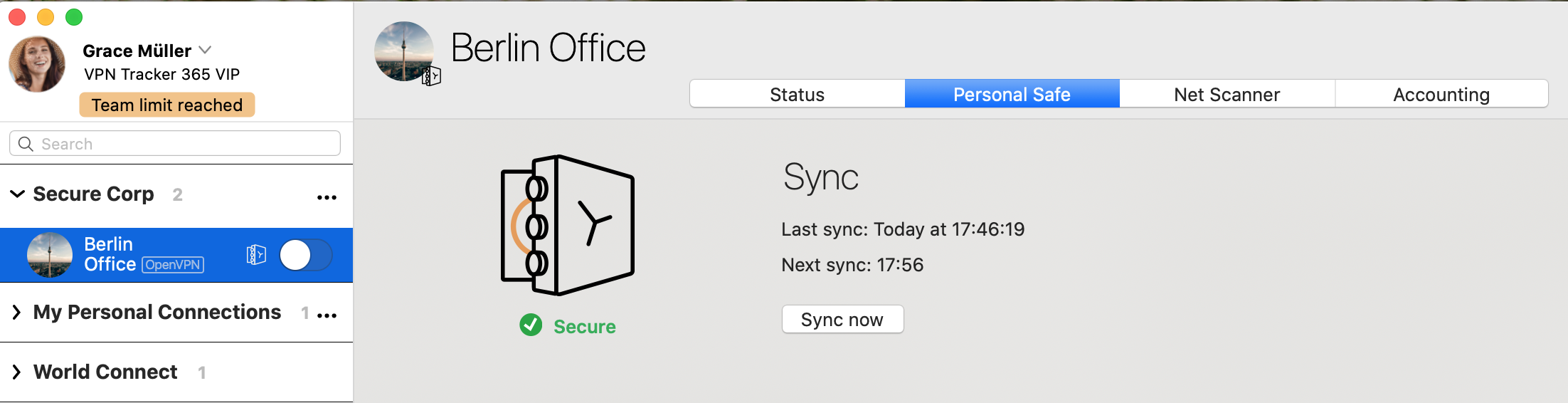

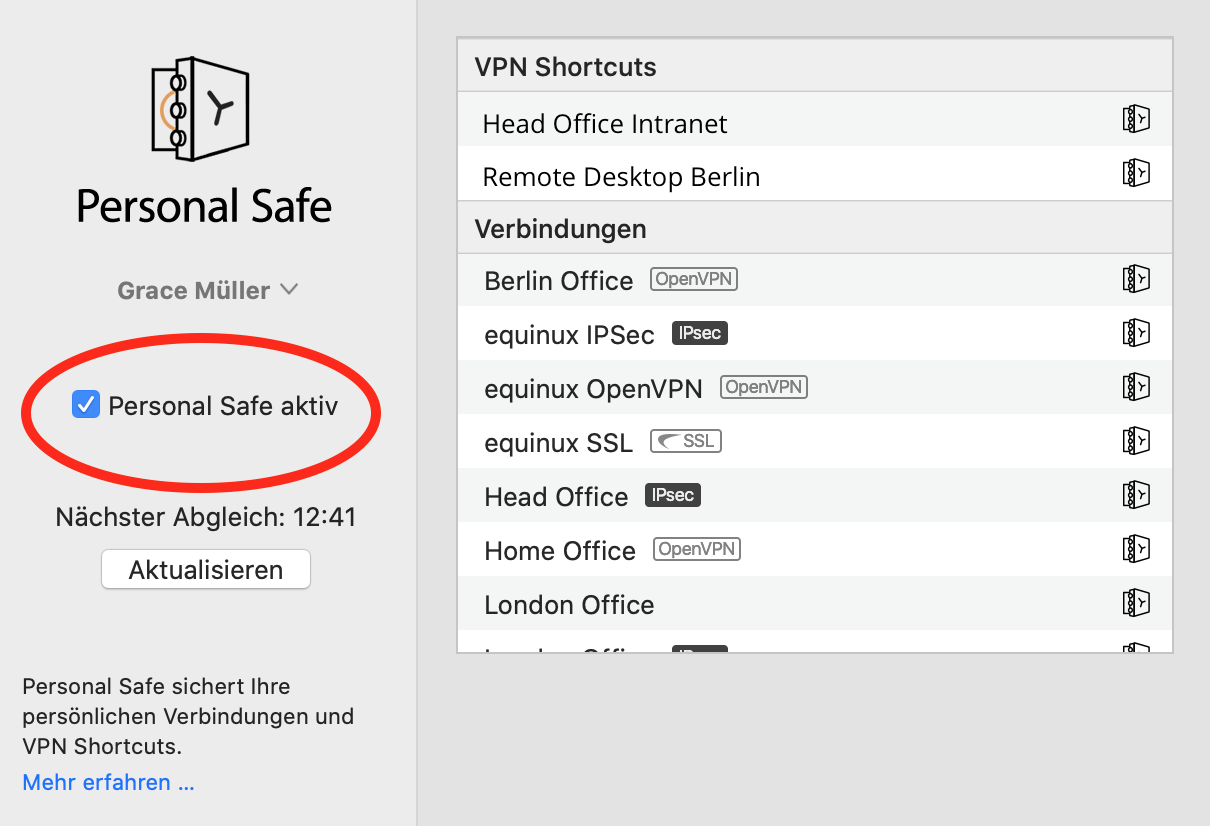

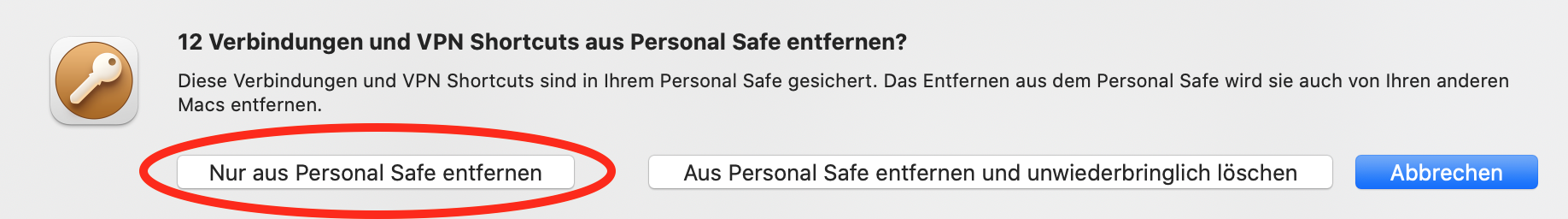

rm -r /tmp/www-benchVPN Tracker Personal Safe est un stockage cloud sécurisé et chiffré pour vos connexions VPN personnelles et vos raccourcis.

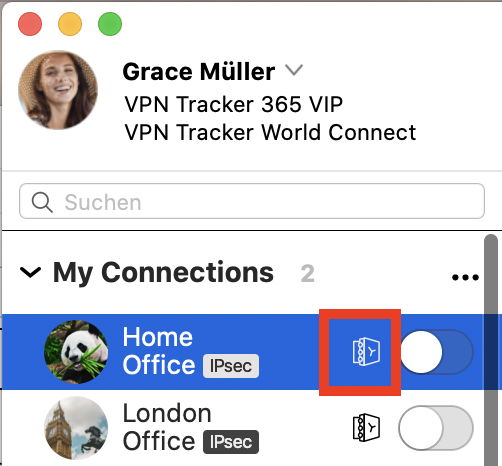

Comment enregistrer une connexion dans Personal Safe

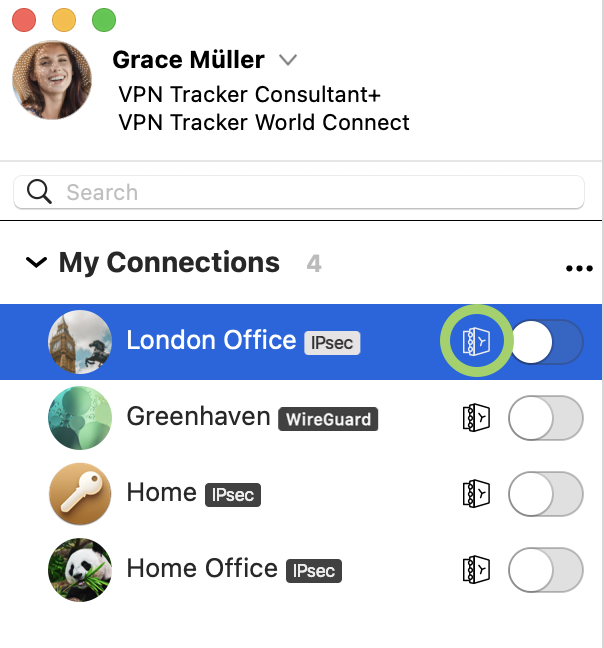

Vous n'êtes pas sûr que votre connexion VPN est sauvegardée ? L'icône de sécurité dans la liste des connexions indique si une connexion a été stockée dans votre Personal Safe :

Pour ajouter une connexion à votre Personal Safe, faites simplement un clic droit sur la connexion et sélectionnez « Ajouter à Personal Safe » pour y accéder depuis tous vos appareils.

Pourquoi devrais-je utiliser Personal Safe ?

VPN Tracker Personal Safe rend l'utilisation du VPN plus fiable et plus sécurisée :

Sécurité

Personal Safe ajoute un niveau de sécurité supplémentaire à vos connexions : tous les détails de votre connexion sont chiffrés à l'aide d'une clé hautement sécurisée (Argon3 + PKTNY) que vous seul pouvez déverrouiller.

Sauvegarde

iPhone perdu ? Mac cassé ? Personal Safe conserve vos connexions en toute sécurité, afin que vous puissiez les récupérer instantanément sur votre appareil de remplacement. Connectez-vous avec votre clé sécurisée et elles seront téléchargées et prêtes à l'emploi instantanément.

Utilisez vos connexions sur tous vos appareils

iMac à la maison et iPad en déplacement ? Votre Personal Safe conserve vos connexions synchronisées sur tous vos appareils – en toute sécurité et sans effort.

Comment les connexions sont-elles stockées ?

Lorsque vous ajoutez une connexion à votre Personal Safe, elle est chiffrée à l'aide de vos clés de chiffrement personnelles, puis téléchargée vers un emplacement de stockage cloud sécurisé. Elle ne peut être consultée qu'avec vos identifiants et votre clé de chiffrement.

Personal Safe est-il sécurisé ?

Personal Safe a été conçu à partir de zéro pour les connexions VPN. Contrairement aux autres systèmes de stockage qui s'appuient sur des mots de passe et laissent les fichiers non chiffrés, Personal Safe chiffre toutes vos connexions avec des clés que vous seul pouvez utiliser.

Cela signifie que les connexions sont

• Chiffrées sur votre appareil et

• Stockées sur un stockage chiffré sur my.vpntracker.com auquel vous seul avez accès.

Même si quelqu'un pouvait accéder à votre Personal Safe, la sécurité basée sur des clés signifie qu'il ne peut pas accéder aux informations de connexion chiffrées sans votre mot de passe.

Nous avons conçu le système de sorte que personne (même l'équipe de VPN Tracker) ne puisse accéder à vos connexions ou les déverrouiller.

Les SonicWalls distribuent les adresses IP en utilisant le protocole DHCP. Une fois que le tunnel VPN est déjà établi, le client VPN doit effectuer un échange DHCP pour obtenir une adresse IP et utiliser cette adresse IP pour tout le trafic envoyé via le tunnel VPN. Il existe deux raisons pour lesquelles cela peut échouer :

- Le SonicWall ne reçoit jamais votre demande DHCP (DHCP-Discover). Ce serait le cas s'il y a un problème avec le tunnel VPN lui-même qui ne fonctionne pas correctement.

Essayez ceci :- Réexécutez le vérificateur de connexion VPN Tracker à partir du menu « Outils ». Essayez ensuite de reconnecter le VPN. Cela permettra à VPN Tracker de détecter automatiquement les meilleurs paramètres pour votre connexion Internet.

- Assurez-vous qu’aucun logiciel n’est installé sur votre système qui bloque le trafic VPN en général. Veuillez consulter cette entrée FAQ pour plus de détails.

- Réexécutez le vérificateur de connexion VPN Tracker à partir du menu « Outils ». Essayez ensuite de reconnecter le VPN. Cela permettra à VPN Tracker de détecter automatiquement les meilleurs paramètres pour votre connexion Internet.

- Le SonicWall ne souhaite pas répondre à votre demande DHCP. Le protocole DHCP est conçu de telle sorte qu’il peut y avoir plusieurs serveurs DHCP par réseau et que seuls ceux qui pensent pouvoir satisfaire une demande y répondent également, tous les autres restent silencieux (il n’y a pas de réponse « négative » à une demande Discover).

Essayez ceci :- Essayez de redémarrer le SonicWall. Les SonicWalls sont assez stables, mais nous avons vu à plusieurs reprises que le serveur DHCP se comporte de manière étrange, comme si toutes les adresses IP étaient réservées, alors que ce n’est pas ce que vous verrez dans l’interface web. Un redémarrage résoudra ce problème immédiatement.

- Assurez-vous que vous avez suffisamment d’adresses disponibles dans le pool d’adresses. Si le pool est trop petit et que toutes les adresses sont utilisées ou réservées, il est normal que le SonicWall ne réponde pas.

- Essayez de redémarrer le SonicWall. Les SonicWalls sont assez stables, mais nous avons vu à plusieurs reprises que le serveur DHCP se comporte de manière étrange, comme si toutes les adresses IP étaient réservées, alors que ce n’est pas ce que vous verrez dans l’interface web. Un redémarrage résoudra ce problème immédiatement.

Toujours demander les informations d’identification XAUTHn’est pas coché.

Si cette option est cochée, VPN Tracker vous demandera en fait toujours, qu’il trouve ou non des informations d’identification dans votre trousseau.

Utiliser le mot de passe XAUTH stocké comme code d’accèsn’est pas coché.

Si cette option est cochée, VPN Tracker suppose que le mot de passe stocké dans le trousseau est en fait un code d’accès et il ne le communiquera à la passerelle que si celle-ci en fait la demande. Si elle demande un mot de passe à la place, VPN Tracker n’a aucune information de ce type et vous demande donc de le fournir.

Nous proposons une version d’essai gratuite de tous les plans VPN Tracker disponibles afin que vous puissiez tester vos connexions VPN avec VPN Tracker avant de l’acheter. Les licences d’essai VPN Tracker Mac sont valables 7 jours et offrent l’ensemble exact des fonctionnalités du plan correspondant afin que vous puissiez tester pleinement toutes les fonctionnalités du plan. Vous pouvez tester toutes les connexions et tous les protocoles pour vous assurer que vos connexions fonctionnent avant d’acheter. Si vous êtes satisfait de VPN Tracker, vous n’avez rien à faire pour continuer à l’utiliser. Toutes vos connexions et paramètres créés resteront dans l’application et la licence d’essai sera convertie en licence payante après la période d’essai. Sinon, vous pouvez annuler votre licence d’essai jusqu’à 24 heures avant la fin de la période d’essai.

VPN Tracker suit strictement les recommandations d’Apple concernant l’emplacement de ses fichiers, vous trouverez donc les fichiers VPN Tracker uniquement dans les emplacements système standard où ils doivent se trouver. En fonction du fait qu’il s’agisse de fichiers système ou spécifiques à l’utilisateur, vous les trouverez soit dans /Library (système) soit dans ~/Library (utilisateur), où ~ est un espace réservé signifiant « dossier personnel de l’utilisateur actif ».

Pour accéder au dossier de bibliothèque système :

‣ Dans Finder, choisissez « Aller » > « Aller au dossier… »

‣ Entrez /Library

Pour accéder au dossier de bibliothèque utilisateur :

‣ Dans Finder, choisissez « Aller » > « Aller au dossier… »

‣ Entrez ~/Library

Pour supprimer VPN Tracker, supprimez les fichiers et dossiers suivants :/Library/Application Support/VPN Tracker 365~/Library/Application Support/VPN Tracker 365/Library/Preferences/com.vpntracker.365mac.plist~/Library/Preferences/com.vpntracker.365mac.plist/Library/PrivilegedHelperTools/com.vpntracker.365mac.agent /Library/PrivilegedHelperTools/com.vpntracker.365mac.connectiond /Library/LaunchDaemons/com.vpntracker.365mac.plist/Library/Extensions/com.vpntracker.365mac.*/Library/SystemExtensions/*/com.vpntracker.365mac.*Astuce : N’oubliez pas de vérifier votre trousseau pour les éléments VPN Tracker (recherchez « VPN Tracker »)

Remarque : Certains de ces fichiers peuvent être actuellement chargés par le système, et certains peuvent être mis en cache. Pour que votre système soit aussi propre que si VPN Tracker n’y avait jamais été installé, vous devrez également désinstaller l’application elle-même, puis redémarrer votre système. Après le redémarrage, le système supprimera automatiquement tous les composants VPN Tracker restants qui ne sont pas mentionnés ci-dessus, car ils font référence à l’application elle-même et disparaîtront dès que l’application ne sera plus présente (certains de ces composants ne peuvent pas être supprimés autrement).

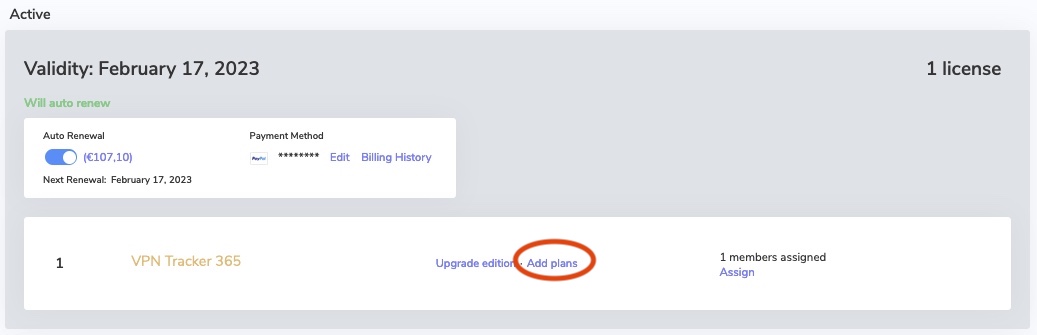

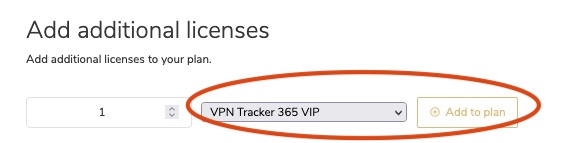

VPN Tracker est licencié par utilisateur. Cela signifie que chaque personne utilisant VPN Tracker a besoin de sa propre licence.

Si des collègues ou d’autres membres de l’équipe ont également besoin d’utiliser VPN Tracker, vous pouvez mettre à niveau votre abonnement avec des licences supplémentaires et les attribuer à l’aide de la gestion d’équipe.

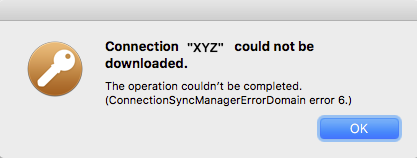

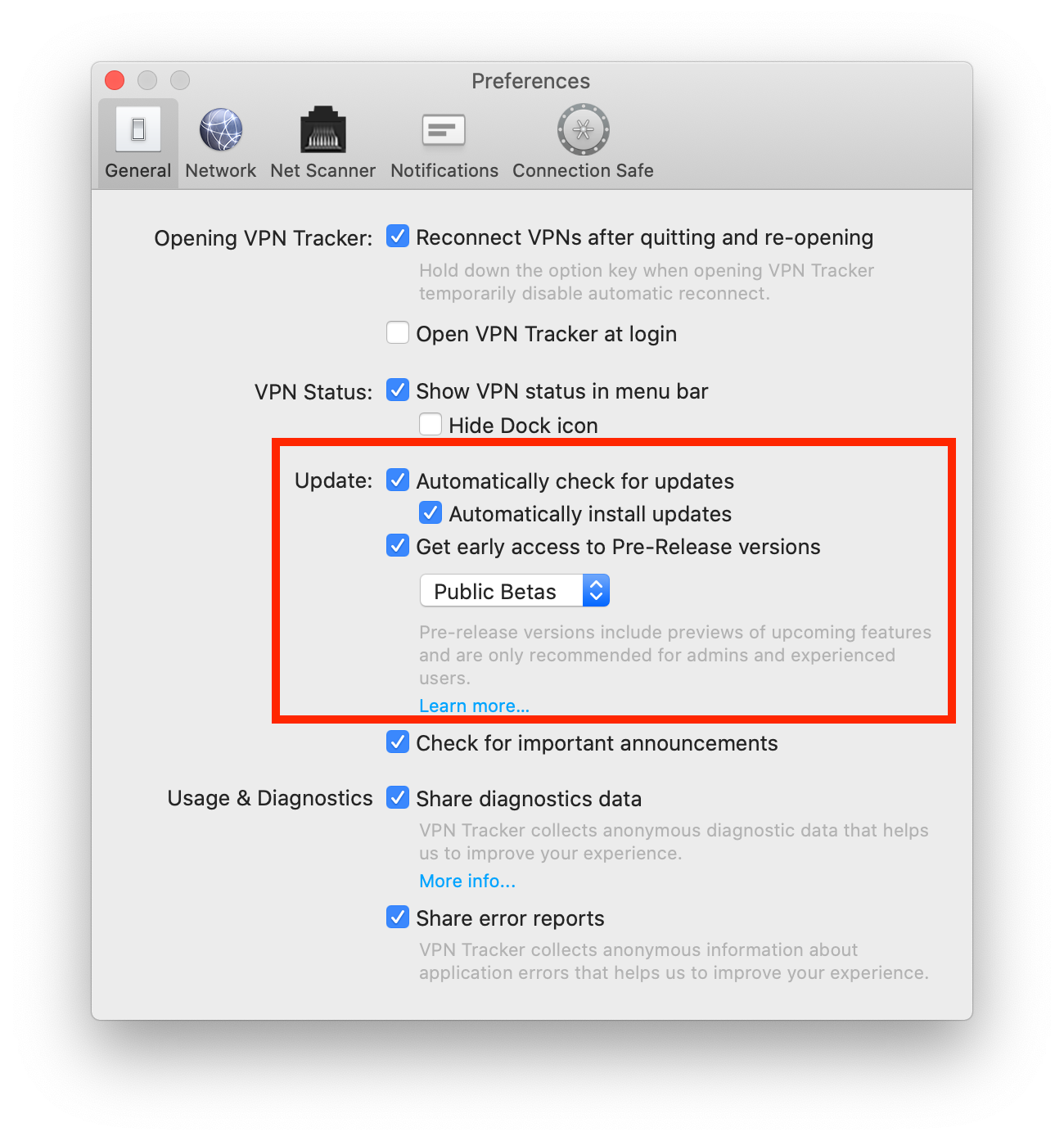

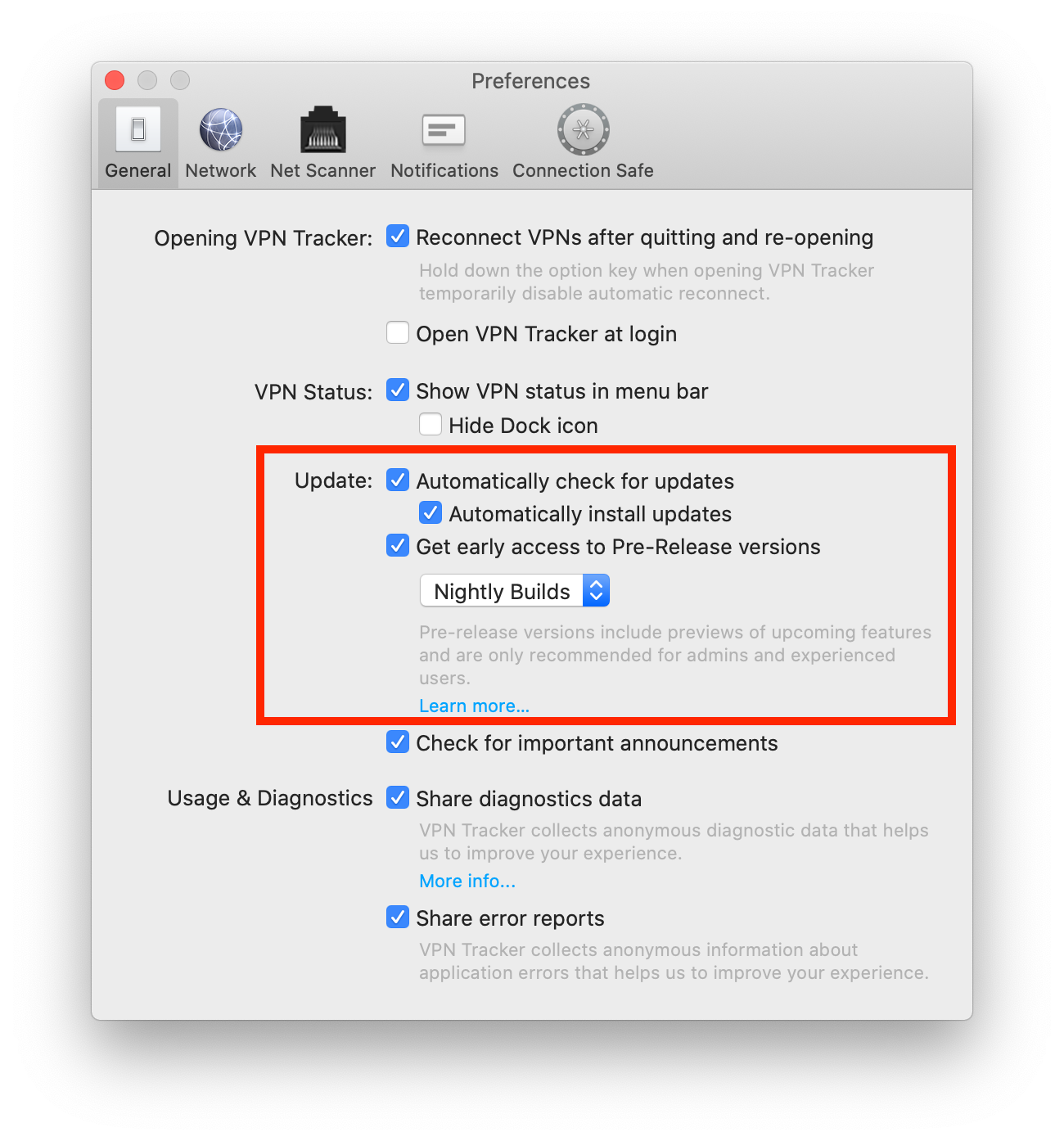

Il peut y avoir trois causes à cela :

- equinux améliore constamment VPN Tracker 365 et, par conséquent, VPN Tracker a une fréquence de mise à jour élevée. En particulier si vous n'utilisez pas VPN Tracker quotidiennement, il n'est pas improbable que nous ayons déjà publié une mise à jour depuis la dernière fois que vous avez utilisé VPN Tracker. Parfois, il y a moins de 24 heures entre les mises à jour, en particulier pour les correctifs de sécurité où il est essentiel qu'ils soient publiés dès que possible.

- Si vous utilisiez une ancienne version de VPN Tracker, il peut être nécessaire d'installer d'abord une mise à jour intermédiaire avant de pouvoir installer la version la plus récente. Dans ce cas, vous pouvez installer une mise à jour et, directement au prochain lancement, VPN Tracker peut vous proposer une autre mise à jour.

- Vous pourriez avoir plusieurs copies de VPN Tracker installées sur votre système. Pour des raisons techniques, les mises à jour de VPN Tracker 36517.0.6 et versions antérieures doivent être installées à l'aide du programme d'installation du système et, si plusieurs copies de VPN Tracker existent sur votre système, le programme d'installation peut choisir de mettre à jour la mauvaise copie. Pour résoudre ce problème :

‣ Placez une copie de VPN Tracker dans un dossier dédié (nous recommandons le dossier

Applications). ‣ Utilisez Spotlight pour trouver des copies dans d'autres dossiers. (Maintenez la touche CMD enfoncée dans Spotlight pour voir rapidement l'emplacement d'un résultat) ‣ Supprimez toutes les copies qui ne se trouvent pas dans le dossier dédié. ‣ Enfin, démarrez VPN Tracker à partir du dossier dédié et réappliquez la mise à jour.

Si vous êtes un client VPN Tracker existant et souhaitez passer à VPN Tracker 365, vous pouvez simplement installer VPN Tracker 365 et vos connexions seront automatiquement importées:

Télécharger VPN Tracker 365

Une fois que vous avez VPN Tracker 365, vous pouvez acheter un abonnement VPN Tracker 365.

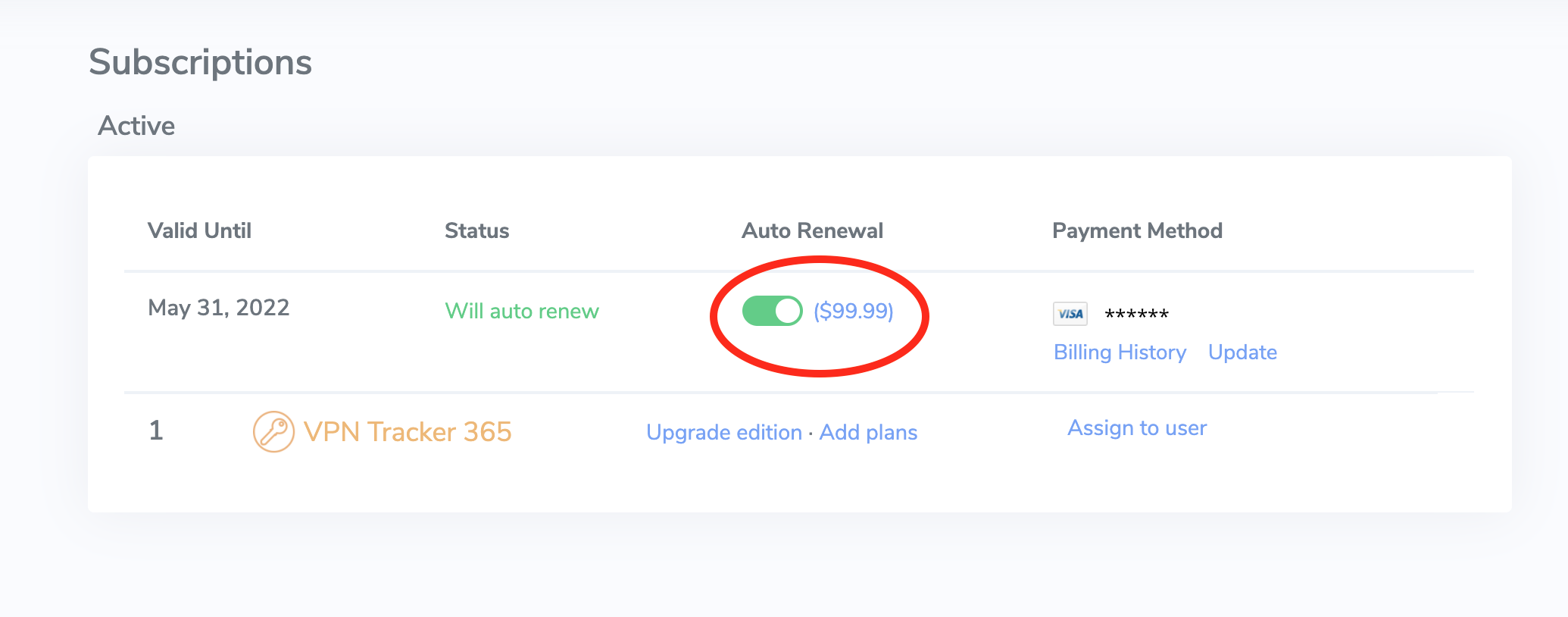

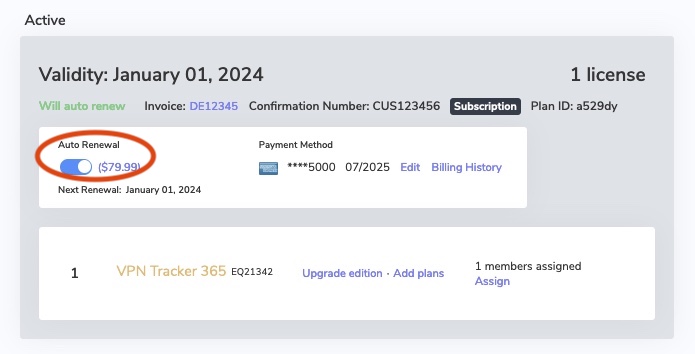

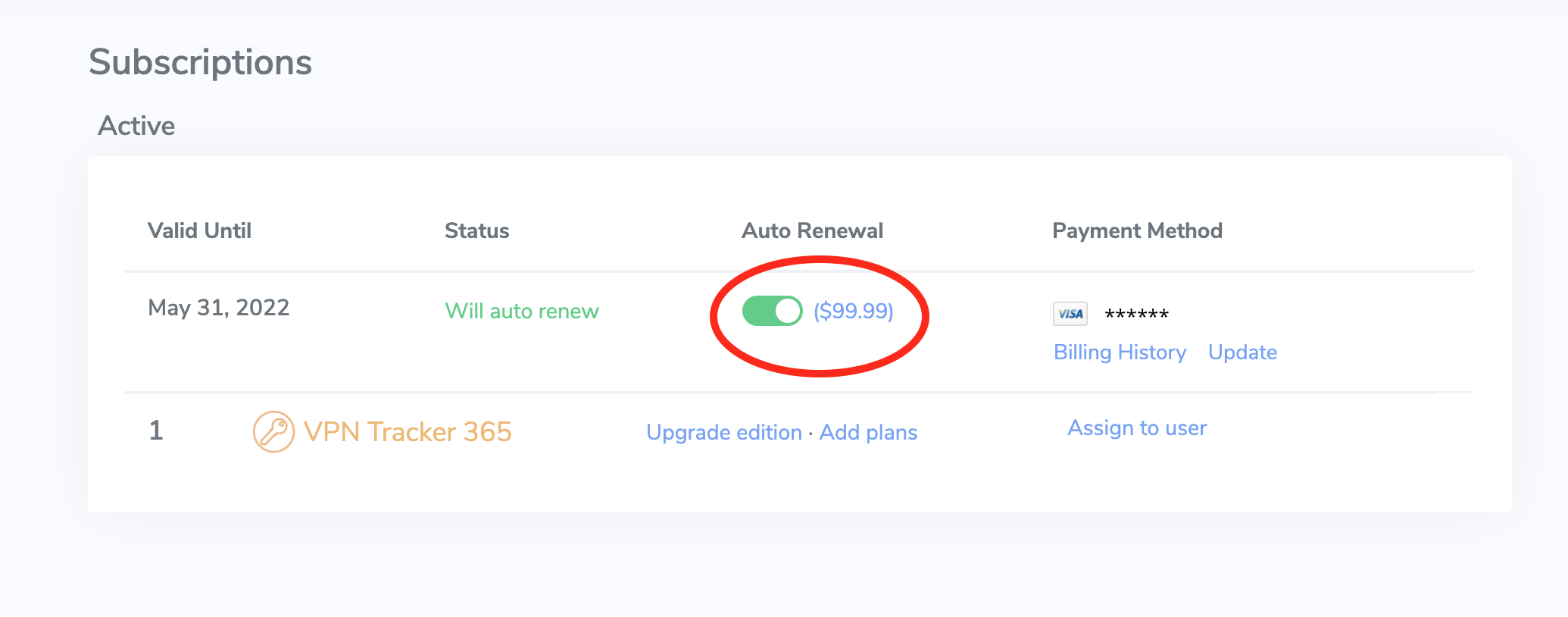

- Accédez à my.vpntracker.com et connectez-vous avec votre identifiant et votre mot de passe equinux.

- Dans le menu latéral, sous « Mes abonnements », vous verrez une liste de vos plans VPN Tracker 365 actuels.

- Activez les renouvellements automatiques pour garantir le renouvellement de votre licence au tarif actuel.

- Vous pouvez également laisser votre licence actuelle expirer, puis acheter un nouveau plan au tarif des nouveaux clients sur notre boutique en ligne.

Nous vous recommandons généralement de laisser le renouvellement automatique activé pour éviter toute interruption de votre service VPN : notre système vous envoie toujours un rappel avant le renouvellement automatique de votre plan, afin de vous laisser suffisamment de temps pour désactiver le renouvellement automatique s’il n’est plus nécessaire.

Nous vous recommandons généralement de laisser le renouvellement automatique activé pour éviter toute interruption de votre service VPN : notre système vous envoie toujours un rappel avant le renouvellement automatique de votre plan, afin de vous laisser suffisamment de temps pour désactiver le renouvellement automatique s’il n’est plus nécessaire.

Votre application VPN Tracker 365 continuera à fonctionner comme avant et tous les forfaits attribués aux membres de l'équipe resteront attribués. Simple, automatique, sécurisé.

- IPsec

- IKEv2 (Beta)

- L2TP (uniquement macOS)

- PPTP (uniquement macOS)

- OpenVPN

- SSTP VPN

- Cisco AnyConnect SSL VPN

- SonicWall SSL VPN

- Fortinet SSL VPN

- WireGuard® VPN

- VPN Tracker 365 : Télécharger ici

- Une connexion Internet

- Un routeur/passerelle VPN

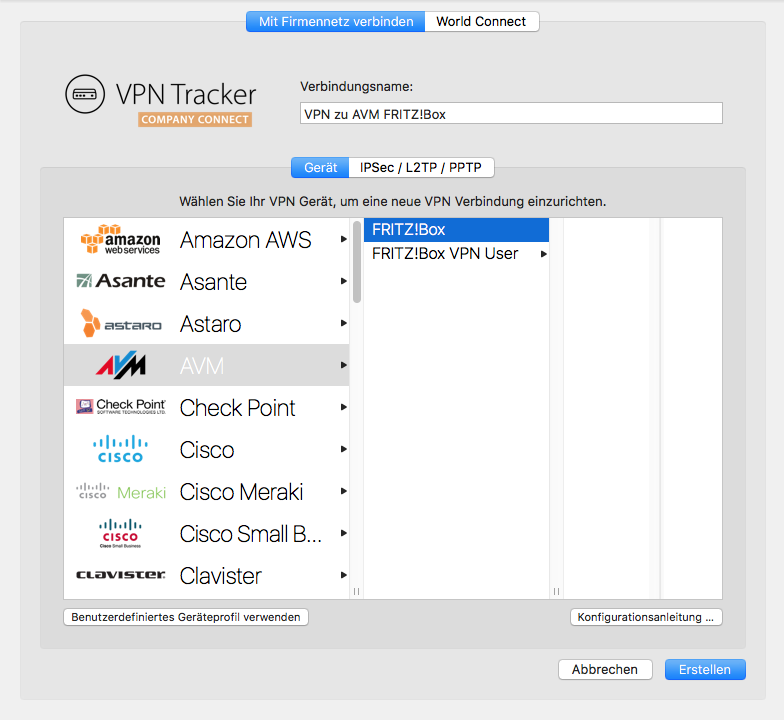

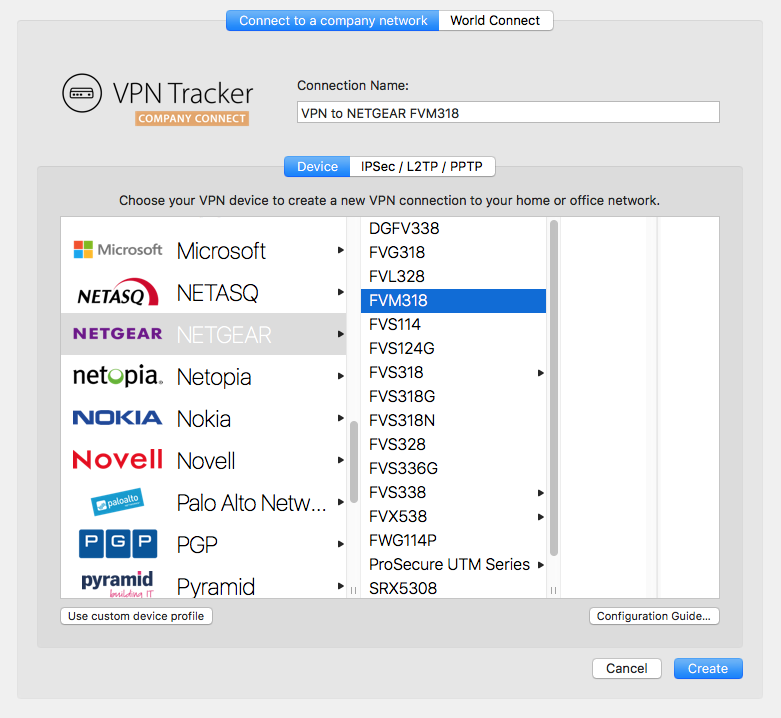

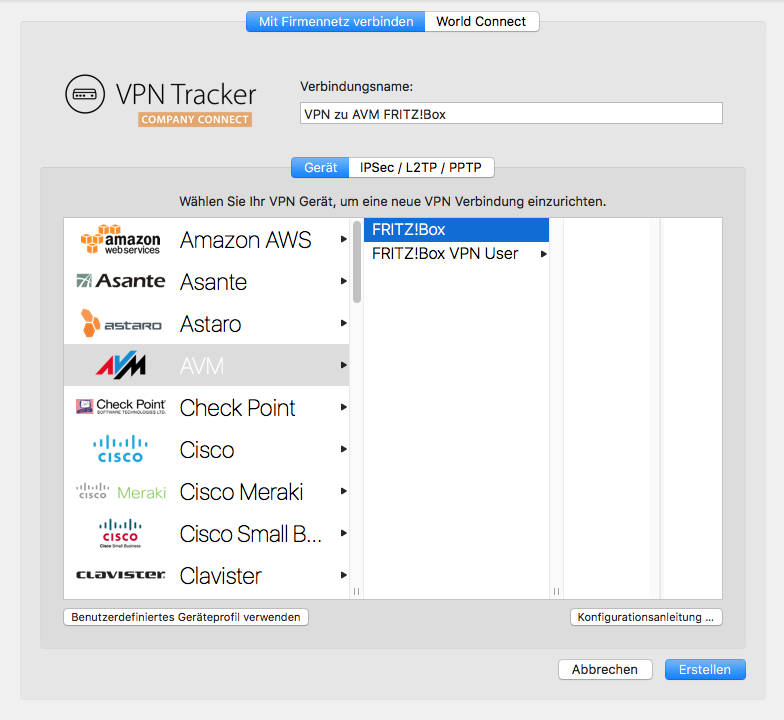

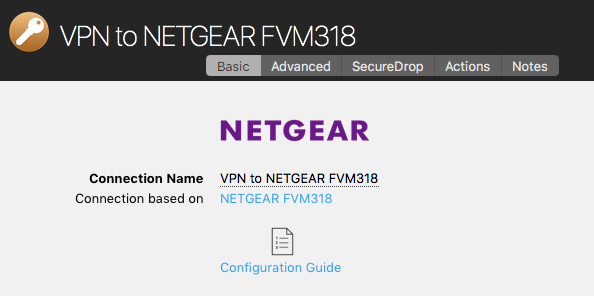

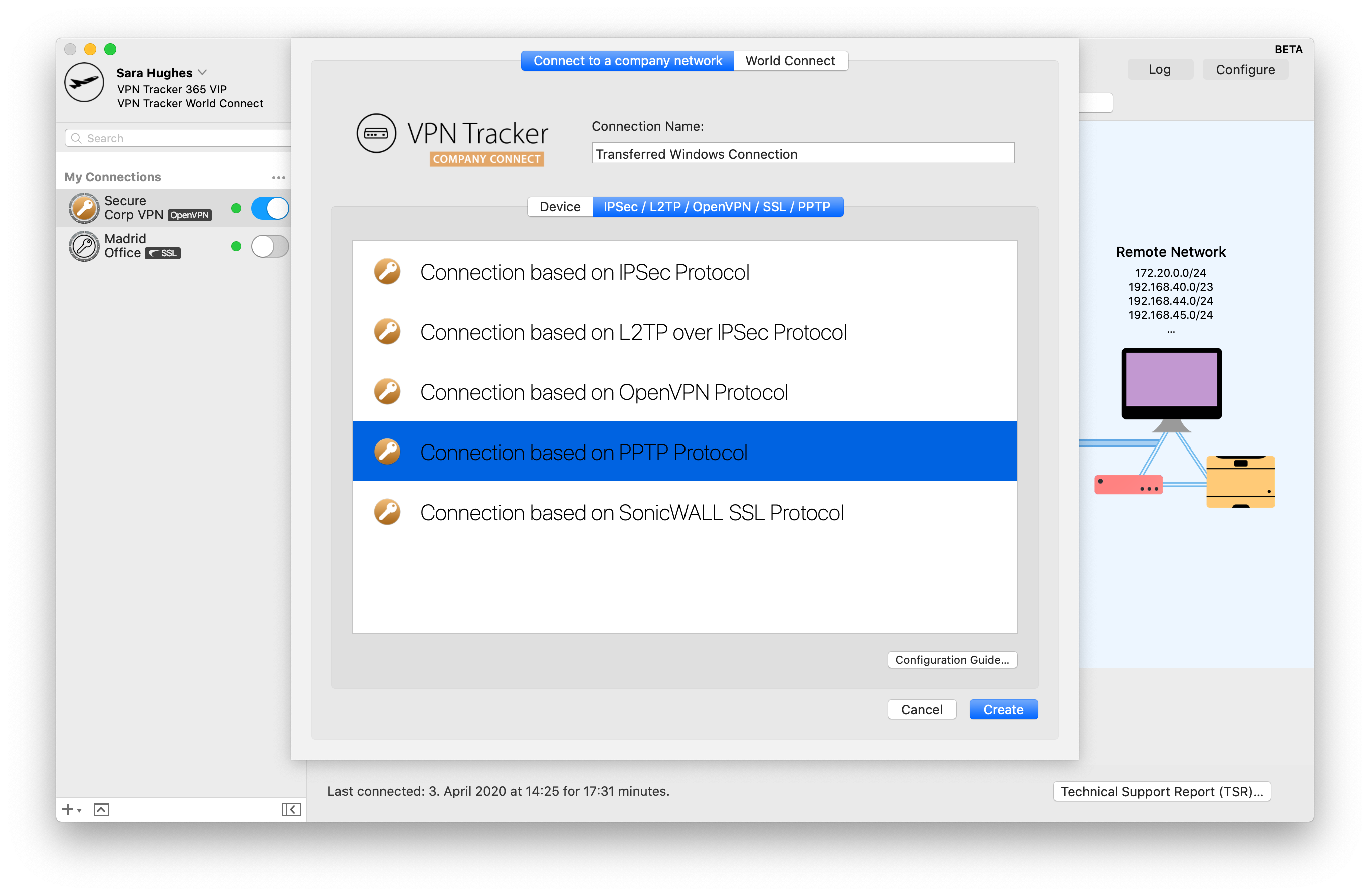

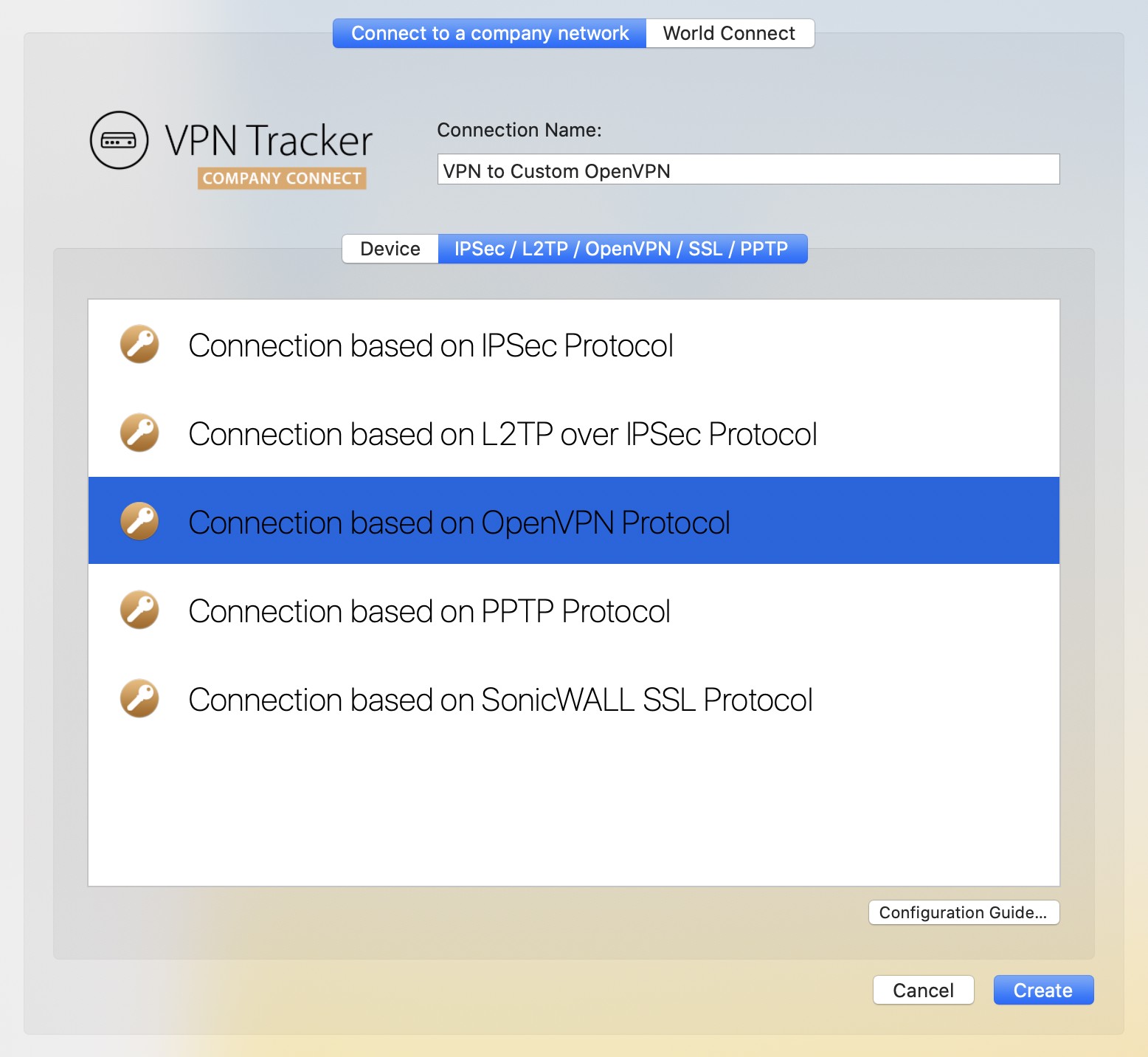

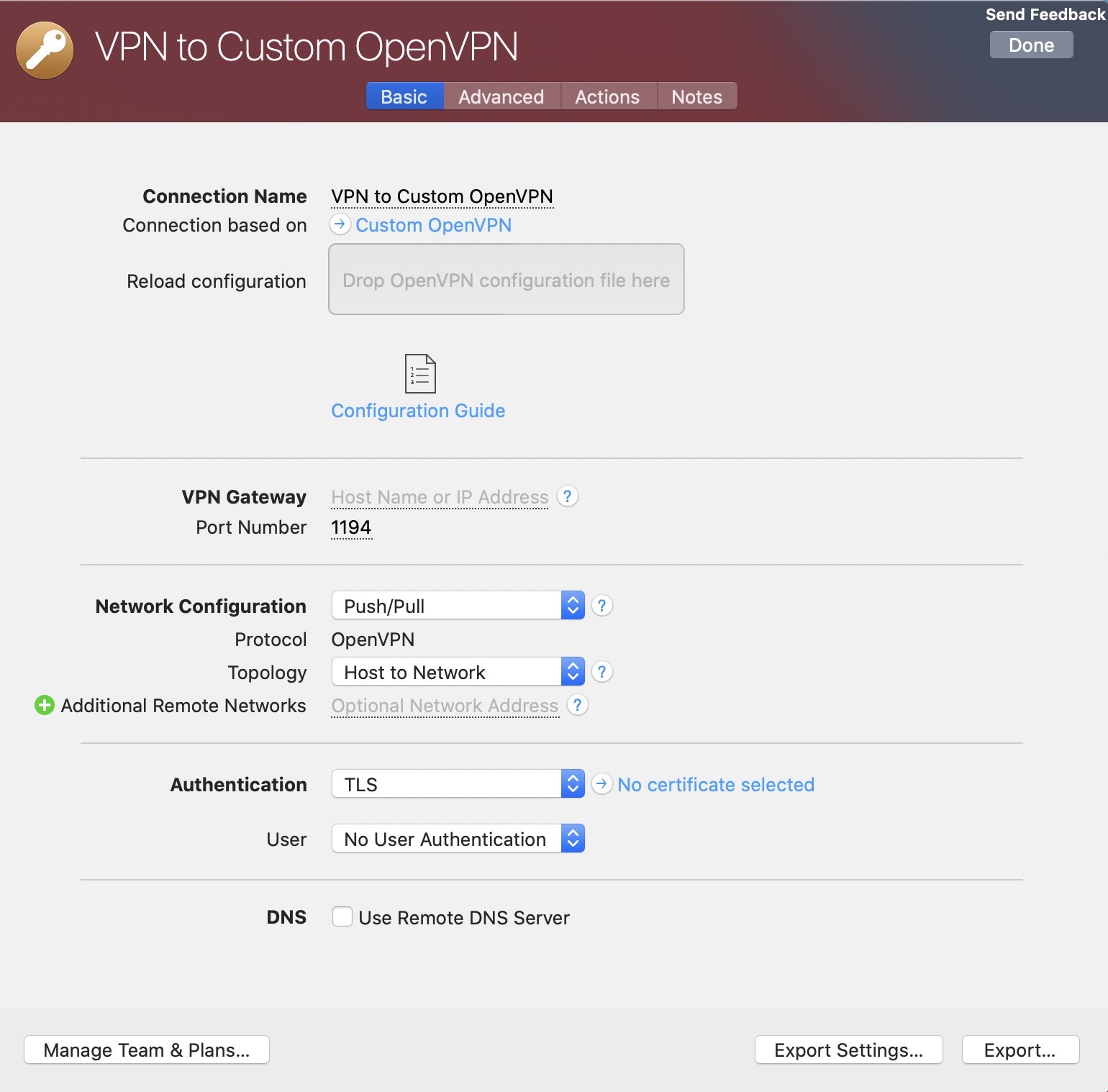

Créer une nouvelle connexion

Dans VPN Tracker 365, essayez ce qui suit : Choisissez : « Nouvelle connexion d’entreprise »

Choisissez : « Nouvelle connexion d’entreprise »

Choisissez votre routeur VPN

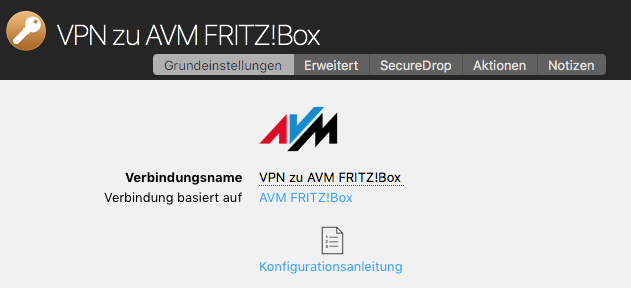

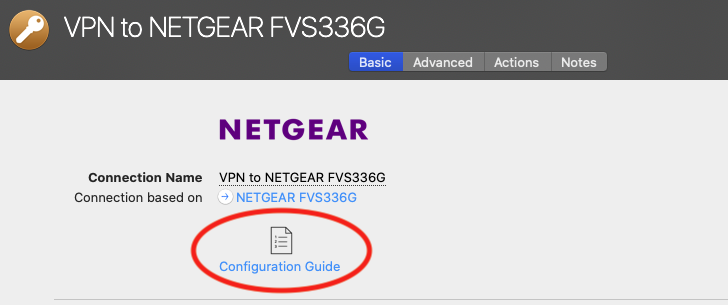

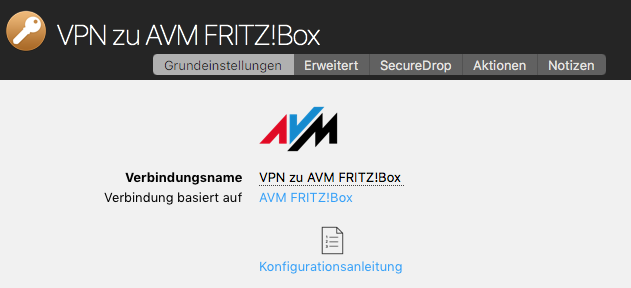

‣ Dans la liste des fournisseurs de passerelles VPN, choisissez le fabricant et le modèle de votre routeur VPN. ‣ Si votre routeur VPN n’apparaît pas dans la liste, essayez ce qui suit : ‣ Choisissez « Utiliser un profil d’appareil personnalisé ». ‣ Cliquez sur « Créer » pour ajouter votre connexion VPN.

Votre guide de configuration

Nos ingénieurs ont testé un grand nombre de passerelles VPN avec VPN Tracker. Pour beaucoup d’entre elles, des guides de configuration détaillés sont disponibles. Dans la nouvelle connexion créée, vous pourrez trouver le guide de configuration spécifique au routeur : Alternativement, vous pourrez trouver les guides de configuration sur notre site web à l’adresse http://vpntracker.com/interop

Pour plus de détails sur la création de votre connexion VPN sur Mac OS X, consultez le guide de configuration ou le manuel VPN Tracker.

Alternativement, vous pourrez trouver les guides de configuration sur notre site web à l’adresse http://vpntracker.com/interop

Pour plus de détails sur la création de votre connexion VPN sur Mac OS X, consultez le guide de configuration ou le manuel VPN Tracker.

Quel est l'intérêt d'un VPN ?